Comment ils peuvent casser l’authentification en deux étapes et comment l’éviter

Maintenir la sécurité de nos comptes est essentiel pour éviter les problèmes qui pourraient compromettre notre vie privée. Aujourd’hui, nous avons un grand nombre d’enregistrements, nous utilisons de nombreux appareils et, au final, nous devons gérer de nombreuses clés. Les mots de passe sont la principale barrière de sécurité que nous pouvons avoir pour éviter les intrus dans nos comptes. Maintenant, si nous voulons améliorer encore plus la fiabilité et ne pas avoir de problèmes, il est très important d’utiliser l’ authentification en deux étapes . Dans cet article, nous allons parler de la façon dont ils pourraient casser la 2FA et de ce que nous pouvons faire pour l’éviter.

Qu’est-ce que l’authentification en deux étapes

L’authentification en deux étapes est une méthode supplémentaire au mot de passe qui nous permet de protéger nos comptes. Fondamentalement, c’est une deuxième étape, un deuxième code que nous devons entrer en plus du mot de passe normal.

C’est quelque chose qui est de plus en plus présent dans les nombreux réseaux sociaux, plateformes Internet, inscriptions, lors de la connexion aux appareils… La manière dont nous pouvons mettre ce deuxième code ou valider notre compte peut différer. Il est très courant (même si la vérité est que ce n’est pas la chose la plus sûre à faire) de recevoir un code par SMS et de le saisir lors de la connexion. On peut aussi utiliser des applications ou même des clés physiques.

Le but de l’authentification multifacteur, comme on l’appelle aussi, est d’empêcher un intrus d’accéder à notre compte même s’il possède le mot de passe. Disons que quelqu’un a découvert notre mot de passe Facebook ou que nous avons été victime d’une attaque de Phishing . Si nous avons activé 2FA, cet intrus aurait besoin d’un deuxième code pour entrer.

Par conséquent, comme nous le voyons, il s’agit d’une barrière de sécurité supplémentaire qui est pratique pour être correctement protégée. Désormais, même cette méthode pourrait être exploitée par des cybercriminels. Il existe certaines options que vous pouvez utiliser pour rompre l’authentification en deux étapes.

Comment ils pourraient casser l’authentification en deux étapes

Nous allons voir quelles sont les principales méthodes qu’un hypothétique intrus pourrait utiliser pour casser l’authentification en deux étapes et accéder à nos comptes. Il existe différentes options qu’ils pourraient utiliser et elles doivent être connues.

Ingénierie sociale

L’ ingénierie sociale est l’une des méthodes les plus importantes permettant aux pirates de voler des codes d’authentification en deux étapes . Il s’agit essentiellement d’arnaquer la victime en lui faisant croire qu’elle a affaire à quelque chose de légitime, de sûr.

Ils peuvent utiliser différentes stratégies pour cela. Un exemple serait de passer un appel en se faisant passer pour une banque et de demander un code qu’ils recevront par SMS afin de vérifier qu’il s’agit bien de l’utilisateur légitime. Logiquement, ce qu’ils recevront est un code 2FA pour pouvoir effectuer un paiement ou toute action.

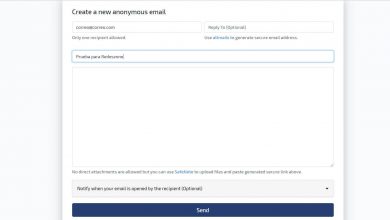

Mais ils pourraient aussi utiliser des liens malveillants, envoyer un e-mail ou via les réseaux sociaux. De cette façon, ils pourraient également tromper cet utilisateur et obtenir le code pour vérifier le compte et se connecter.

Vol de cookies

Ils pourraient également utiliser le vol de cookies . Pour ce faire, ils peuvent mener des attaques telles que des scripts intersites, l’envoi de logiciels malveillants ou le détournement de navigateur. Ainsi ils parviennent à récupérer toutes les clés et même le code 2FA que l’utilisateur peut envoyer.

Ainsi, grâce à la méthode du vol de cookie, l’attaquant pourrait accéder à une plateforme en sautant le code d’authentification en deux étapes. C’est donc une possibilité de plus que les cybercriminels peuvent avoir.

Force brute

Un classique du vol de mot de passe, il peut également être appliqué dans les codes 2FA. Bien sûr, il faut garder à l’esprit que cela ne fonctionne pas de la même manière sur toutes les plateformes. C’est-à-dire que parfois, nous pouvons trouver un code d’authentification en deux étapes composé simplement de quatre chiffres. Ils pourraient mener une attaque par force brute et ce serait plus facile à exploiter que s’il s’agissait de huit chiffres, où il combinait également des lettres majuscules et minuscules.

Par conséquent, bien que le succès du vol de codes d’authentification multifacteur soit moindre avec la force brute, la vérité est que c’est une option de plus qu’ils peuvent avoir.

Utilisation de programmes tiers pour se connecter

Il existe des pages qui nous permettent de nous connecter via les réseaux sociaux ou d’utiliser un programme pour recevoir un code puis entrer. Si un attaquant a réussi à voler l’accès à l’une de ces plates-formes ou programmes, il pourrait également avoir le contrôle de notre compte et contourner le code 2FA. C’est encore une autre alternative qu’ils peuvent utiliser.

Comment éviter le vol de codes 2FA

Nous avons constaté que l’authentification en deux étapes est très utile pour protéger nos comptes. Cependant, les pirates pourraient également contourner cette sécurité. Il est essentiel que nous prenions des mesures et c’est pourquoi nous allons donner des conseils importants.

Créer des mots de passe forts

L’authentification en deux étapes est un complément très important aux mots de passe , mais n’oubliez pas que l’utilisation d’un mot de passe fort va être très importante. Nous devons créer des mots de passe qui répondent aux exigences appropriées, telles que des lettres majuscules et minuscules, des chiffres et d’autres symboles spéciaux.

Un mot de passe fort est aussi un mot de passe unique, que nous n’utilisons nulle part ailleurs, et qui est aussi totalement aléatoire. Nous devons éviter de mettre des mots qui nous concernent, des dates ou des données similaires.

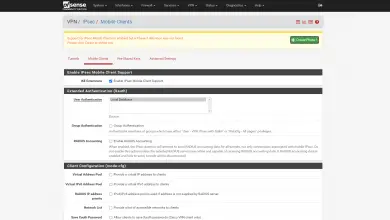

Utilisez des programmes 2FA sûrs

Allons-nous utiliser des programmes pour générer des codes 2FA ? C’est une option très intéressante, mais il faut utiliser des services fiables. Nous devons éviter ceux qui ne nous donnent pas de garanties et peuvent être un problème pour notre sécurité, plutôt que de vraiment nous protéger.

Ne stockez pas les codes de manière non sécurisée

Bien entendu, nous devons également éviter de stocker de manière non sécurisée les codes d’ authentification en deux étapes. Cela pourrait être, par exemple, de les avoir dans un fichier texte brut sur notre ordinateur. Au cas où un éventuel intrus accédait au système, il pourrait en avoir le contrôle de manière simple.

Bon sens

Une autre question très importante est le bon sens . Ici, nous pouvons mentionner, par exemple, éviter d’ouvrir des liens non sécurisés, se connecter via des sites tiers, donner notre code en cas de réception d’un appel ou via les réseaux sociaux.

En fin de compte, la plupart des attaques nécessiteront une interaction de l’utilisateur. L’attaquant va avoir besoin que la victime prenne des mesures. Par conséquent, le bon sens, ne pas faire d’erreurs, est l’une des principales barrières de sécurité que nous pouvons avoir pour ne pas avoir de problèmes.

Bref, voici quelques conseils à garder à l’esprit pour protéger l’authentification en deux étapes et, ainsi, éviter les intrus sur nos comptes ou nos appareils. Une série de recommandations très intéressantes que nous pouvons mettre en pratique.