Configurez pfSense pour protéger votre maison ou votre entreprise avec ce pare-feu

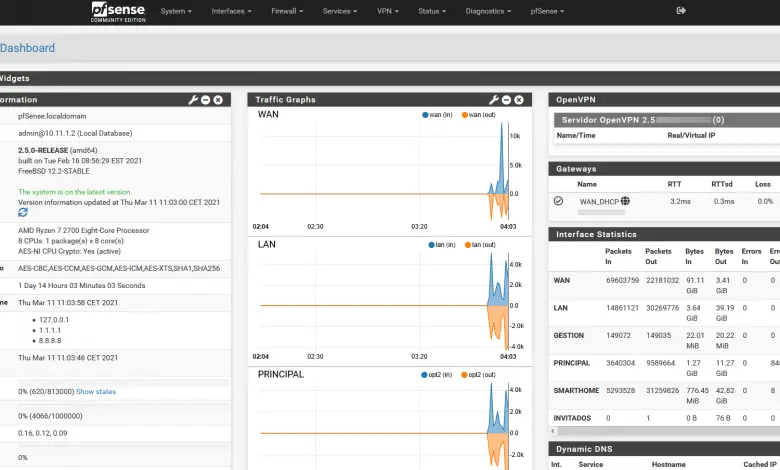

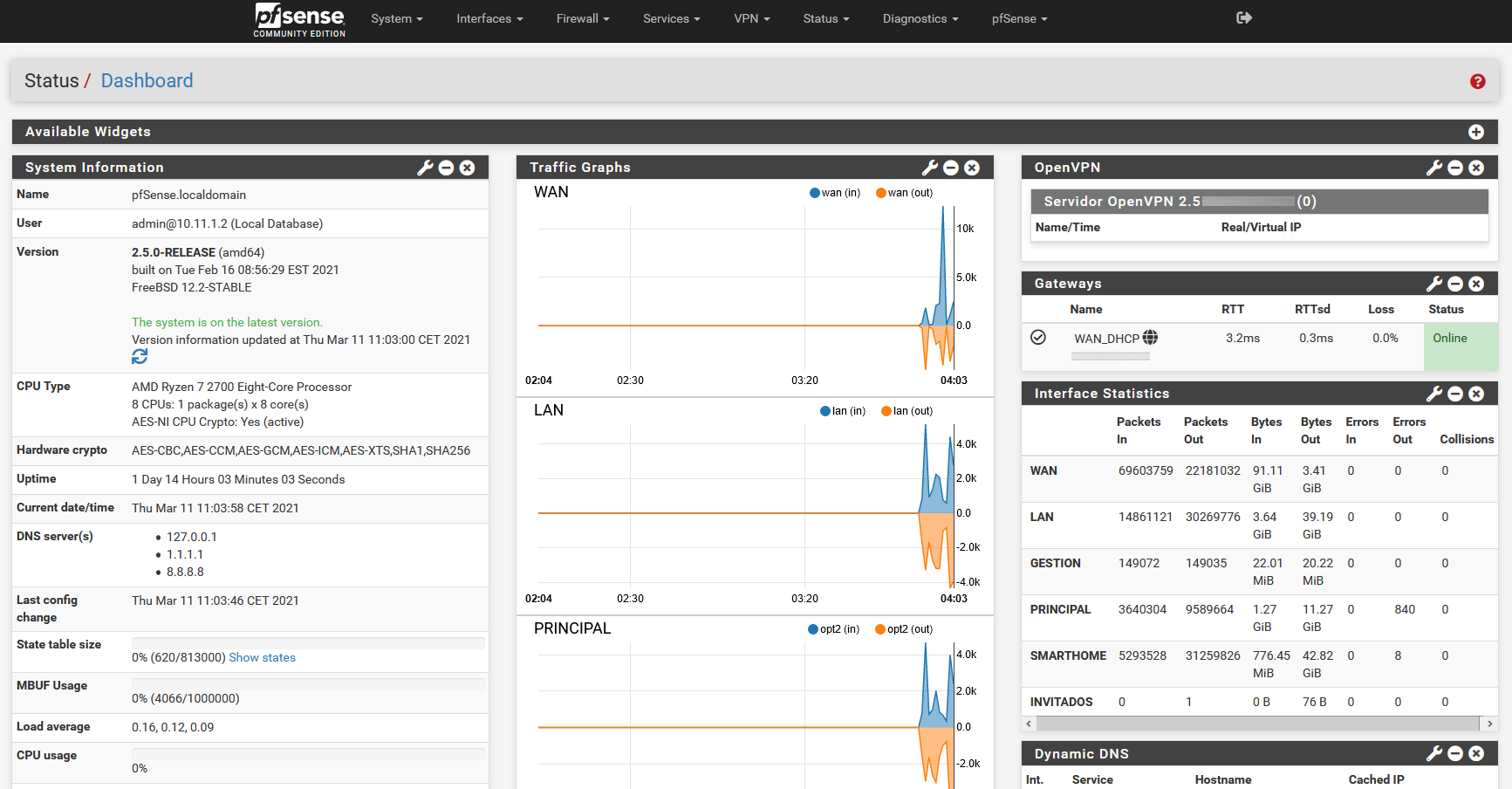

pfSense est le système d’exploitation orienté pare-feu le plus utilisé au niveau professionnel, à la fois dans l’environnement domestique avec des utilisateurs avancés, ainsi que dans les petites et moyennes entreprises pour segmenter correctement leur réseau et disposer de centaines de services. pfSense est basé sur le système d’exploitation populaire FreeBSD, par conséquent, nous aurons la garantie qu’il s’agit d’un système d’exploitation stable, robuste et, surtout, très sécurisé. Contrairement aux autres pare-feux, pfSense a une interface graphique vraiment complète et très intuitive, puisque nous aurons une brève explication de chaque paramètre à configurer. Aujourd’hui, dans RedesZone, nous allons tout expliquer sur pfSense et comment l’installer sur n’importe quel ordinateur avec deux cartes réseau (une pour WAN et une pour LAN).

pfSense est un système d’exploitation qui consomme très peu de ressources, cependant, selon l’utilisation, les utilisateurs qui vont transférer des données, et les services que nous installons, nous aurons besoin d’avoir plus ou moins de puissance CPU et aussi de la taille de la mémoire RAM. Ce système d’exploitation peut être installé sur pratiquement n’importe quel ordinateur actuel, mais logiquement, les performances que nous obtiendrons dépendront du matériel, et il en va de même avec la configuration que nous avons apportée au pare-feu lui-même. La chose la plus critique pour pfSense est de reconnaître les cartes réseau Ethernet, les plus recommandées pour éviter les problèmes sont Intel, mais il existe de nombreux autres fabricants qui sont également compatibles, mais il serait d’abord conseillé de lire dans les forums officiels de pfSense.

Principales caractéristiques

L’objectif principal du système d’exploitation pfSense est d’assurer la sécurité des environnements domestiques et professionnels, cet équipement agit comme un pare-feu, mais nous pouvons également l’utiliser comme routeur principal, car nous disposons de centaines d’options de configuration avancées. Grâce à la possibilité d’installer des logiciels supplémentaires, nous pouvons disposer d’un puissant IDS/IPS (Intrusion Detection and Prevention System) tel que Snort ou Suricata. Pour utiliser pfSense, il est obligatoire d’avoir deux cartes réseau, une pour le WAN Internet et l’autre pour le LAN, bien que si nous avons plus de cartes (ou une carte avec plusieurs ports) c’est beaucoup mieux, car nous pouvons avoir des interfaces physiques supplémentaires à configurer une DMZ, un réseau supplémentaire et bien plus encore.

Un autre point en faveur de pfSense sont les mises à jour continues dont nous disposons, à la fois du système d’exploitation de base, ainsi que de tous les packages que nous pouvons installer en plus. Dans un pare-feu/routeur exposé à Internet, il est très important d’avoir des mises à jour pour éviter les failles de sécurité qui pourraient être trouvées.

Pare-feu et IDS/IPS

pfSense utilise un pare-feu SPI (Stateful Packet Inspection) basé sur des règles, comme d’habitude. Nous pouvons filtrer les paquets rapidement de manière très avancée, selon le matériel, nous pouvons atteindre des bandes passantes supérieures à 10Gbps. Grâce à l’interface utilisateur graphique, nous pouvons créer des «alias» pour créer des groupes d’adresses IP et de ports, pour l’appliquer plus tard aux règles, et de cette façon, n’ayant pas des centaines de règles dans le pare-feu, il est très important de savoir ce que nous filtrons et maintenons les règles correctement mises à jour. Bien sûr, pfSense dispose d’enregistrements avancés indiquant si une règle a été exécutée et tout ce qui se passe dans le système d’exploitation.

pfSense dispose non seulement d’un pare-feu puissant pour atténuer et/ou bloquer les attaques DoS et DDoS, mais il dispose également d’un IDS/IPS avancé tel que Snort et Suricata, que nous pouvons installer rapidement et facilement via les packages disponibles pour leur installation, et dans les deux, nous aurons une interface utilisateur graphique pour configurer les différentes interfaces où ils doivent agir, ainsi que toutes les règles dont nous disposons pour détecter d’éventuelles attaques. Nous pouvons également détecter les fuites d’informations et même les activités suspectes sur le réseau que nous pouvons bloquer. Bien sûr, nous avons également la possibilité de voir l’état du système d’exploitation en temps réel, et même d’installer des logiciels supplémentaires pour afficher des rapports graphiques avancés et savoir tout ce qui se passe dans le système.

VPN

Les réseaux privés virtuels (VPN) sont généralement placés sur le pare-feu lui-même, afin de ne pas avoir de problèmes avec le NAT et le filtrage des autres pare-feu. Disposer d’un serveur VPN ou d’un client VPN nous permettra d’interconnecter des emplacements distants via Internet en toute sécurité, et également de connecter différents appareils au réseau local en mode VPN d’accès distant. pfSense intègre différents types de VPN pour s’adapter parfaitement aux besoins des utilisateurs :

- L2TP / IPsec

- IPsec IKEv1 et IKEv2, avec différents types d’authentification tels que Mutual-PSK, Mutual-RSA et même Xauth.

- OpenVPN avec authentification par certificats numériques, identifiants utilisateur et plus encore.

- WireGuard

Le point culminant de pfSense 2.5.0 est l’incorporation du VPN WireGuard populaire, à la fois pour connecter les utilisateurs à distance et pour créer des tunnels site à site rapidement et facilement, grâce à ce nouveau protocole qui a été intégré dans le noyau et il nous offre de belles performances.

Autres caractéristiques

pfSense intègre un grand nombre de services, le même ou plus que les routeurs et autres pare-feu professionnels. Par exemple, certaines des principales fonctionnalités supplémentaires sont la possibilité de configurer un serveur DNS avec DNS Resolver, idéal pour le pare-feu lui-même pour résoudre toutes les demandes, nous avons également un serveur DHCP complet avec des dizaines d’options avancées, un serveur NTP pour servir le temps aux différents appareils, WoL, QoS pour prioriser différents équipements, Traffic Shaper, compatibilité avec les VLAN, possibilité de configurer différents VLAN dans une ou plusieurs interfaces, possibilité de configurer QinQ, Bridge et LAGG avec différentes options avancées, on peut aussi utiliser le Dynamic Serveur DNS et bien plus encore. Il ne faut pas oublier que, étant un système d’exploitation très avancé,

L’une des fonctionnalités les plus importantes est la possibilité d’installer des packages supplémentaires pour avoir encore plus de fonctionnalités, grâce à ce logiciel supplémentaire, nous pourrons étendre les fonctionnalités de ce pare-feu professionnel. Certaines des extensions les plus populaires sont :

- arpwatch pour nous informer par e-mail ou par télégramme des nouveaux appareils connectés

- bande passante pour afficher les graphiques d’utilisation de la bande passante

- freeradius3 pour monter un serveur d’authentification RADIUS, idéal pour configurer des points d’accès WiFi et disposer de WPA2 / WPA3-Enterprise

- iperf pour mesurer la bande passante vers et depuis pfSense

- nmap pour effectuer une analyse des ports

- pfBlocker-ng pour bloquer toutes les publicités, ainsi que les domaines et adresses IP malveillants

- Snort et Suricata : les deux IDS/IPS par excellence, ils ne viennent pas par défaut mais peuvent être installés

- Haproxy pour équilibreur

- Squid pour monter un serveur proxy.

- écrou pour surveiller les systèmes UPS

- Agent Zabbix pour une intégration facile dans un système de surveillance

- Zeek (ancien Bro IDS)

pfSense fonctionne sur l’architecture x86, étant compatible avec les processeurs 64 bits récents, en plus, il peut être installé sur presque n’importe quelle plateforme cloud comme Amazon Cloud, Azure et plus, en plus, nous devons garder à l’esprit qu’aujourd’hui nous pouvons acheter du matériel du fabricant Netgate qui vient déjà avec pfSense pré-installé, avec des équipements orientés vers le domaine professionnel.

Téléchargez et installez pfSense

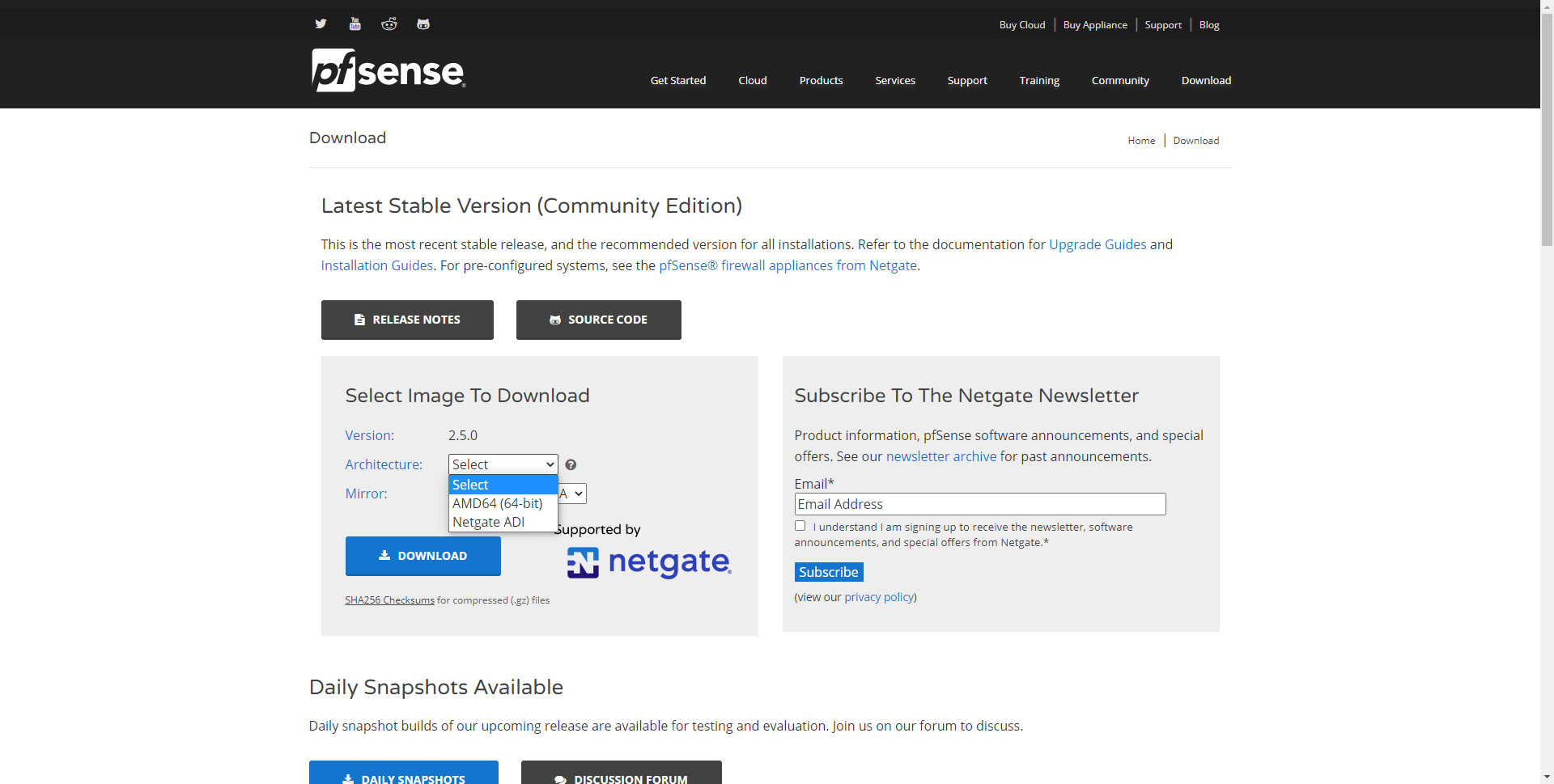

Le téléchargement et l’utilisation de pfSense CE sont entièrement gratuits, il suffit de se rendre sur le site officiel et d’aller directement dans l’onglet «Télécharger».

Une fois que nous avons cliqué sur «Télécharger», nous verrons une section où nous choisirons l’architecture à choisir, nous sélectionnons AMD64.

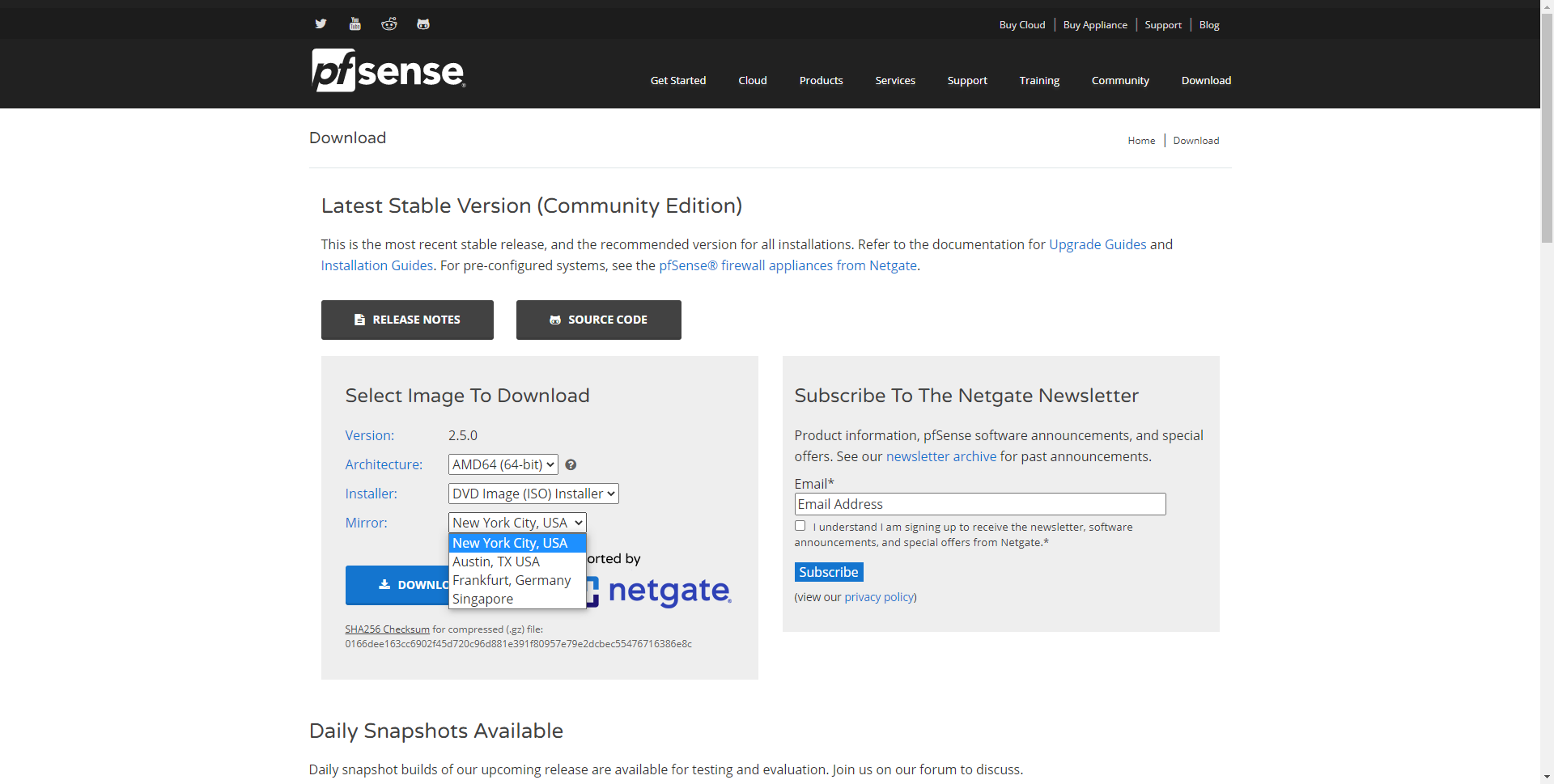

Nous devons également sélectionner le type d’image, si nous voulons une image ISO à copier sur un DVD ou une clé USB, ou directement une image USB, nous avons sélectionné l’image ISO DVD. Ensuite, nous devons choisir le serveur à partir duquel télécharger, il est recommandé qu’il soit toujours le plus proche physiquement de votre emplacement actuel.

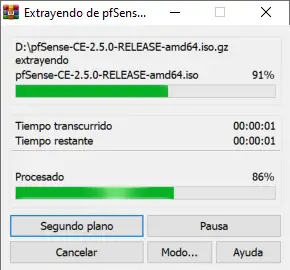

Une fois que nous avons téléchargé l’image, nous devons la décompresser car elle est au format iso.gz, et nous devons extraire l’image ISO directement.

Une fois que nous l’avons téléchargé, nous pouvons le graver sur un CD, le copier sur une clé USB amorçable avec Rufus, etc. Dans notre cas, nous allons installer pfSense dans une machine virtuelle avec VMware, afin que vous puissiez voir comment l’installer de manière virtuelle et le tester dans un environnement de test contrôlé, pour le déplacer plus tard en production. Dans le tutoriel, vous allez voir comment créer deux cartes réseau, une en mode pont pour se connecter au réseau local réel, et une autre en mode hôte uniquement pour pouvoir accéder via le web depuis notre ordinateur, sans dépendre du réseau local.

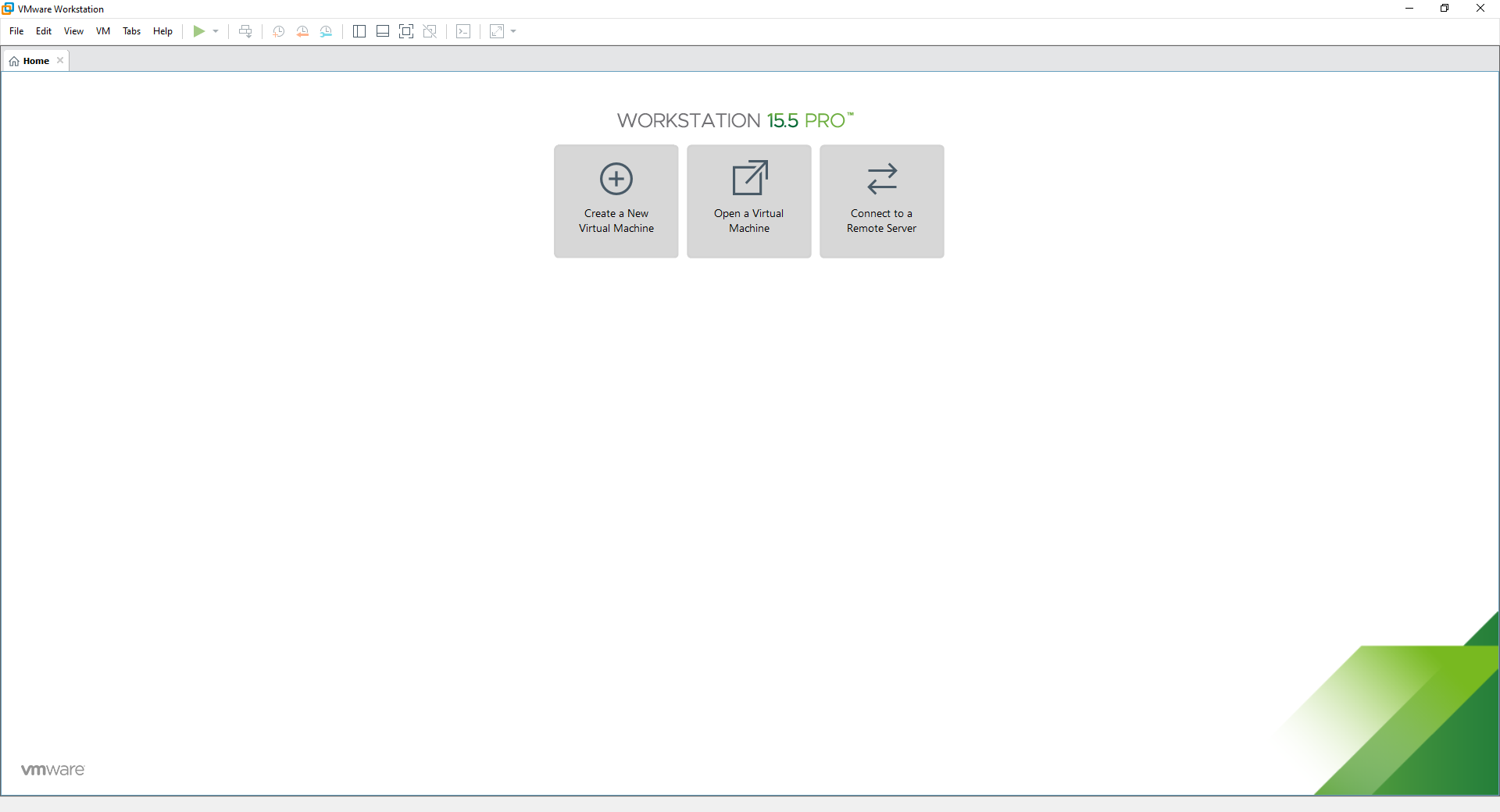

Configuration de la machine virtuelle dans VMware

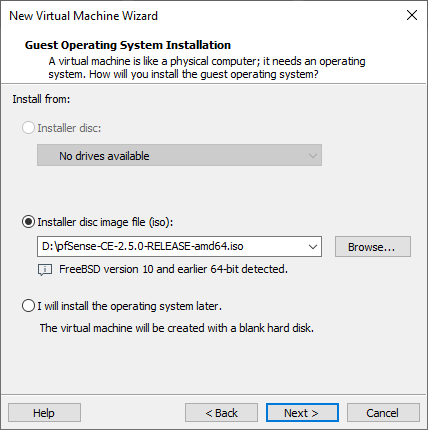

Dans notre cas, nous allons utiliser VMware Workstation 15.5 PRO, mais n’importe quelle version serait utilisée pour installer ce système d’exploitation orienté pare-feu. La première chose que nous devons faire lors de l’ouverture de VMware est de cliquer sur « Créer une nouvelle machine virtuelle », comme vous pouvez le voir sur l’écran suivant :

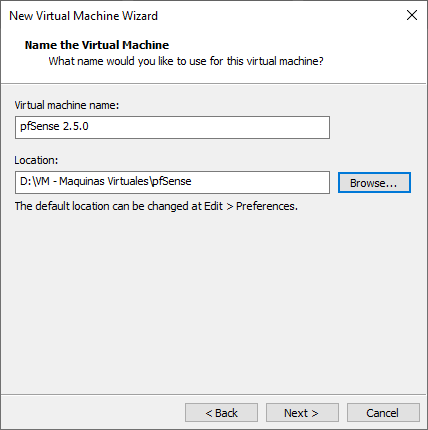

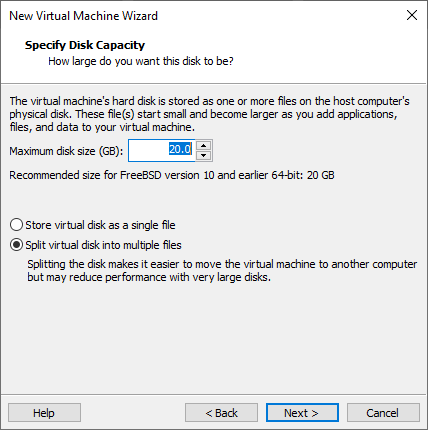

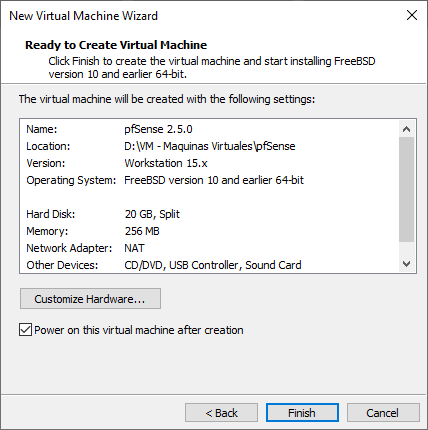

Dans l’assistant de configuration de la VM nous devrons choisir la création « Typique », charger l’image ISO de pfSense, il reconnaîtra automatiquement que le système d’exploitation reconnu en interne est FreeBSD 10 (bien que ce soit vraiment la dernière version), nous continuons avec l’assistant jusqu’à ce que nous choisissions le chemin de la VM, le disque réservé à la machine virtuelle nous le laissons à 20 Go, et enfin, nous verrons un résumé de tout le matériel que cette machine virtuelle que nous allons créer aura.

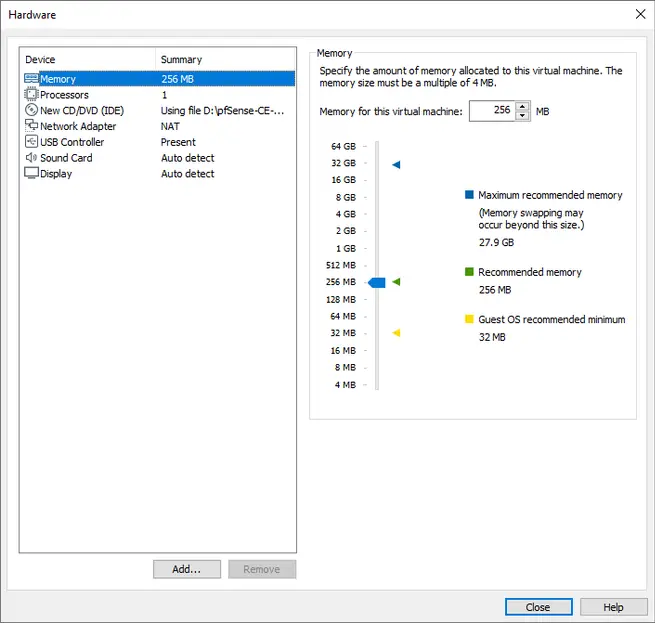

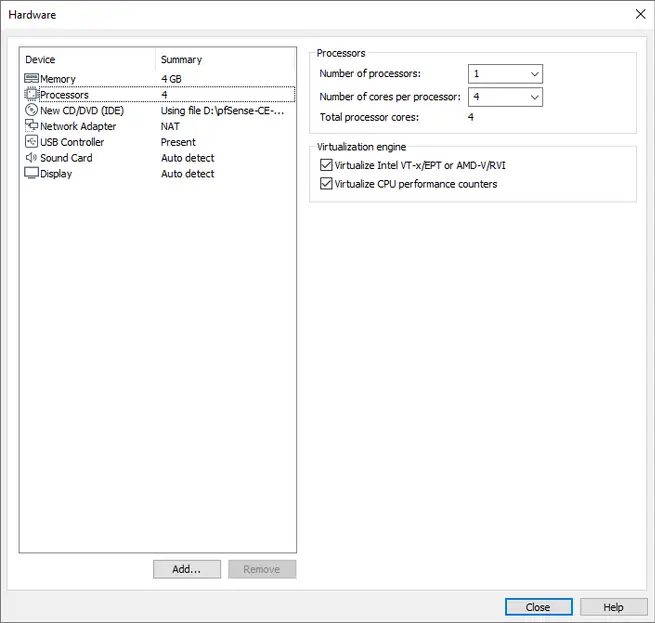

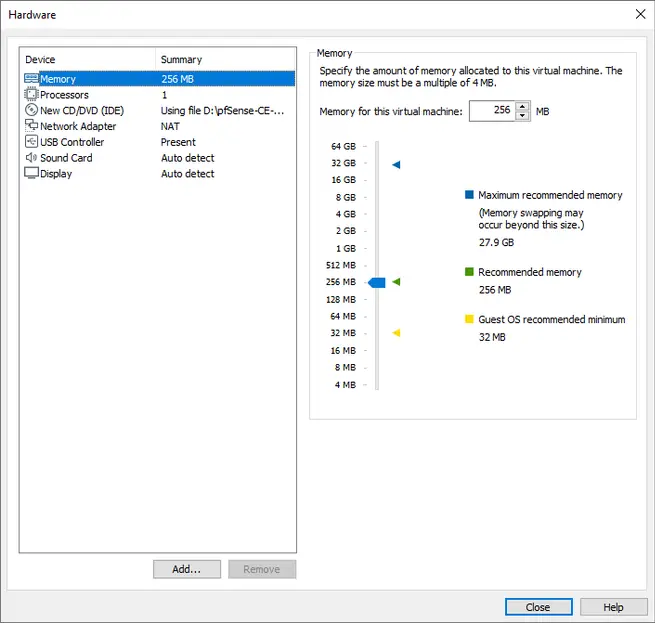

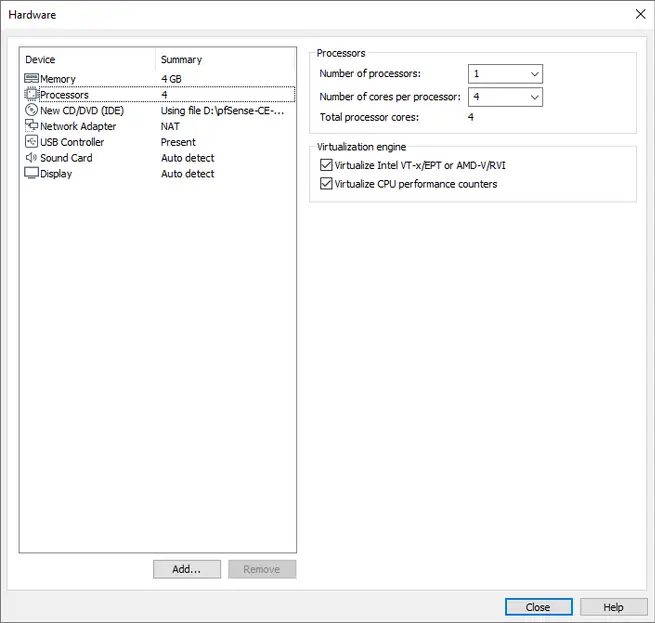

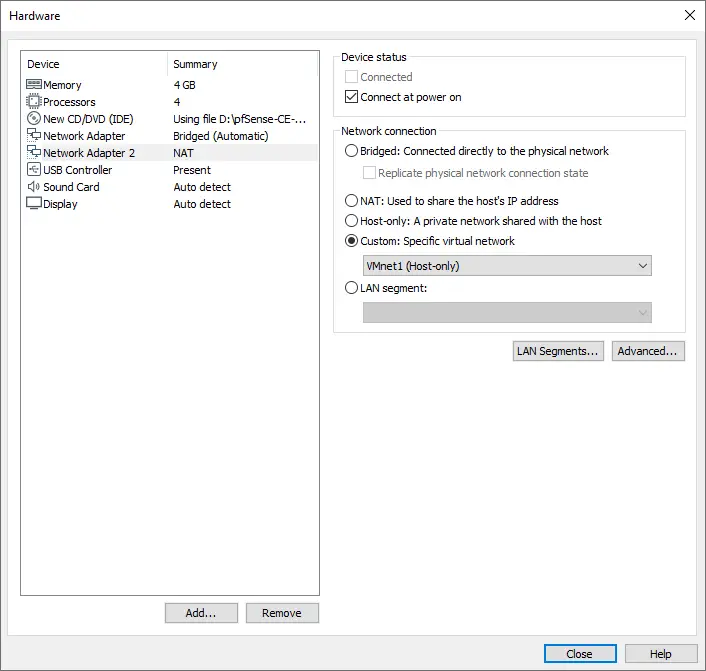

Avant de terminer, il faut cliquer sur « Personnaliser le matériel » pour augmenter la RAM à 4 Go, augmenter le nombre de cœurs CPU, et ajouter une carte réseau supplémentaire, et configurer correctement les cartes réseau.

Quel que soit le nombre de processeurs et de cœurs (nous recommandons 1 processeur et 4 cœurs) et de RAM (nous recommandons un minimum de 4 Go), nous devons ajouter une deuxième carte réseau, car nous aurons l’Internet WAN et le LAN. Nous cliquons sur «Ajouter» et cliquez sur «Adaptateur réseau» pour l’ajouter. Nous pourrions également ajouter des cartes supplémentaires pour avoir plus d’options de configuration au niveau du pare-feu, mais commencer par un WAN et un LAN est très bien.

Une fois les deux ajoutés, nous devrons les configurer comme suit :

- Adaptateur 1 : pont (automatique)

- Adaptateur 2 : VMnet1 personnalisé (hôte uniquement)

Ensuite, vous pouvez voir à quoi ressemblerait cette configuration.

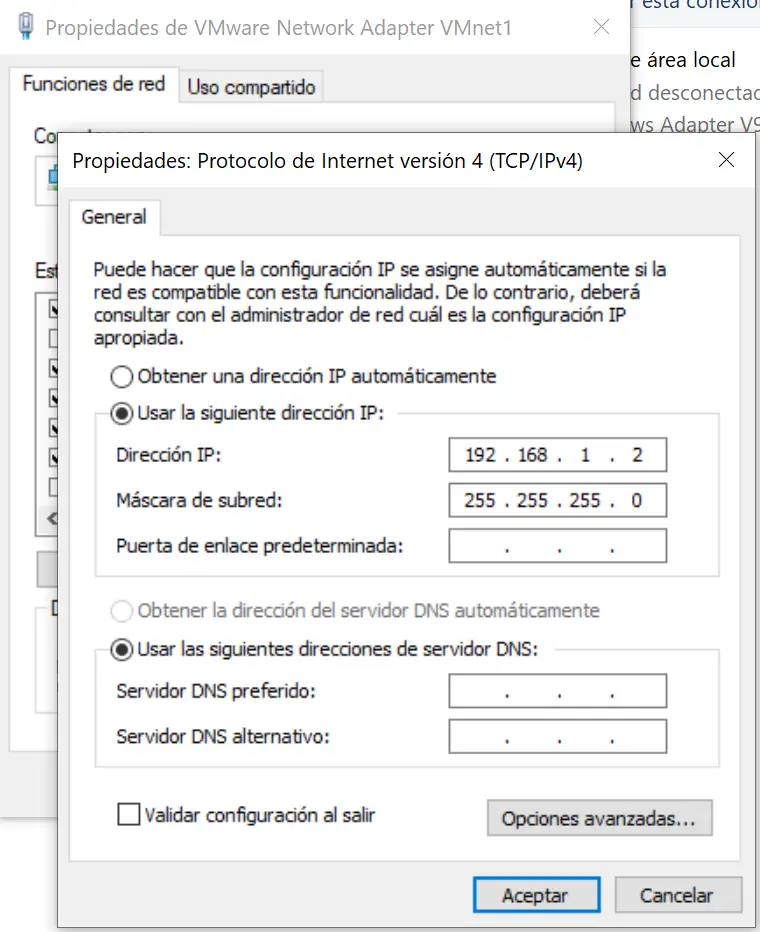

Pour pouvoir accéder à l’administration du système d’exploitation via le web, il est nécessaire de configurer l’adaptateur VMnet1. Pour ce faire, nous allons dans » Panneau de configuration / Centre Réseau et partage / Modifier les paramètres de l’adaptateur » et changeons l’adresse IP de l’adaptateur Adaptateur réseau VMware VMnet1, mettant l’IP 192.168.1.2/24 comme vous pouvez le voir ci-dessous. Une fois terminé, cliquez sur accepter et accepter pour quitter le menu de configuration.

Une fois que nous avons tout configuré au niveau de la machine virtuelle, nous pouvons exécuter la machine virtuelle pour commencer l’installation.

Installation de pfSense sur VMware

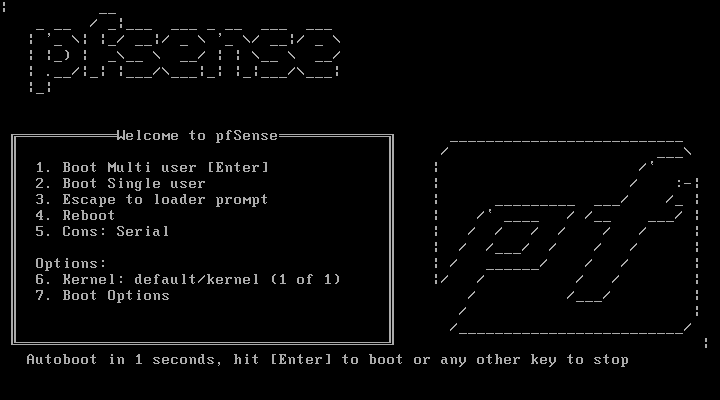

Lorsque nous démarrons la machine virtuelle, nous pouvons voir un menu avec plusieurs options de démarrage, nous ne devons rien toucher et attendre que les secondes passent. Plus tard, il se chargera et nous pourrons voir les différentes options que l’image ISO nous donne pour l’installation de pfSense.

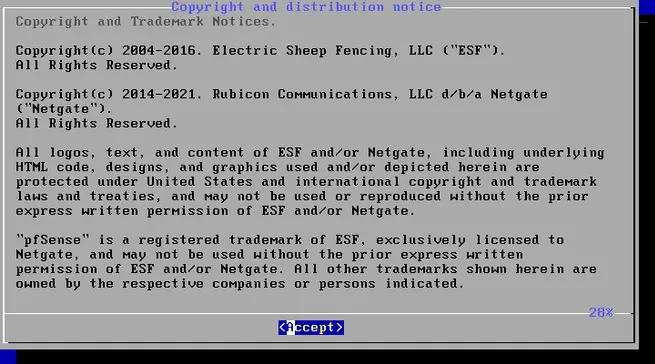

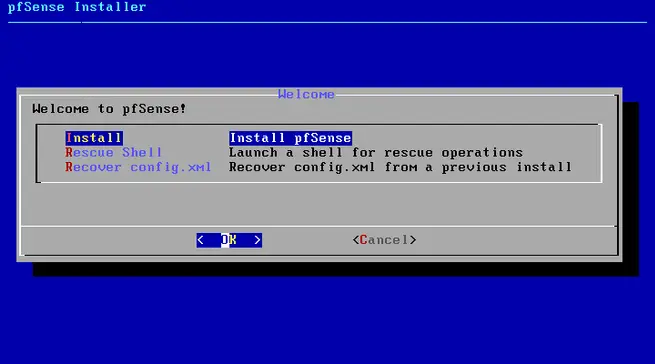

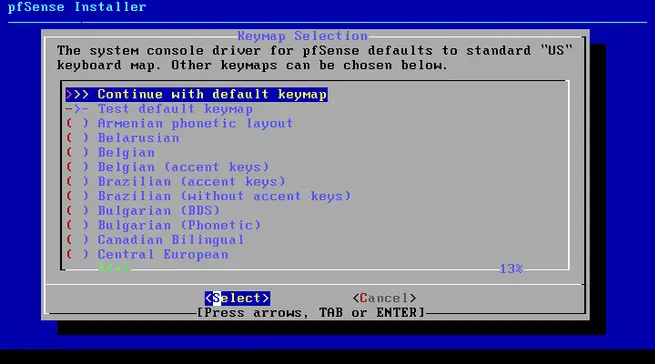

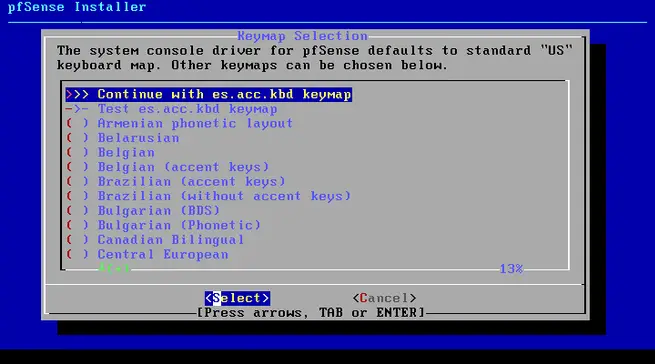

Une fois l’installation de ce système d’exploitation démarrée, nous acceptons les droits d’auteur qu’il nous montre. Dans le menu suivant, nous pouvons installer, récupérer le système d’exploitation en cas de panne catastrophique, et également récupérer le fichier de configuration config.xml d’une installation précédente. Nous allons cliquer sur « Installer » pour installer le système d’exploitation à partir de zéro. Dans le menu suivant, nous devrons configurer le clavier, en choisissant notre langue et la disposition du clavier.

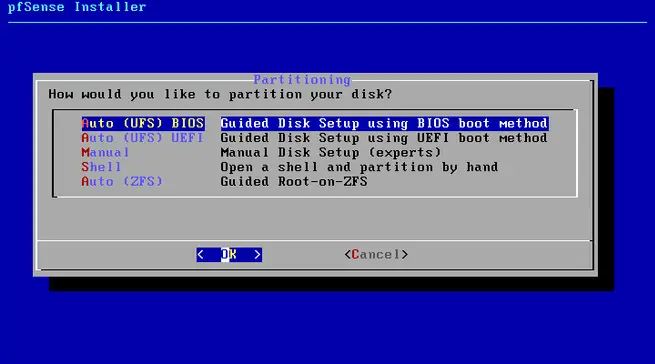

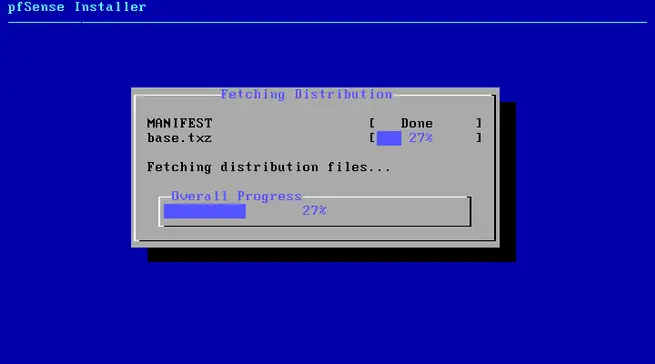

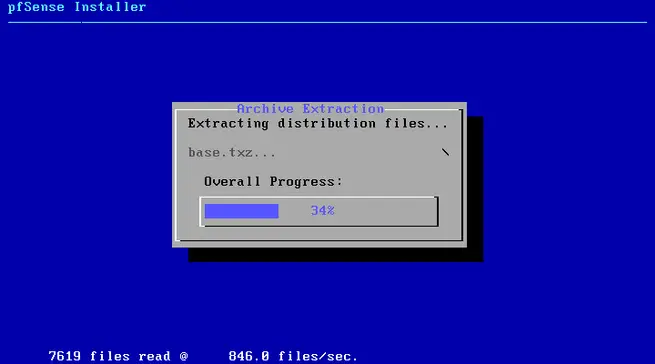

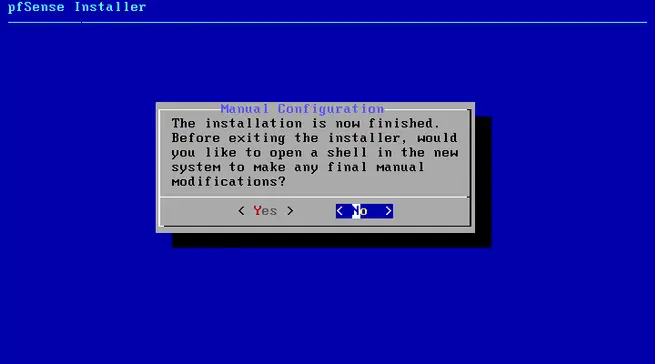

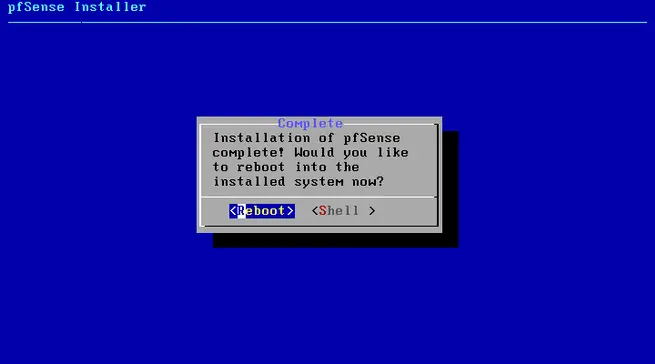

Ensuite, il nous demandera comment nous voulons installer le système d’exploitation, si avec UFS pour le BIOS ou UEFI, manuellement pour les experts, ouvrir la console pour tout faire manuellement ou utiliser ZFS comme système de fichiers. Dans notre cas, nous avons choisi le premier BIOS Auto (UFS) et nous procédons à l’installation. L’installation prendra environ une minute, bien que cela dépende du matériel que vous avez, une fois terminé, il nous demandera si nous voulons lancer une console pour faire des configurations spécifiques, nous cliquons sur «Non» et plus tard il nous demandera si nous voulons redémarrer le système d’exploitation, et nous acceptons.

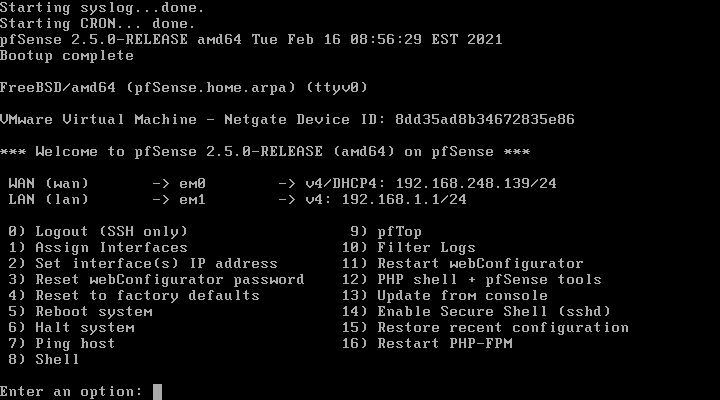

Dès que pfSense est redémarré, nous pouvons voir qu’une IP a été correctement attribuée au WAN Internet et une autre au LAN.

Dans le menu d’administration par console, nous pouvons effectuer les actions suivantes :

- Se déconnecter en SSH

- Attribuez des interfaces physiques au WAN ou au LAN, il permet également de configurer des VLAN pour la connexion Internet et même pour le LAN.

- Configurer l’adresse IP des différentes interfaces précédemment configurées

- Réinitialiser le mot de passe administrateur pour entrer via le Web

- Restaurer pfSense aux paramètres d’usine

- Redémarrer le système d’exploitation

- Arrêter le système d’exploitation

- Ping un hôte

- Lancer une console pour les tâches d’administration avancées basées sur des commandes

- Lancez pfTop pour voir toutes les connexions actuelles

- Afficher les journaux de filtrage du système d’exploitation

- Redémarrer le serveur Web

- Lancez la console avec les utilitaires pfSense pour des réglages rapides

- Mise à jour depuis la console

- Activer SSH dans le système d’exploitation

- Restaurer une configuration récente

- Redémarrez PHP-FPM au cas où nous aurions des problèmes pour accéder au système d’exploitation via le Web.

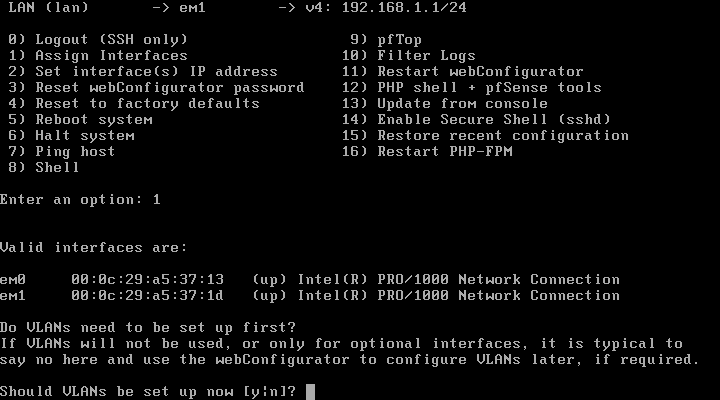

Si vous souhaitez configurer les interfaces physiques via la console, avant de vous connecter via le web, nous pouvons le faire facilement et même attribuer les VLAN correspondants :

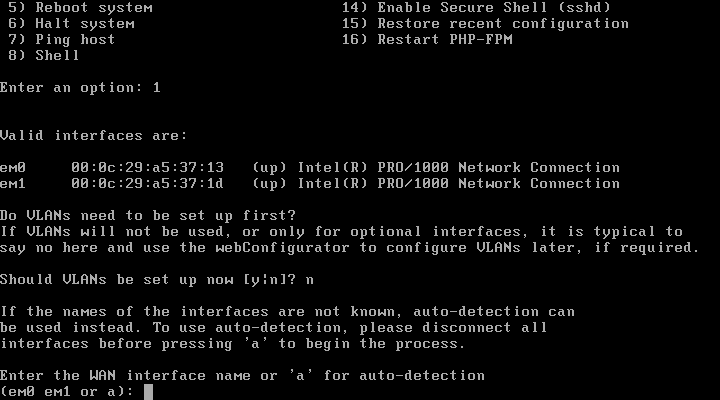

Bien entendu, nous devons effectuer la configuration à partir de zéro, en attribuant l’interface correspondante au WAN et au LAN :

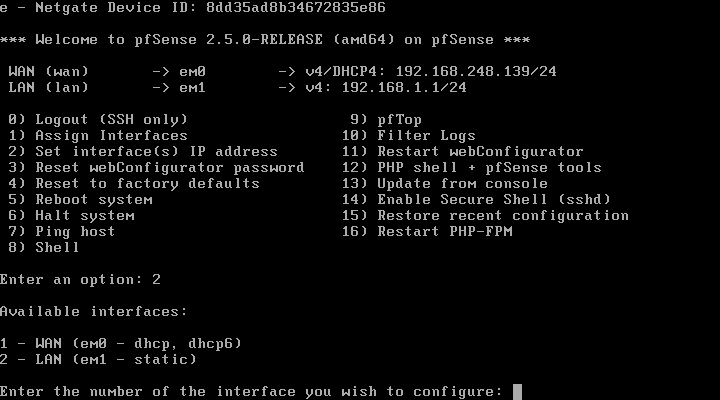

Enfin, nous pouvons configurer les interfaces au niveau IP, aussi bien sur le WAN que sur le LAN. Cependant, cette configuration est très basique, vous pouvez voir toutes les options disponibles via le web.

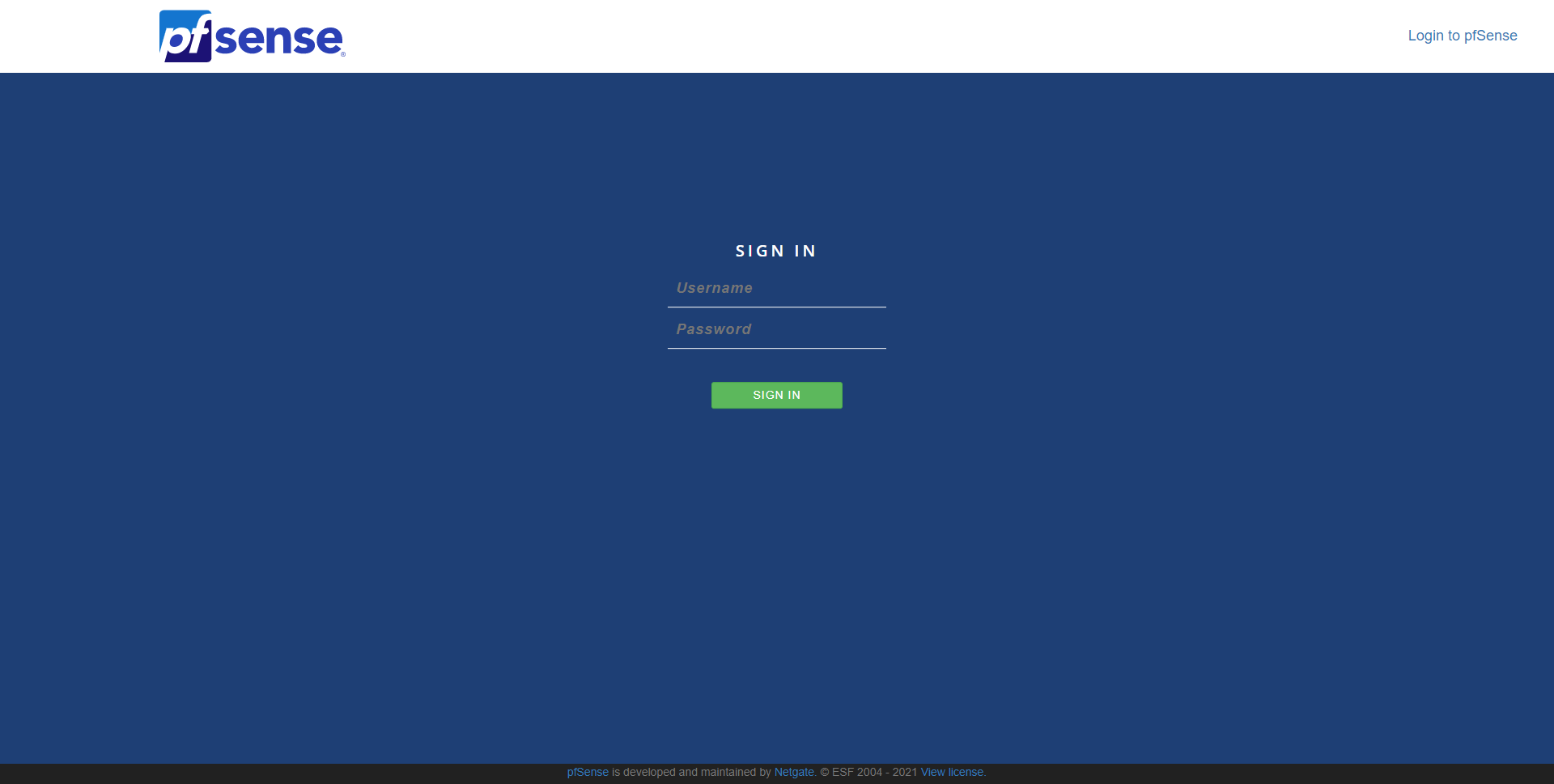

À ce moment-là, nous pourrons accéder à la configuration de pfSense via le Web, via https://192.168.1.1 avec le nom d’utilisateur «admin» et le mot de passe «pfsense».

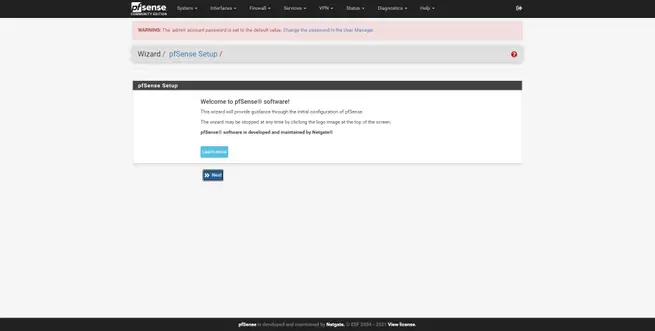

Assistant de configuration PfSense

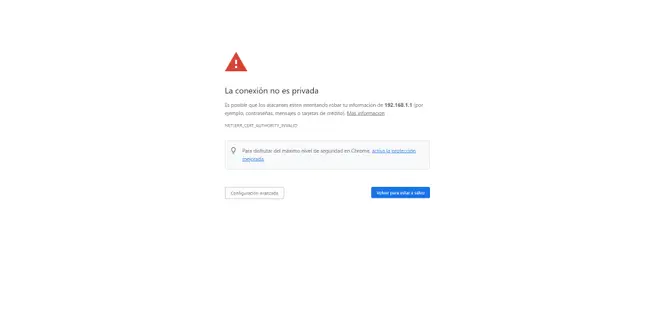

Afin d’accéder au système d’exploitation pfSense via le web, nous devons entrer l’URL https://192.168.1.1 avec le nom d’utilisateur « admin » et le mot de passe « pfsense », le port est le port HTTPS par défaut 443, il n’est pas nécessaire de utiliser un port spécifique.

Une fois que nous aurons accepté le certificat SSL/TLS auto-signé de pfSense, nous verrons le menu de connexion, comme vous pouvez le voir ici :

pfSense nous fournira un assistant d’installation étape par étape pour effectuer les principales configurations du réseau. Nous avons la possibilité de ne pas le faire, mais il est conseillé de le suivre si c’est la première fois que nous l’utilisons.

La première chose que nous verrons dans cet assistant est l’accueil, puis il indiquera que nous pouvons acheter un abonnement au support Netgate pour nous aider à faire différentes configurations, nous devons nous rappeler qu’il y a des années Netgate a été fait avec pfSense pour continuer à le développer, à la fois pour leurs propres équipes ainsi que pour la communauté. Avec la version 2.5.0, nous aurons une division entre les deux projets, chaque fois qu’ils bifurqueront davantage (pfSense CE vs pfSense Plus).

Ensuite, nous pouvons voir et configurer le nom de l’hôte, du domaine et des serveurs DNS si nous voulons en mettre autre que ceux de notre opérateur. Nous pouvons également configurer le serveur NTP pour synchroniser l’heure, et même le fuseau horaire. Cet assistant pfSense nous aidera à configurer l’interface Internet WAN, nous avons quatre configurations possibles : Statique, DHCP, PPPoE et PPTP, en plus, il prend en charge l’ID VLAN pour les opérateurs qui en ont besoin. Dans ce menu, nous pouvons cloner le MAC, configurer le MTU et le MSS, faire des configurations spécifiques en fonction du type de connexion, et nous pouvons même incorporer des règles automatiques au pare-feu pour empêcher les attaques sur les réseaux.

Nous pouvons également configurer l’interface LAN, par défaut nous utilisons 192.168.1.1 mais nous pouvons choisir celle que nous voulons, en plus, nous pouvons également configurer le masque de sous-réseau. Une autre option très importante est de changer le mot de passe par défaut, pfSense nous invitera à le changer pour être protégé. Une fois modifié, cliquez sur «Recharger» pour continuer avec l’assistant de configuration et le terminer, cela nous donnera des félicitations et nous pourrons commencer à configurer ce pare-feu complet de manière avancée.