Contrôle d’accès : qu’est-ce que c’est et comment il aide à protéger nos données

Plus que jamais, notre façon de travailler doit être flexible. Il existe des entreprises qui font travailler plusieurs ou tous leurs collaborateurs depuis leur domicile ou depuis le lieu de leur convenance. Il y a aussi ces groupes de travail qui effectuent leurs tâches à la fois dans un bureau ou chacun où qu’ils soient. Cependant, nous devons faire attention à qui doit accéder à la fois aux données et aux ressources système. Ce guide vous expliquera tout ce qu’il faut savoir sur le contrôle d’accès, ses variantes les plus courantes et une solution assez fiable pour pouvoir commencer à l’implémenter au plus vite.

Qu’est-ce que le contrôle d’accès ?

C’est une méthode pour s’assurer que les utilisateurs prouvent qu’ils sont bien qui ils prétendent être. C’est comme quand quelque part vous devez montrer votre pièce d’identité pour vérifier que vous avez bien cette identité. Le contrôle d’accès est extrêmement important pour que tous les utilisateurs aient un accès correspondant aux données et aux ressources système. Maintenant, en quoi consiste précisément le contrôle d’accès ? Plus que tout, dans une série de restrictions qui s’appliquent en fonction des données et/ou des ressources auxquelles vous souhaitez accéder. Il est basé sur des processus d’authentification et d’autorisation.

Si nous parlons d’authentification, nous le faisons en ce qui concerne la saisie des informations d’identification ou l’utilisation d’une ou plusieurs méthodes d’authentification. D’autre part, l’autorisation est l’étape conséquente de l’authentification, c’est-à-dire l’octroi de l’accès à un certain groupe de ressources et de données. Un guide détaillant les différences entre authentification et autorisation a été mis à disposition sur RedesZone . Vous pourrez même connaître les méthodes les plus utilisées pour chaque cas.

Types de contrôle d’accès

Nous listons ci-dessous les types de contrôle d’accès les plus courants, c’est-à-dire ceux qui ont été le plus mis en œuvre jusqu’à présent. Selon les besoins de votre entreprise ou groupe de travail, vous pouvez choisir l’une ou l’autre option.

Contrôle d’accès basé sur les rôles (RBAC)

On peut dire que ce type de contrôle d’accès est l’un des plus utilisés. Il est basé sur l’octroi d’accès aux utilisateurs en fonction des rôles attribués. De plus, et pour ajouter des couches de protection supplémentaires, des politiques de sécurité sont appliquées qui limitent l’obtention de privilèges. Ces privilèges peuvent être appliqués à la fois à l’accès aux données et aux ressources système. Aujourd’hui, l’ escalade des privilèges est une menace interne à l’entreprise qui fait des ravages. Le niveau élevé de dommages, en particulier au niveau économique qu’il génère, devrait être un point d’attention pour toute entreprise sensible à ce type de menaces de sécurité.

Contrôle d’accès discrétionnaire (DAC)

C’est un type de contrôle d’accès qui dicte que le propriétaire des données décide des accès. Cela signifie que ces accès seront accordés aux utilisateurs sur la base des règles que le propriétaire des données lui-même spécifie.

Contrôle d’accès obligatoire (MAC)

Cette variante peut être considérée comme un peu plus arbitraire que les autres. Il en est ainsi dans le sens où les utilisateurs se voient accorder un accès sur la base de réglementations établies par une autorité centrale d’une entreprise ou d’un autre organisme de réglementation.

Contrôle d’accès basé sur les attributs (ABAC)

La particularité de ce type de contrôle d’accès est qu’une série d’attributs sont ajoutés à l’utilisateur et aux ressources auxquelles l’accès correspond. Ils permettent d’effectuer des évaluations qui indiquent le jour, l’heure, le lieu et d’autres données. Tout cela est pris en compte lors de l’octroi ou de la limitation de l’accès aux données et aux ressources. C’est un type qui applique une méthode plus dynamique qui s’adapte à la situation des utilisateurs pour avoir plus ou moins d’accès.

Quel type de contrôle d’accès est le plus pratique ?

L’un des aspects qui garantit une mise en œuvre correcte de l’une des méthodes d’accès est de se conformer aux règles, réglementations et / ou normes. Selon le pays dans lequel vous vous trouvez, vous devrez peut-être revoir en détail les réglementations telles que le RGPD, qui serait une politique de protection des données personnelles valable pour toute l’Europe. Un autre exemple important est le PCI-DSS, qui est un règlement chargé de sécuriser et de protéger à la fois les transactions et les données des titulaires de cartes de crédit et de débit. Selon chaque norme, règlement ou standards, des sanctions de toutes sortes peuvent être appliquées en cas de non-respect.

Pourquoi mentionnons-nous cela? Plus que tout parce qu’il n’y a pas de méthode strictement plus pratique qu’une autre. Chaque environnement de travail a des besoins spécifiques. De même, il est bon de garder à l’esprit que parmi les types de contrôle d’accès susmentionnés, le plus moderne et le plus récent est celui basé sur des attributs. C’est particulièrement pratique car les autorisations sont accordées ou limitées en fonction de la situation actuelle de l’utilisateur. Par exemple, si vous changez d’emplacement ou d’appareil. Cependant, une chose qui ne devrait pas être négociée est la conformité.

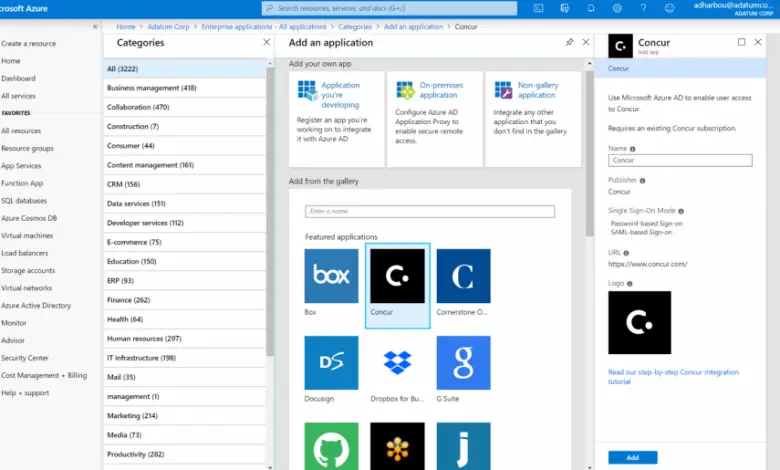

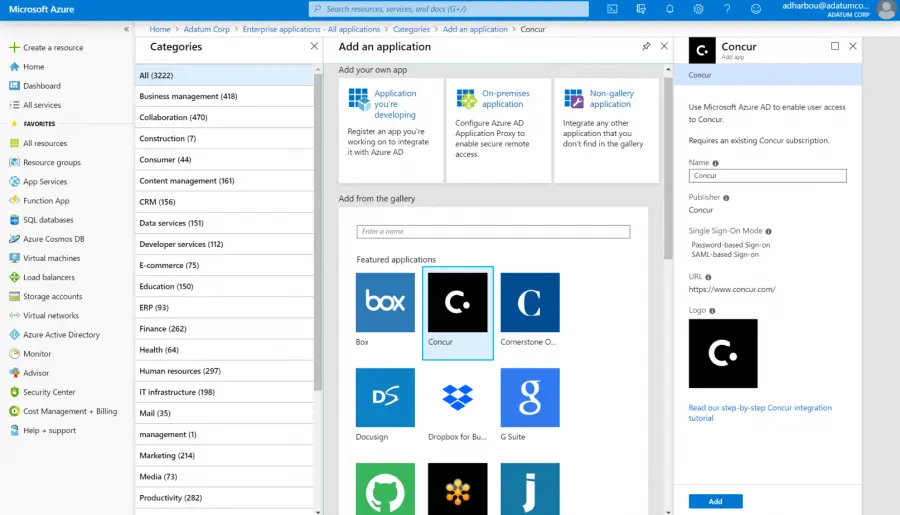

Azure Active Directory : l’IAM partout

Vous vous demandez quelle est la solution idéale pour mettre en place un contrôle d’accès. Il n’existe pas exactement de solution unique et toute-puissante. Il peut y avoir des scénarios où vous avez besoin d’une ou plusieurs technologies à la fois pour répondre à vos besoins de contrôle d’accès.

Une grande partie des environnements de travail utilise Microsoft et ses applications associées. Microsoft Azure Active Directory propose des politiques d’accès intelligentes. De cette façon, toutes les ressources de travail seront protégées et ne seront accessibles que par ceux qui en ont besoin. Selon les besoins, vous pouvez disposer de la solution Azure Active Directory seule ou, si vous utilisez déjà des services Microsoft comme Office 365, vous pouvez opter pour l’intégration. Ce dernier est beaucoup plus rapide à mettre en œuvre.

Cette solution, qui fait partie de la suite Azure, est l’une des plus populaires et fonctionnelles dans les entreprises. Surtout celles qui sont très grandes, comme les multinationales. Principalement parce qu’il a la capacité de contrôler et de gérer non seulement des dizaines mais des centaines, des milliers ou des millions d’utilisateurs. Il permet la création d’identifiants d’administration uniques afin que chaque collaborateur d’une entreprise ou d’un groupe de travail puisse avoir accès aux diverses ressources du cloud déjà implémentées. Cela s’applique même aux personnes qui utilisent des systèmes d’exploitation autres que Windows.

Un avantage intéressant est que l’ensemble de l’environnement de travail sous Azure Active Directory est sécurisé, même si l’adhésion comprend des personnes extérieures à l’entreprise ou des collaborateurs/membres temporaires. L’un des défis des environnements de travail partagés est que les personnes extérieures ont un accès inapproprié aux données ou aux ressources système qui contiennent du contenu sensible ou confidentiel.

En revanche, si vous préférez, vous pouvez adapter l’interface utilisateur à votre guise afin qu’elle s’adapte à l’image de votre entreprise ou de votre groupe de travail. Comme tu préfère.

Principales fonctionnalités d’Azure Active Directory

- Gestion des utilisateurs et des groupes de travail

- Authentification avec la méthode SSO (Single Sign-On)

- Authentification multifacteur

- Collaboration B2B (Business-to-Business)

- Gestion des mots de passe via un portail en libre-service

- Moteur de synchronisation

- Enregistrement des appareils utilisés par les utilisateurs

- Rapports de sécurité et utilisation des services AAD

Nous avons indiqué qu’il prend en charge les appareils pouvant utiliser des systèmes d’exploitation autres que Microsoft. Nous les citons ci-dessous :

- Tout ordinateur ou tablette Windows

- Appareils Android

- iPhone ou iPad

- Appareils dotés du système macOS (Macbook, iMac)

- Tout appareil basé sur le Web (Chromecast, par exemple)

Si vous souhaitez commencer à tester, gardez à l’esprit que vous disposez d’un forfait gratuit avec des fonctionnalités limitées mais idéal pour les débutants. Plus tard, vous pouvez passer aux plans de paiement avec un mode de paiement annuel. Vous pouvez entrer le lien suivant pour obtenir plus d’informations.