Cryptage généralisé : IBM fait progresser la sécurité des données

IBM est l’une des entreprises pionnières dans le monde de la technologie. A cette occasion, il met en avant l’une de ses solutions de chiffrement qu’il propose d’être l’une des plus sûres, surtout si l’on parle de chiffrement des données en transit. Quelque chose que nous mentionnons fréquemment est que les données sont l’atout le plus précieux, par conséquent, les organisations et les individus doivent être au courant des avancées technologiques en termes de solutions de cryptage. IBM propose un cryptage omniprésent , qui peut être accessible via une plate-forme appelée IBM z15. Ensuite, nous partagerons avec vous ce que vous devez savoir pour mieux comprendre cette méthode de cryptage. En plus de connaître son importance dans le domaine de la sécurité et de la confidentialité des données.

Les fuites de données sont l’une des tendances des cyberattaques . Ils ont tendance à se produire dans les grandes entreprises. Les cybercriminels ne regardent pas seulement le volume de données qu’ils traitent, mais aussi le contenu et sa valeur. Les données personnelles, bancaires et financières notamment, sont la proie favorite des fuites de données. Certains peuvent penser que ce n’est pas aussi dangereux qu’une attaque DDoS, car les données sont seulement exposées. Cependant, le simple fait qu’un volume important de données soit exposé peut impliquer qu’elles peuvent être vendues à diverses fins. Il est même possible de trouver de précieuses bases de données à vendre sur le deep web et le dark web.

Il ne fait aucun doute que la sécurité et la confidentialité des données sont devenues obligatoires. Les efforts pour atteindre le véritable niveau de chiffrement de bout en bout ne s’arrêtent pas. En outre, des travaux sont en cours pour créer des algorithmes de cryptage plus puissants dans le sens où ils sont beaucoup plus difficiles à déchiffrer. Il n’y a pas de frein lorsqu’il s’agit de trouver des moyens d’exécuter des cyberattaques.

Le cryptage omniprésent est présenté comme une alternative assez efficace en termes de temps, d’argent et de ressources investis lors du cryptage des données. Cette méthode de cryptage permet de protéger les données à tous les points où elles transitent sur le réseau. Le cryptage n’est pas seulement appliqué lorsqu’ils sont en transit, mais aussi lorsqu’ils sont stockés ( au repos ).

Rappelons que les méthodes de cryptage traditionnelles se caractérisent par la nécessité d’investir beaucoup d’argent, de temps et de ressources humaines spécialisées pour exécuter les opérations. Le chiffrement généralisé réduit considérablement les chances que vous soyez vulnérable aux attaques potentielles. Ce dernier, sans impliquer un effort supplémentaire en termes de temps, d’argent et d’efforts pour le mettre en œuvre. La clé de cette méthode de cryptage est que seuls les utilisateurs qui ont la clé peuvent accéder aux données et donc les décrypter.

Schéma de fonctionnement du cryptage généralisé

Le cryptage omniprésent est une réalité grâce au mainframe . C’est un type d’ordinateur qui se caractérise par être le plus sûr que l’on puisse trouver dans le monde de l’informatique. Tout le matériel et les logiciels nécessaires à son fonctionnement résident dans une seule machine. Ce type de machine est couramment utilisé pour traiter un grand volume de données, de transactions et d’opérations qui nécessitent un niveau de sécurité beaucoup plus élevé. Auparavant, un mainframe était connu comme un « ordinateur très volumineux et coûteux » qui ne pouvait être entre les mains que de grandes organisations.

Cependant, selon IBM , aujourd’hui, si nous parlons de mainframe, nous parlons d’un moyen de gérer les opérations, les applications et les ressources du système d’exploitation. De même, le fait que le matériel soit différent de celui d’un ordinateur personnel (ordinateur de bureau ou portable) est maintenu. De nos jours, il n’y a pas peu d’organisations qui ont besoin d’équipements adéquats pour que leur activité se déroule normalement et, surtout, soit évolutive si nécessaire.

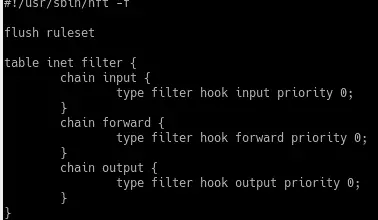

Comment fonctionne le cryptage en question ? Les données traitées voyageront à travers le réseau, précisément, cryptées au niveau du réseau . Cela permet le cryptage des données en transit. En conséquence, les chances qu’un cybercriminel veuille renifler le trafic sont considérablement réduites. Le protocole utilisé pour sécuriser ces données en transit est TLS. Cependant, cette dernière peut être compromise du fait de la possibilité qu’un cybercriminel puisse s’approprier ces données chiffrées et abaisser son niveau de sécurité à un algorithme très facile à déchiffrer. Heureusement, la solution proposée par IBM dispose d’une technologie qui détecte ces types d’attaques et les atténue. Si pour une raison quelconque l’attaque réussit à s’emparer des données, elle ne pourra pas les déchiffrer.

La clé maîtresse

Une autre caractéristique distincte de cette méthode de cryptage est la clé principale.. Ceci est particulièrement utile s’il existe des risques de cyberattaques en interne, ce type d’attaque est l’un des plus fréquents, plus que tout car les auteurs sont généralement des personnes qui disposent des autorisations suffisantes pour accéder à certains ensembles de données, ou vous disposez des autorisations nécessaires pour effectuer actions que vous ne devriez pas. Supposons qu’un technicien souhaite accéder à certaines données sensibles et dispose des informations d’identification nécessaires. Vous essayez d’accéder, mais vous êtes surpris de vous voir refuser l’accès au contenu des données cryptées, mais à l’ensemble de données en question. C’est comme recevoir un cadeau, le déballer, mais ne peut pas ouvrir la boîte pour voir son contenu.

Comment cela peut-il arriver? Les clés qui permettent de déchiffrer le contenu des données sont stockées dans une petite base de données de clés régie par les Master Keys . Par conséquent, même si vous avez accès à l’emplacement des données, elles ne seront pas du tout déchiffrées si vous ne disposez pas de ladite clé principale. Cela ne servira à rien si vous n’avez que la clé «normale» pour déchiffrer le contenu. La meilleure chose à ce sujet est que si des personnes non autorisées veulent mettre la main sur les clés principales, en cas de tentative, elles deviennent nulles comme mesure de protection supplémentaire. De manière unique et exclusive, les Master Keys peuvent être utilisées par ceux qui ont demandé leur génération.

Si vous souhaitez en savoir plus sur cette solution IBM, vous pouvez accéder à son portail officiel . Vous y trouverez des informations plus détaillées sur les produits et services proposés. De plus, il est possible d’avoir des démos et des vidéos qui expliquent plus en détail la plateforme IBM z15 . Il est même possible de participer à un jeu ! C’est ce qu’on appelle le «Data Encryption Challenge» et vous pouvez passer un bon moment en plus de vous renseigner sur le cryptage omniprésent, c’est une bonne opportunité.