Désactiver Firefox DNS sur HTTPS au niveau du réseau avec dnsmasq

Hier, nous avons expliqué en détail les plans de Mozilla Firefox pour intégrer DNS sur HTTPS par défaut dans son navigateur Web, une évolution attendue mais qui a ses avantages et ses inconvénients. Aujourd’hui, nous allons vous montrer comment configurer le réseau local, afin que le navigateur détecte que nous ne voulons pas utiliser DNS sur HTTPS (DoH), mais que nous voulons utiliser le DNS fourni par le réseau lui-même.

Lorsque DNS sur HTTPS est désactivé dans Mozilla Firefox

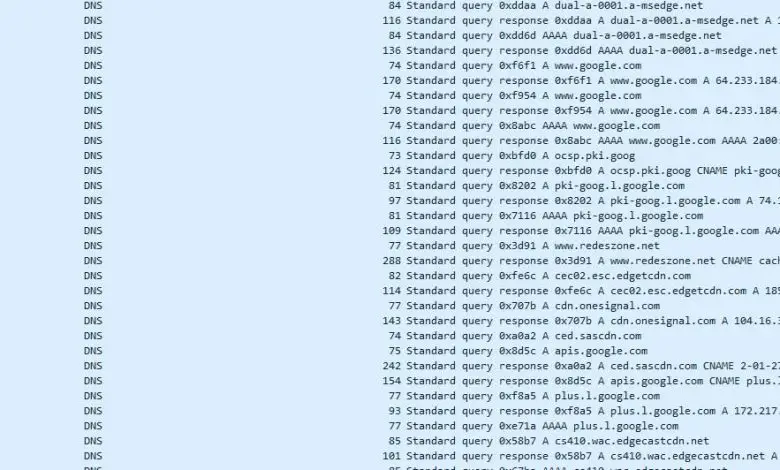

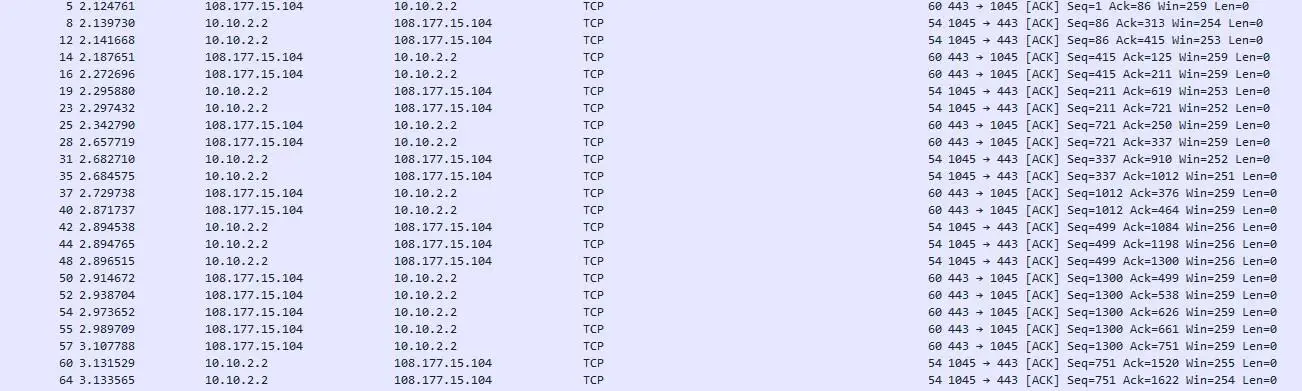

Si nous avons désactivé cette option (qui est actuellement désactivée par défaut), si nous parcourons un site Web avec le navigateur lui-même, nous pouvons voir que toutes les requêtes DNS peuvent être vues parfaitement clairement avec un programme comme Wireshark, c’est-à-dire qu’il n’y a pas de type de cryptage puisque nous n’utilisons pas DNS sur HTTPS intégré au navigateur lui-même.

Comme vous pouvez le voir, toutes les demandes sont faites contre IP 10.10.2.1, c’est là que nous avons configuré le serveur DNS, puisque le routeur lui-même s’en charge, le serveur DNS n’est pas délégué aux ordinateurs eux-mêmes afin qu’ils le résolvent individuellement , mais tout passe par le routeur lui-même.

En activant DNS sur HTTPS dans Firefox, nous ne pourrons pas voir les requêtes DNS

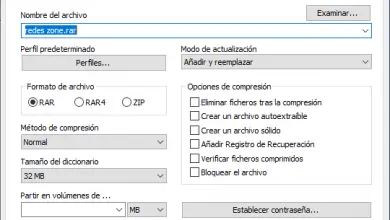

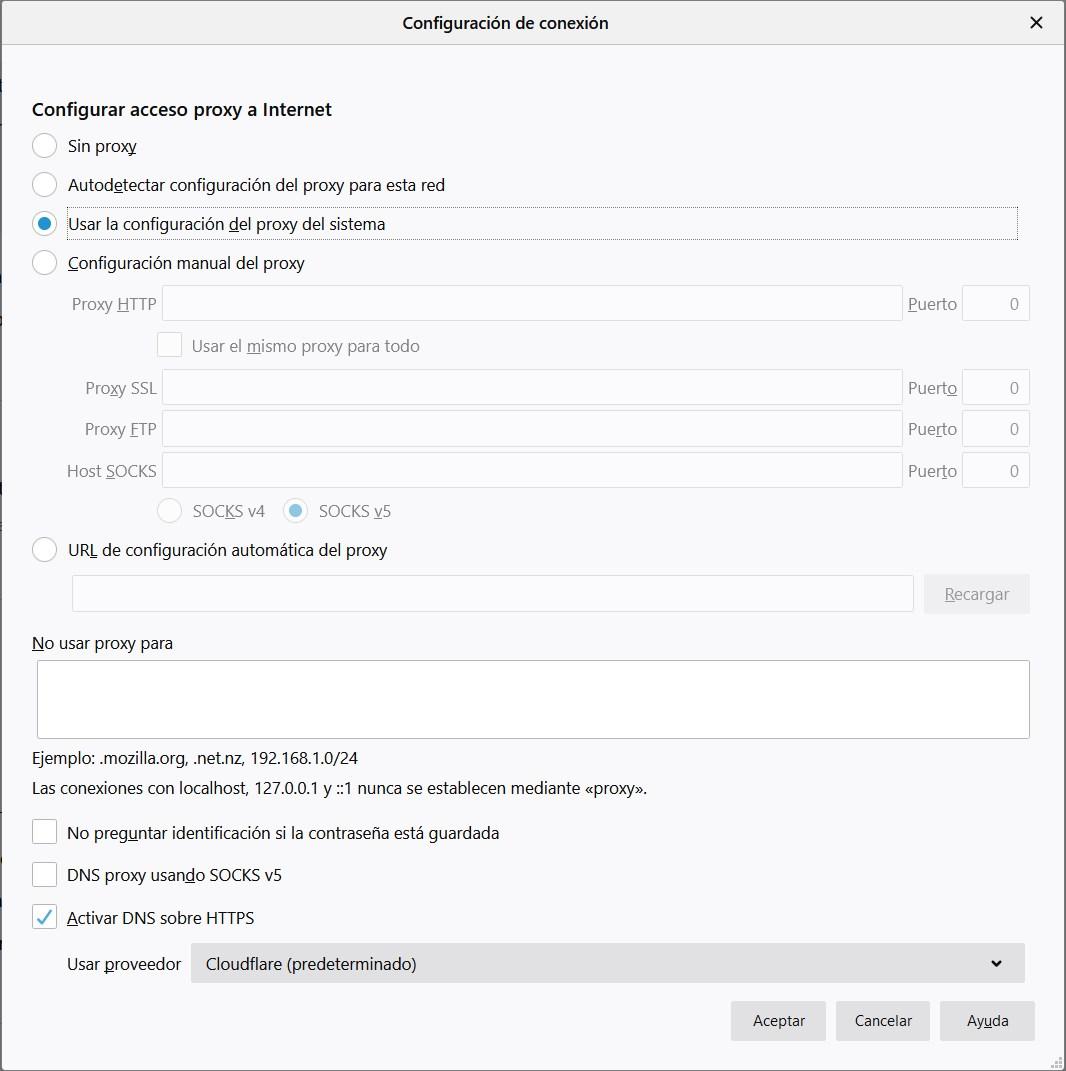

Pour activer le DNS sur HTTPS dans Firefox manuellement, il faut aller dans « Outils / Options / Général / Configuration réseau », et une fois dans le menu des paramètres de connexion, en bas vous pouvez voir l’option d’activation de cette caractéristique. Mozilla Firefox utilisera par défaut le service Cloudflare pour nous fournir DoH.

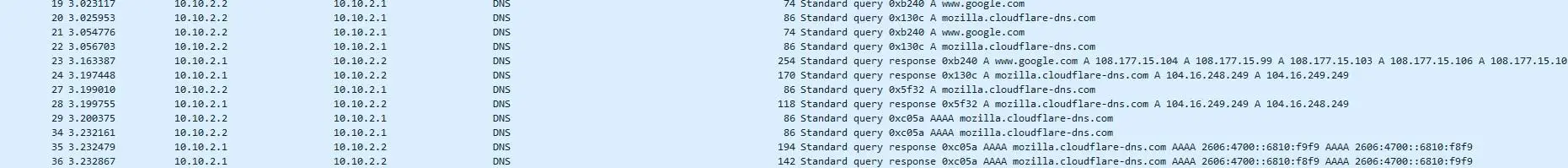

Dès que nous l’activerons, nous pouvons voir que les seules résolutions DNS qu’il effectuera seront de localiser les serveurs DNS DoH de Cloudflare, car il semble qu’il n’utilise actuellement pas directement 1.1.1.1, mais résout à la place le mozilla.cloudflare-dns domaine.com. Automatiquement, il utilise les serveurs DNS indiqués par la capture suivante :

Une fois que vous avez résolu ces DNS, DoH dans Firefox sera entièrement activé et nous ne pourrons voir aucun type de requête DNS. De plus, si les sites Web utilisent TLS, nous ne pourrons pas non plus «voir» aucun type de trafic.

Comment bloquer DoH au niveau du réseau en utilisant dnsmasq

Si vous utilisez un firmware tiers tel que OpenWRT, DD-WRT, Asuswrt Merlin ou autres, nous pouvons éditer le fichier dnsmasq pour incorporer le « domaine canary », de telle sorte que Mozilla Firefox le détecte et n’utilise pas DoH pour le résolution des adresses.

Pour cela, il suffit d’ajouter la ligne suivante à la configuration de dnsmasq :

server=/use-application-dns.net/

Une fois que nous l’aurons intégré, nous devrons simplement redémarrer le service dnsmasq sur notre routeur, ou sur notre serveur DNS que nous avons sur le réseau local. Dans le web use-application-dns.net, on peut voir qu’en effet ce domaine est spécifiquement orienté pour vérifier le DoH de Mozilla Firefox. En l’intégrant dans le dnsmasq, nous ne pourrons pas accéder à ce site Web, signe sans équivoque que nous l’avons correctement configuré. Si vous allez faire des tests, pensez à vider le cache DNS, si vous utilisez Windows vous pouvez le faire en exécutant la commande suivante dans «cmd.exe»:

ipconfig /flushdns

Si vous ne videz pas le cache, cela fonctionnera toujours pour vous, sauf si vous n’y avez jamais accédé.

Désormais, lorsque nous surfons sur Internet avec Mozilla Firefox, nous ne devons plus utiliser DNS sur HTTPS. Cependant, lors de nos tests, nous avons vérifié que Mozilla Firefox n’examine pas la demande adressée à ce site Web, nous continuerons donc à utiliser DoH. Il est possible que dans la version actuelle de Firefox, la fonctionnalité permettant de vérifier ce domaine ne soit pas disponible, car nous activons DoH manuellement, et il n’est pas activé par défaut.