E-mail Spoofing : détectez-le pour ne pas être victime de phishing

Nos comptes de messagerie sont beaucoup plus vulnérables qu’on ne le pense. Cependant, et même dans cette optique, un grand nombre de personnes sont quotidiennement victimes d’attaques qui sont menées à travers les multiples vulnérabilités de l’email lui-même. L’une des attaques est connue en anglais sous le nom d’ e-mail Spoofing et c’est l’une de celles qui laisse le plus de conséquences, surtout si l’acte de vol de données est impliqué. Ensuite, nous allons expliquer en détail ce qui se passe lorsqu’une attaque de ce type est menée et comment se protéger efficacement.

La naïveté est une des caractéristiques de l’être humain en général. Les cybercriminels en profitent largement. Cependant, cela ne signifie pas que ceux qui attaquent sont précisément des robots ou quelque chose comme ça. Au contraire, ils réfléchissent et regardent un peu plus loin comment les gens se comportent dans certaines situations. Un exemple classique d’application de ce type d’attaque par e-mail est un faux e-mail. Qui vient du «président de l’entreprise» pour laquelle vous travaillez, apparemment, tout semble légitime, y compris l’adresse de l’expéditeur.

Le contenu de l’e-mail devrait déjà vous sembler étrange. Eh bien, il vous demandera avec une extrême urgence de faire un virement bancaire d’une certaine somme d’argent sur son prétendu compte d’entreprise afin de payer les frais de chirurgie d’un proche. N’oubliez pas qu’il ne s’agit que d’un exemple et que la situation peut être de toute nature. Cependant, même les situations qui peuvent sembler les plus folles sont créditées par les victimes. Par conséquent, ils finissent par céder à cette prétendue demande de transfert urgente. Ainsi, sans plus tarder, un simple e-mail est capable de soutirer de l’argent à des centaines ou des milliers de personnes.

L’usurpation d’e-mail et sa relation avec le phishing

Il est bon de savoir que l’usurpation d’email est comme un pont qui permet d’exécuter des attaques de chasse à la baleine . Il se caractérise par l’envoi de messages électroniques avec du contenu ou des instructions pour effectuer des actions à des fins malveillantes. La principale différence est que le cybercriminel masque son adresse e-mail d’origine comme celle de la victime de l’usurpation d’identité. C’est comme si votre compte Gmail était piraté, par exemple, sans que vous vous en rendiez compte. Vous envoyez et recevez des e-mails avec une apparente normalité.

Cependant, non seulement le phishing utilise l’usurpation d’e-mail pour demander des virements de fonds, mais cette technique servirait également aux éléments suivants :

- Que la victime fournisse des informations personnelles ou financières dans des circonstances supposées d’urgence ou accède à un portail falsifié d’une banque «pour confirmer des données».

- Appropriation d’informations liées à la propriété intellectuelle ou d’informations classifiées ou à accès restreint.

- Téléchargement de fichiers malveillants contenant des logiciels malveillants, des ransomwares et/ou du code malveillant pour former des botnets potentiels qui déclenchent des attaques telles que le DDoS.

- En cliquant sur des liens contenus dans des publicités, des bannières, des photographies qui redirigent vers des portails trompeurs.

Plus d’un pensera qu’il est facile de se rendre compte que ces types de messages finissent toujours mal, c’est-à-dire en attaques. Cependant, la situation se complique lorsque l’expéditeur semble démontrer qu’il est tout à fait légitime. Du fait que la victime perçoit que l’expéditeur est légitime, elle fera tout ce que le contenu du message indique.

L’importance de prévenir ces types d’attaques

Comme nous l’avons expliqué, l’usurpation d’e-mail est très présente dans les domaines de l’entreprise. Cependant, il faut se rappeler qu’une grande partie des travailleurs exercent leurs activités à domicile. Ce qui signifie qu’il y a beaucoup plus de possibilités. D’autant plus lorsque le collaborateur ne se sent pas strictement contrôlé par sa hiérarchie ou les administrateurs du réseau. Cependant, il est important d’être prudent avec chaque e-mail reçu, surtout si vous traitez des centaines de messages chaque jour. La routine conduit souvent à l’immédiateté de certaines activités et au moindre oubli, des problèmes surgissent.

Si vous recevez un e-mail avec un contenu potentiel, prenez quelques minutes et faites attention aux points suivants :

- Le sujet du message : Si le sujet communique ou implique un certain sentiment d’urgence ou s’il est déjà très exagéré, il faut hésiter.

- Le contenu : pratiquement les mêmes critères que pour le sujet. Des textes comme «Vous devez entrer votre compte dès que possible pour confirmer vos données» ne sont pas des signes de bon. La meilleure chose à faire est de l’ignorer et de supprimer le message dès que possible.

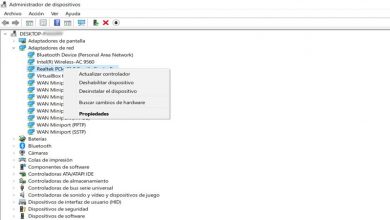

- L’expéditeur du message : Nous savons que lorsque nous recevons un message, nous pouvons voir qui est l’expéditeur. Généralement, on fait attention au nom. Cependant, l’adresse e-mail doit également être un point d’attention. Nous verrons un exemple plus tard.

Identification d’une potentielle usurpation d’e-mail

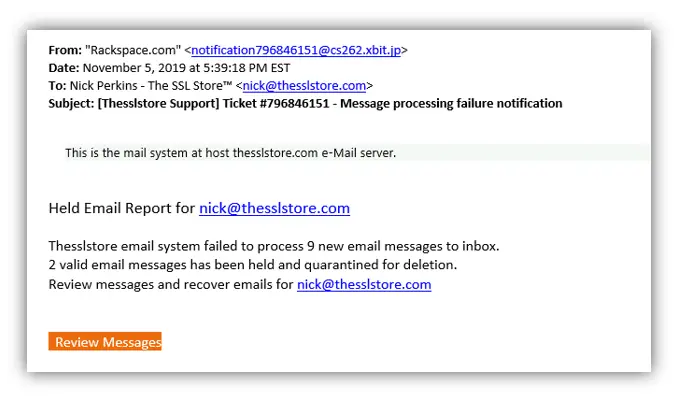

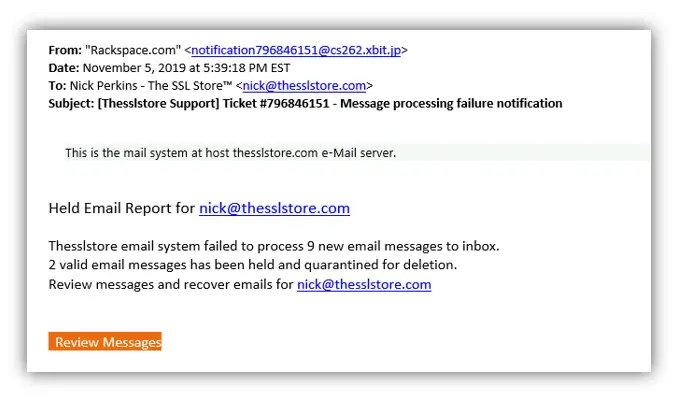

Si nous regardons l’expéditeur «From», nous voyons qu’il s’appelle «Rackspace.com» . Cependant, l’email ne correspond pas au domaine Rackspace en question. Au contraire, il correspond à n’importe quel autre. Voici un détail important : les noms de l’expéditeur ne correspondent pas exactement à l’e-mail. N’importe qui peut se faire passer pour le président d’une organisation avec un nom comme «Tim Cook – PDG d’Apple» et mon adresse e-mail est courante, comme Gmail .

Passons maintenant au contenu. Sans y regarder de trop près, on remarque que le contenu semble légitime . Car cela indique qu’il y a eu des erreurs lors de la réception de certains messages et que beaucoup d’autres sont allés en quarantaine. Il est même possible d’afficher un lien qui vous permet de consulter ces messages. Cependant, le contenu a-t-il vraiment du sens ? Eh bien, si j’ai des messages que je n’ai apparemment pas pu recevoir, je ne devrais pas avoir d’autre moyen de les voir. Sauf si j’ai des problèmes avec le client de messagerie, comme Outlook, et dans ce cas je peux recevoir tous mes messages du client web. Avant les messages de ce type, il est conseillé de les signaler et/ou de contacter le support de votre organisation si le cas s’applique.

Comme nous en avons discuté, le sujet peut également nous aider à identifier les messages malveillants potentiels. L’exemple que nous voyons ci-dessus indique qu’il s’agit d’une réponse supposée d’un numéro de ticket transmis à l’équipe de support. Mais que se passe-t-il si je n’ai jamais soumis de ticket ? Si vous recevez des messages comme ceux-ci, vous devez également signaler ces cas et contacter le support afin qu’il puisse prendre les mesures appropriées.

C’est RedesZone, nous avons abordé la question du cryptage des emails . L’objectif principal de cette alternative de protection est de s’assurer que le contenu des messages n’est pas altéré en cours de route. Cela garantit également que l’expéditeur du message est bien celui qu’il prétend être. Les méthodes telles que S/MIME et PGP sont les plus utilisées lorsqu’il s’agit de protéger chacun des e-mails que nous envoyons et recevons.