En savoir plus sur le contrôle de compte d’utilisateur dans Windows (UAC)

Il existe des fonctionnalités et des fonctionnalités Windows avec lesquelles nous interagissons quotidiennement. Jusqu’à ce que nous l’intériorisons à travers un guide ou un didacticiel, nous ne savons souvent pas comment ils s’appellent, ou simplement, à partir de ce moment-là, nous commençons à comprendre les raisons pour lesquelles de telles fonctionnalités existent. A cette occasion, nous allons vous présenter une fonctionnalité qui apparaît fréquemment : le contrôle de compte d’utilisateur (UAC) . Nous vous dirons non seulement quel est son schéma de fonctionnement, mais nous vous donnerons également des conseils pour le configurer en détail. Ainsi, vous garantirez une expérience utilisateur sûre pour vous et les personnes qui pourraient utiliser votre ordinateur.

Le contrôle de compte d’utilisateur (UAC pour User Access Control) se compose essentiellement de la fenêtre contextuelle qui apparaît généralement lorsque les applications sont installées sur votre ordinateur. Quelques faits amusants : cette fonctionnalité a commencé avec l’une des pires versions de Microsoft : Windows Vista . A cette époque, on considérait qu’il exagérait avec les critères de sécurité et les utilisateurs souffraient de l’apparition constante de cette fenêtre pop-up. Cependant, lorsque le bien-aimé Windows 7fait son apparition, est devenu un peu plus populaire et des ajustements ont été apportés pour réduire le nombre de critères et de conditions. Tout cela, sans affecter les mesures de sécurité les plus critiques. Pour cette raison, il est possible de configurer ce contrôle de compte à différents niveaux selon notre besoin et/ou goût.

Fonctionnement du contrôle de compte d’utilisateur sous Windows

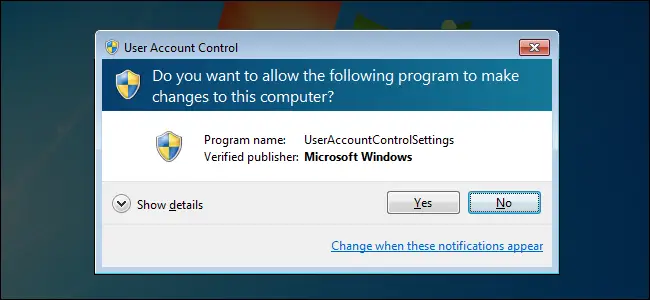

Si vous avez été un utilisateur de Windows 7, l’image que nous avons partagée vous sera assez familière. Bien sûr, dans les versions ultérieures à celle-ci (y compris Windows 10), il s’est beaucoup amélioré et fait partie de la suite de sécurité que chaque utilisateur de Windows doit connaître et apprendre à configurer. Considérons ce contrôle de compte comme une couche de protection efficace contre les multiples possibilités que peuvent saisir les malwares, ransomwares, codes malveillants, etc. Si quelque chose comme cela se produit, l’UAC est chargé de le bloquer.

Malheureusement, cette fonctionnalité n’est pas sans inconvénients. Il peut arriver qu’un programme ne puisse pas être installé ou exécuté correctement ou toute incohérence qui ne permet pas l’utilisation normale du programme de votre choix, même si vous avez autorisé l’UAC à exécuter un tel programme, la plupart d’entre elles surviennent au moment où nous avons installé quelque chose.

La solution, dans plusieurs cas, est de désactiver ce contrôle . Il est également possible d’essayer d’exécuter le programme en procédant comme suit : cliquez sur le bouton droit de la souris ou du tapis de souris -> Exécuter en tant qu’administrateur . Ce qui se passera ensuite, c’est que la fenêtre UAC apparaît après avoir ouvert l’application. Vous devez accorder l’autorisation d’exécution et enfin, continuer à utiliser le programme comme d’habitude.

Niveaux de contrôle des comptes d’utilisateurs

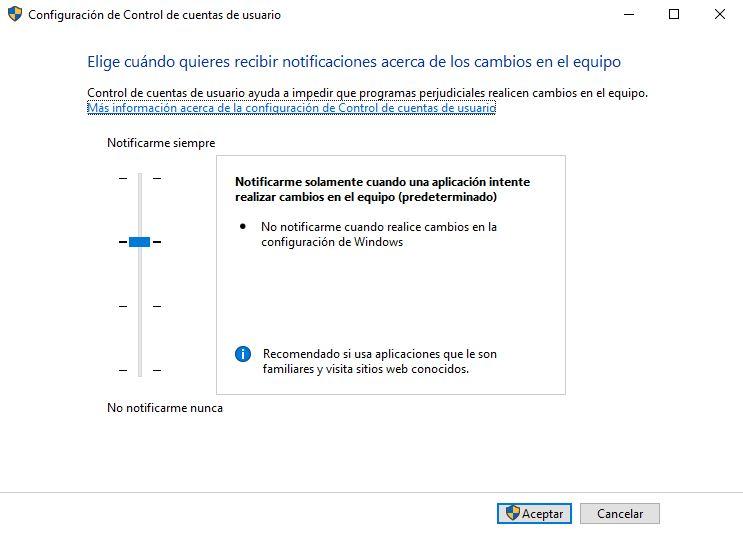

Nous avons mentionné que l’UAC dans Windows peut être configuré à différents niveaux. Nous vous parlerons de ces niveaux ci-dessous :

Élevé (notifier à tout moment)

En substance, la fenêtre contextuelle apparaîtra chaque fois que nous souhaitons installer des programmes de toutes sortes sur l’ordinateur. En outre, il apparaîtra au cas où vous apporteriez des modifications aux paramètres de Windows. Le système d’exploitation lui-même recommande cette configuration, d’autant plus si l’utilisateur est habitué à installer des programmes. Ou, ayez une certaine habitude de navigation sur Internet qui pourrait vous exposer à des programmes malveillants potentiels. Il pense que l’UAC peut être un grand allié pour éduquer sur l’utilisation sûre des ressources technologiques telles que l’ordinateur.

Si vous êtes un utilisateur qui n’a pas d’autorisations d’administrateur, la fenêtre contextuelle comportera deux champs : le nom d’utilisateur et le mot de passe de l’administrateur. Ainsi, ce dernier est celui qui pourra accorder les autorisations pour que le programme continue à être installé/exécuté. Ou, continuez à faire fonctionner l’ordinateur normalement.

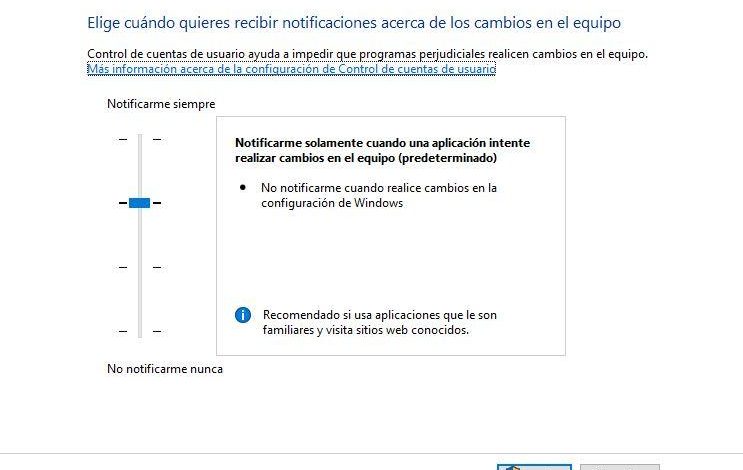

Moitié

Il s’agit du niveau UAC qui est configuré par défaut pour tout utilisateur Windows qui ne dispose pas d’autorisations d’administrateur. Cela avertit l’utilisateur lorsqu’un programme souhaite apporter une modification à l’ordinateur. Quelques exemples : première installation, mise à jour logicielle, installation de plug-in, etc. Cependant, cette fenêtre n’apparaîtra pas si vous effectuez vous-même une modification. Par conséquent, ce niveau suppose que vous disposez de programmes et de sites Web que vous utilisez en toute confiance.

De même qu’au niveau supérieur, les utilisateurs qui ne sont pas administrateurs, doivent saisir les données de l’utilisateur qui doit continuer.

Faible à moyen

Ici, il n’est averti que lorsqu’un programme essaie d’apporter des modifications à l’ordinateur, sans que la fenêtre «bloque» ce que l’utilisateur fait à ce moment-là. Il n’informe pas non plus si vous apportez des modifications par vous-même. Un point important à savoir est que ce niveau n’est recommandé que si vous disposez de ressources limitées en termes de graphisme ou de toute autre restriction logicielle.

Remarque : si vous choisissez cette option, d’autres applications peuvent interférer avec l’apparence de la fenêtre contextuelle UAC. C’est un risque en termes de sécurité informatique, surtout s’il contient des logiciels malveillants.

Faible (ne notifie pas)

Dans ce cas, l’utilisateur n’est informé de rien du tout, pas même des modifications qu’il peut apporter. Il est bon de garder à l’esprit qu’il y aura toujours des mesures de protection essentielles que Windows appliquera, mais ce niveau «bas» n’est de toute façon pas recommandé.

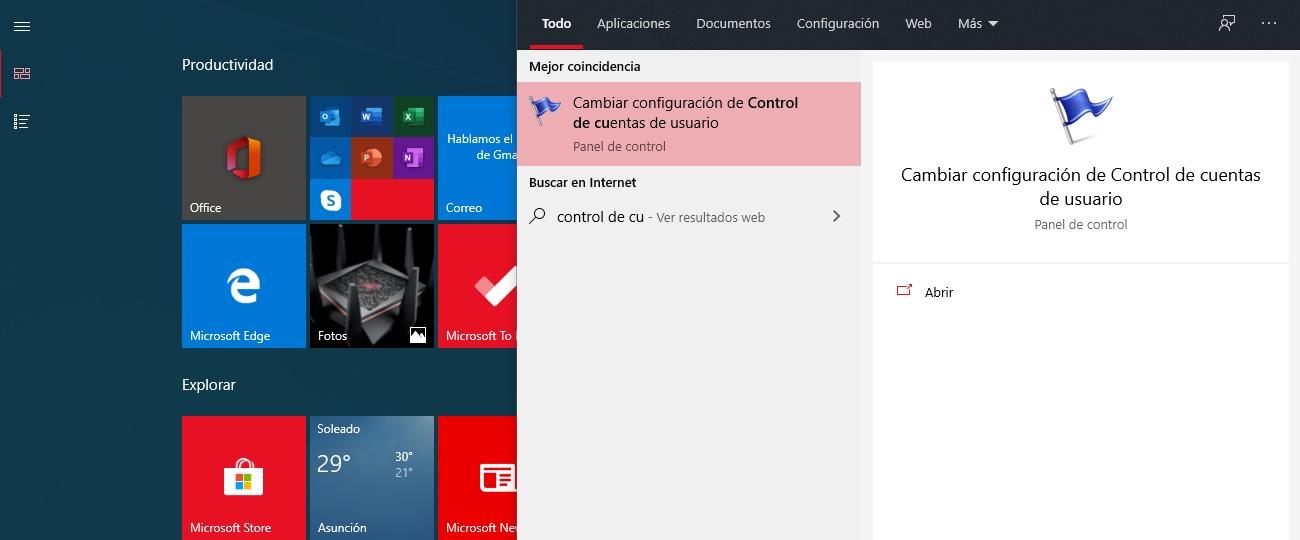

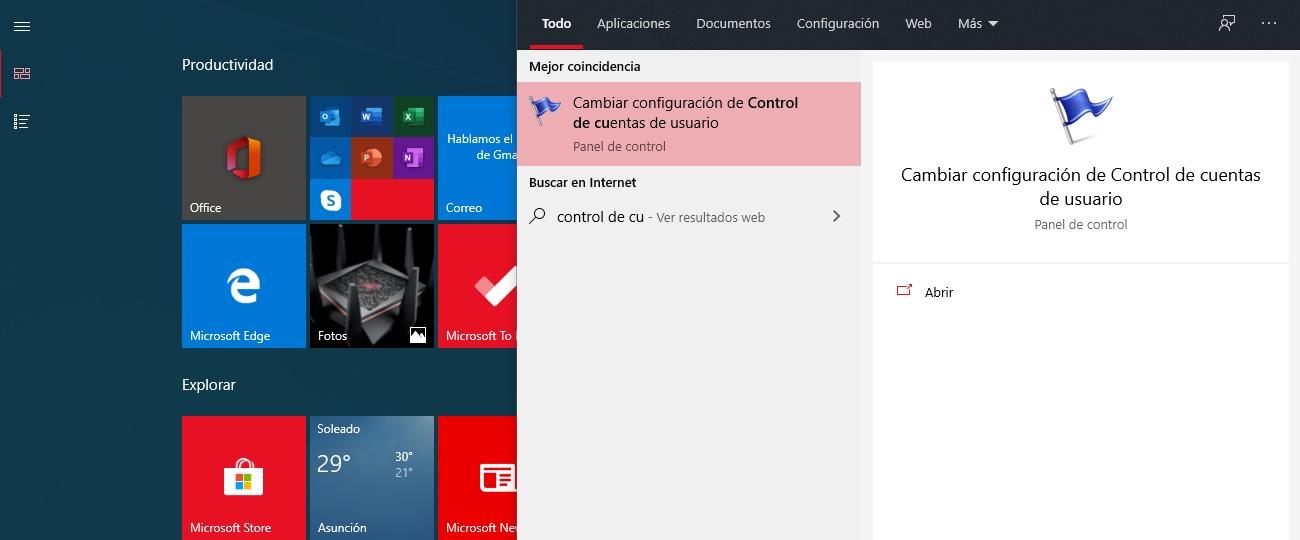

Étapes pour configurer l’UAC dans Windows 10

Dans le cas où vous utilisez l’ordinateur fourni par une organisation, quelque chose comme ceci vous arrivera probablement :

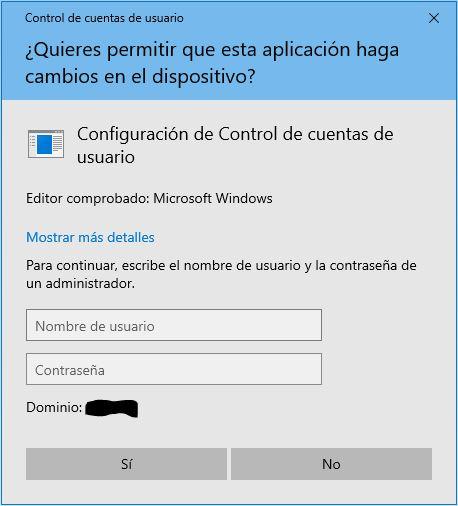

Si vous allez dans Modifier les paramètres du compte utilisateur . Une fenêtre contextuelle comme celle-ci apparaît, demandant des informations d’identification . Peut-être pensez-vous qu’en entrant à nouveau votre nom d’utilisateur et votre mot de passe, vous pourrez continuer. Cependant, cette même fenêtre réapparaît.

Comme nous le voyons ci-dessus, il vous demandera de saisir les données de l’utilisateur administrateur de l’équipe ou du domaine. Dans ce cas, seul l’administrateur peut saisir ces données et poursuivre l’exécution du programme ou son installation. Vous devez contacter l’administrateur par l’un des moyens proposés par votre organisation pour obtenir de l’aide concernant les programmes que vous pouvez installer ou non.

Cependant, si votre ordinateur est destiné à un usage privé, mais qu’il possède plusieurs comptes d’utilisateur, vous devez procéder comme suit :

Entrez pour modifier les paramètres du compte utilisateur :

Le niveau de contrôle de compte d’utilisateur par défaut est celui qui avertit uniquement lorsqu’un programme souhaite apporter des modifications à l’ordinateur. Cependant, il est fortement recommandé de choisir le niveau le plus pratique en fonction du type d’utilisateur qui fera fonctionner l’ordinateur.

En quelques étapes, vous pourrez configurer le contrôle de compte d’utilisateur. C’est une fonctionnalité simple mais super utile, surtout si un seul ordinateur est utilisé par plus d’un utilisateur. Selon les besoins de chacun, vous pouvez configurer le niveau le plus approprié pour chaque utilisateur. Heureusement, les performances de cette fonctionnalité se sont beaucoup améliorées au fil des ans, de même que les applications développées pour Windows ont réussi à améliorer leur relation avec cette fonctionnalité. Éviter d’avoir à le désactiver pour qu’il «ne pose plus de problèmes». N’oubliez pas que si nous ne l’avons pas activé au niveau le plus approprié, nous pourrions mettre notre ordinateur en danger en général.