Guide complet pour sécuriser au maximum Google et Android

Sans crainte d’erreur, nous pouvons dire que nous passons plus de temps avec notre téléphone portable qu’avec notre famille ou nos amis. Android est le système d’exploitation le plus populaire, présent dans une grande variété de mobiles de fabricants de divers pays. Nous utilisons des applications de toutes sortes, que ce soit à des fins professionnelles ou personnelles. Le système d’exploitation de Google possède plusieurs fonctionnalités qui permettent à notre mobile d’être plus sécurisé. Ensuite, nous partageons avec vous les meilleurs conseils pour rendre Android aussi sécurisé que possible, en plus, ils sont très faciles à configurer pour que chacun d’entre nous puisse le réaliser.

Vérifiez la sécurité du compte Google associé

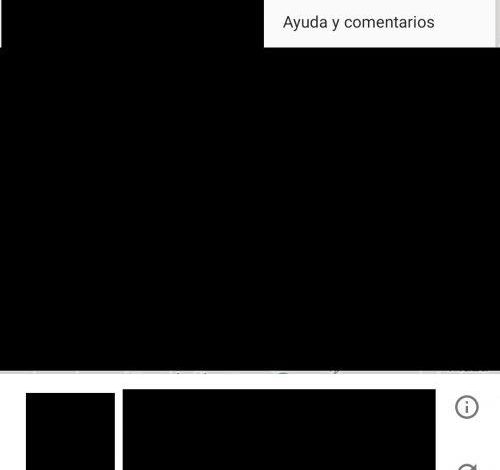

Examen de sécurité

En quelques secondes, vous pourrez effectuer un bilan bref mais précis de la sécurité de votre mobile. Il se compose de trois sections essentielles : les appareils Android autorisés que vous utilisez, l’activité récente pertinente pour la sécurité de l’appareil et les options de connexion et de récupération. Il est recommandé d’effectuer cet examen dans la mesure du possible, et cela peut même être fait facilement via le site officiel de Google, il n’est pas nécessaire de le faire depuis le smartphone Android.

Sur les appareils , vous pourrez voir lesquels sont connectés à votre compte Google. Vous aurez des informations de base telles que l’appareil dont il s’agit et le système d’exploitation qu’il utilise. Par conséquent, vous pouvez examiner toutes les activités récentes liées à la sécurité du compte. Donc, si vous vous êtes récemment connecté à vos anciens appareils ou à un nouveau, il y apparaîtra. Il est essentiel que vous supprimiez les appareils que vous n’utilisez plus, afin de minimiser l’accès à votre compte si cet appareil est à nouveau utilisé.

Enfin, dans Connexion et récupération , vous pouvez consulter toutes les options de récupération de votre compte au cas où il serait compromis par des situations telles que des tentatives de connexion ou si vous avez détecté une connexion que vous ne reconnaissez pas.

Toute activité pouvant être considérée comme irrégulière, il est possible de la détecter grâce à cet examen. S’il n’y a rien à craindre, le chèque apparaîtra en vert. L’icône jaune est s’il y a une activité suspecte potentielle et l’icône rouge, alors, impliquerait des activités déjà dangereuses qui compromettraient votre compte.

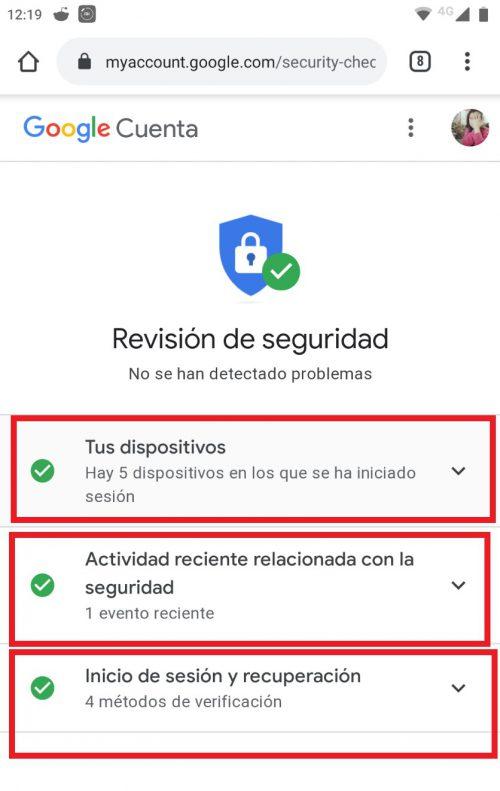

Contrôle de l’activité du compte Google

L’une des considérations que de nombreux utilisateurs d’Android ne prennent pas en compte est qu’ils peuvent contrôler ce qu’ils partagent avec Google, en particulier sur l’activité du compte Google lui-même. N’oubliez pas que grâce à un seul compte, nous pouvons accéder à plusieurs des services que nous utilisons quotidiennement tels que le moteur de recherche et YouTube.

Ce contrôle d’activité peut prendre un peu plus de 15 à 20 minutes et est accessible depuis le Web. Cela peut sembler long, mais il est utile et en même temps nécessaire que vous puissiez limiter tout ce que vous partagez sur Google. Quels risques pourrait-il y avoir ? N’oubliez pas que vous avez le droit, et en même temps l’obligation, de préserver la confidentialité de l’activité de votre compte. De plus, par défaut, avec Google, vous partagez absolument tout . En conséquence, ajustez votre expérience d’utilisation des applications de service pour les rendre encore plus personnalisées.

La capture d’écran que nous voyons ci-dessus nous montre la section d’activité sur le Web, dans laquelle nous pouvons activer ou désactiver des options telles que l’inclusion de l’historique de Chrome afin qu’il soit utilisé par les organisations qui utilisent les services Google. Dans Gérer l’activité , il existe encore plus d’options que vous pouvez à la fois activer et désactiver.

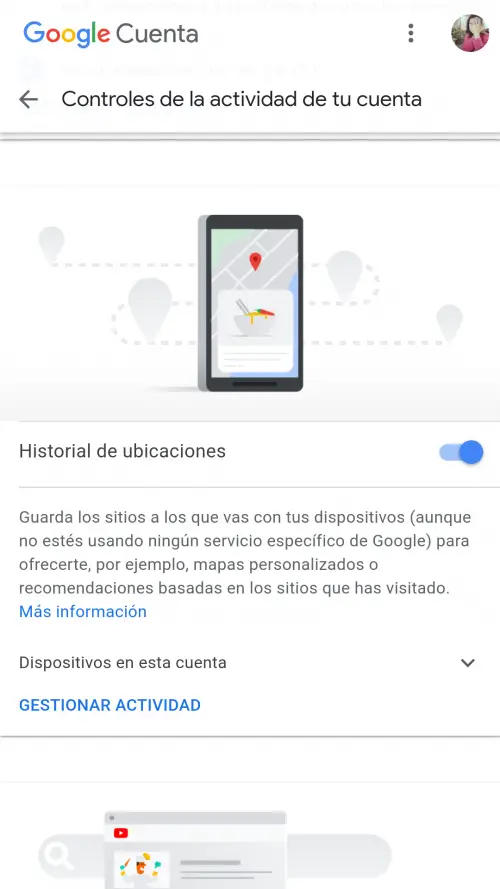

La manière de gérer ce contrôle est pratiquement la même dans toutes les sections. Ci-dessous, nous voyons la section Historique de localisation où vous pouvez gérer la façon dont vos informations de localisation sont utilisées entre les différents services Google et ceux de tiers.

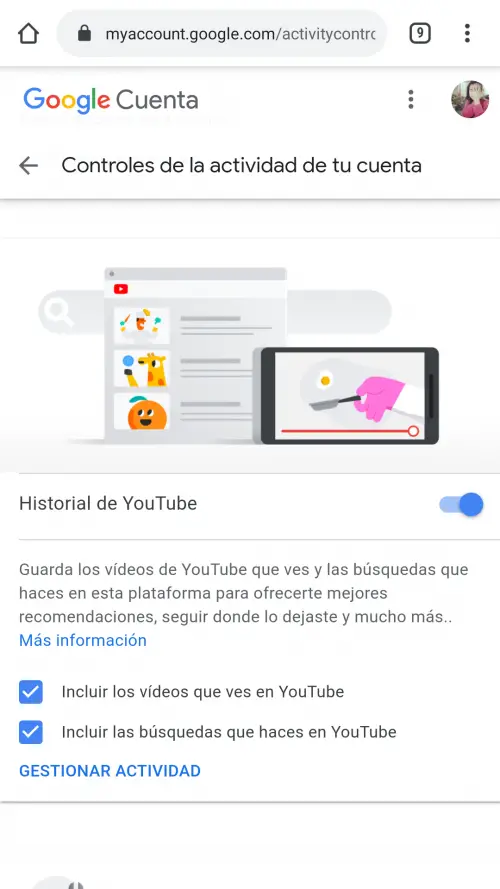

La suivante correspond à la gestion des informations concernant votre activité sur YouTube .

Enfin, vous arrivez à la section sur la gestion des annonces . Ce dernier est très important puisqu’ici vous pouvez réguler ce que vous partagez avec Google afin que les informations sur votre activité ne soient pas manipulées afin de vous proposer des publicités visant vos préférences de consommation ou l’utilisation de produits et services.

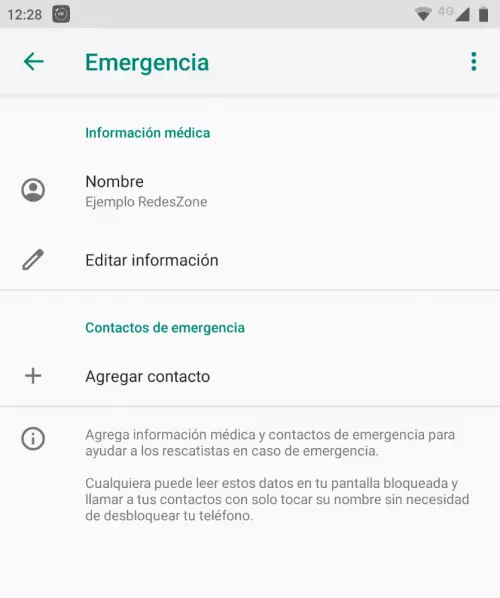

Configurer les contacts d’urgence

Il est très probable que vous n’en ayez pas besoin à tout moment. Cependant, vous devez mener des activités préventives, surtout si cela concerne votre propre sécurité. Vous pouvez configurer un contact d’urgence, qui peut être une personne de confiance . Une fois que vous l’aurez configuré, il sera possible de vous contacter en quelques étapes en cas d’éventualité depuis l’écran de verrouillage.

Le contact d’urgence peut être très utile, par exemple, si vous perdez votre mobile. Si quelqu’un en dehors de vous le trouve, vous pouvez contacter le contact d’urgence pour informer que vous avez le mobile perdu, le tout sans avoir à déverrouiller l’écran. Pour le rendre encore plus facile, vous pouvez ajouter un message qui apparaît sur l’écran verrouillé et dit d’avertir le contact d’urgence.

Lors de la création du contact, veillez à fournir les données les plus importantes, notamment le numéro de mobile. De cette façon, toute personne qui trouvera un appareil étranger pourra augmenter ses chances de contacter le propriétaire et de le lui rendre. D’autre part, le contact d’urgence vous aide également à communiquer beaucoup plus rapidement avec quelqu’un dans une situation à risque.

Limiter le contenu de l’écran verrouillé

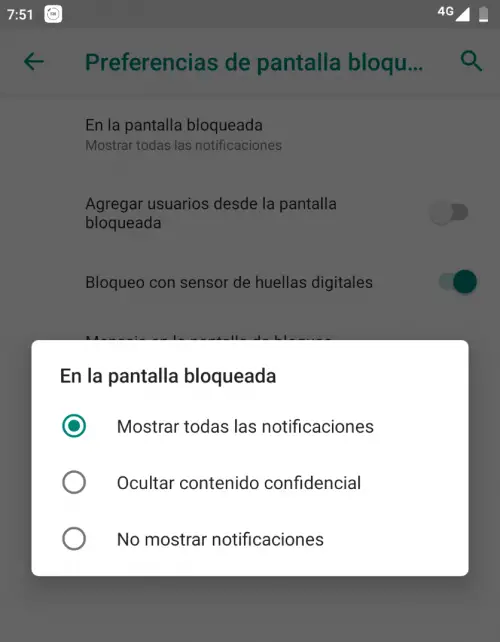

De nos jours, les notifications nous offrent de multiples fonctionnalités. L’une d’elles consiste à visualiser une grande partie du contenu d’un ou plusieurs messages sans avoir à ouvrir ladite notification à ce moment-là. Cependant, les informations que vous affichez sont susceptibles d’être des informations personnelles, professionnelles ou simplement sensibles en général.

Qu’il ne fasse aucun doute qu’il existe encore des personnes qui peuvent en profiter, et être en mesure de collecter des informations vous concernant, afin de pouvoir attaquer à la fois votre sécurité physique, ainsi que la sécurité de vos données qui se trouvent sur le réseau ou vos appareils. Ces personnes pourraient être près de chez vous dans un café, un supermarché ou n’importe où ailleurs. Par conséquent, nous vous recommandons de limiter ce qui peut être affiché dans les notifications si l’écran est verrouillé.

Vous devez aller dans Paramètres> Sécurité et localisation> Préférences de l’écran verrouillé

Comme nous le voyons ci-dessus, il existe trois options : afficher toutes les notifications et leur contenu. La seconde consiste à masquer le contenu confidentiel (cela montrera qu’il y a une notification, mais pas son contenu) et, enfin, l’option qui n’affiche aucune notification. Cette dernière option s’avérerait être la plus recommandée, surtout si vous traitez avec de nombreuses personnes au quotidien, ou si votre appareil est habitué à être dans un endroit où il y a justement beaucoup de personnes qui peuvent voir l’écran

Gérer les autorisations des applications

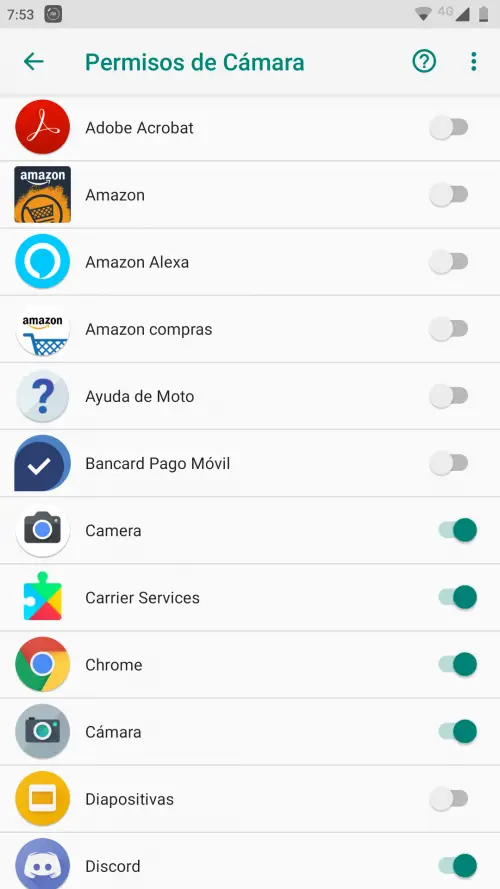

Lorsque nous téléchargeons des applications depuis le Play Store , dans de nombreux cas, une fenêtre contextuelle apparaît qui détaille les autorisations dont elles auront besoin pour fonctionner. Certaines des autorisations courantes sont l’appareil photo, les contacts, le stockage de l’appareil, le microphone et autres. Cependant, de nombreuses applications demandent des autorisations qui ne sont pas strictement nécessaires à leur fonction. N’oubliez pas que plus nous accordons d’autorisations aux applications, plus nous mettons la confidentialité de nos données en danger.

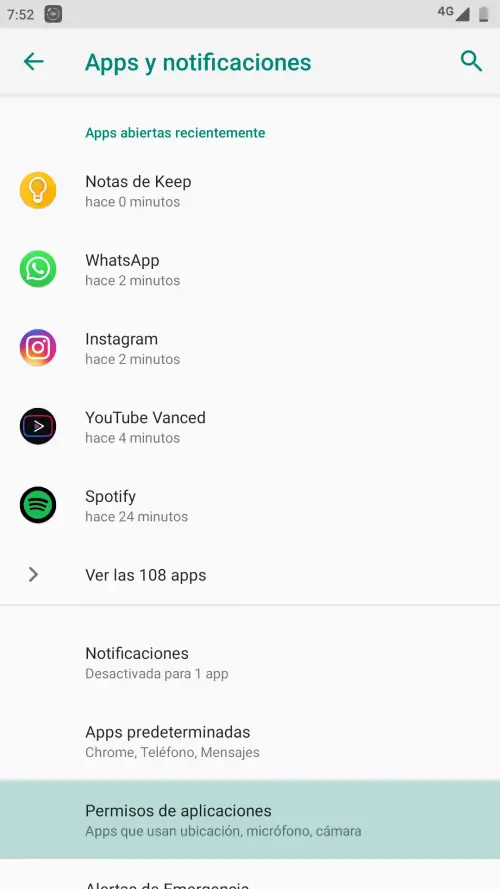

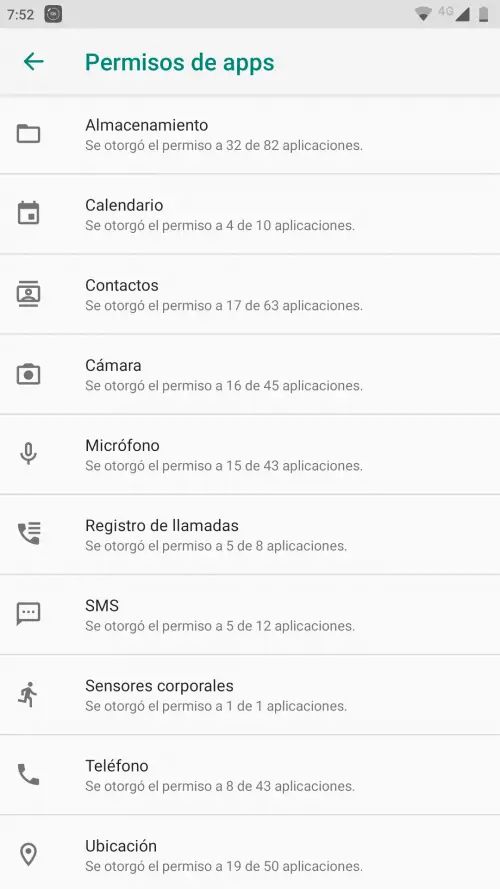

Dans Paramètres, nous allons rechercher la section Autorisations de l’application , dans laquelle nous aurons une vue de toutes les autorisations que notre mobile peut accorder.

Pour une gestion plus simplifiée, les autorisations des applications sont gérées par les autorisations elles-mêmes. Comme on peut le voir sur la capture d’écran ci-dessous, chaque permission regroupe toutes les applications qui l’utilisent ou qui pourraient avoir cette permission.

Exemple : l’autorisation Stockage a 82 applications qui pourraient avoir l’autorisation d’y accéder. Cependant, vous n’avez autorisé que 32 candidatures.

Ensuite, vous devez entrer chaque autorisation et vous verrez les détails des applications. À côté de chacun, il y a une bascule qui vous permettra d’activer ou de désactiver l’autorisation.

Vous devez garder à l’esprit cela, en plus de protéger la sécurité et la confidentialité de vos données. Ne pas accorder autant d’autorisations aux applications signifie également une grande économie de batterie .

L’emplacement de l’appareil est l’une des autorisations demandées par plusieurs applications telles que Maps , Facebook , Instagram et bien d’autres. Comme le service de localisation par défaut a une certaine consommation de batterie, il est préférable de donner l’autorisation aux applications qui sont vraiment nécessaires.

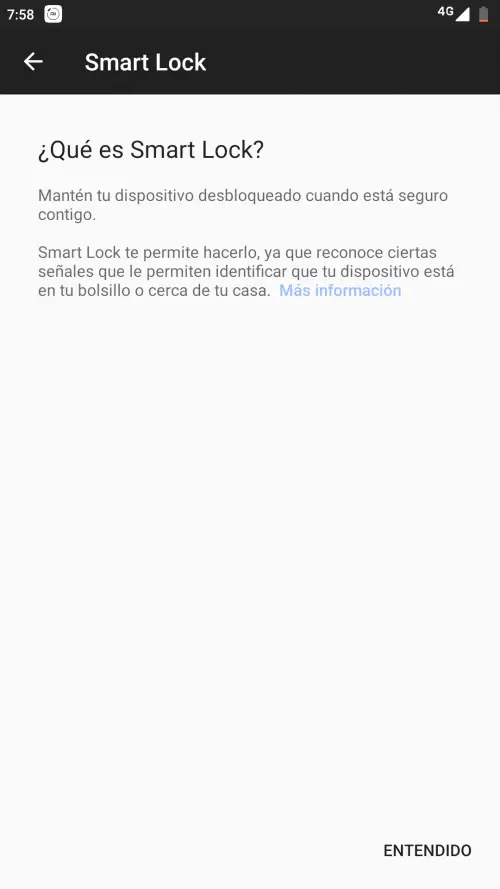

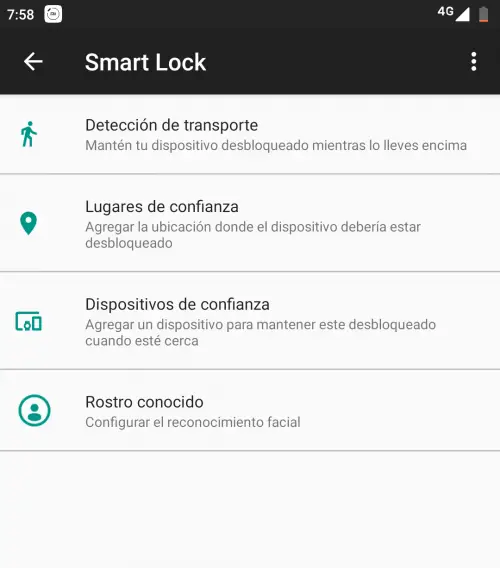

Configurer Google Smart Lock

Il s’agit d’une fonctionnalité qui vous permet de réduire le temps pendant lequel vous devez déverrouiller votre appareil. Comme indiqué dans la description ci-dessous, il vous permet de le garder déverrouillé dans des situations que vous considérez comme totalement sûres.

Pour profiter de Smart Lock en toute sécurité, nous vous dirons en quoi consiste chaque option. Ainsi, vous opterez pour l’option la plus sûre . En utilisant toutes les options ou certaines qui pourraient ne pas être pratiques, vous exposeriez votre mobile inutilement.

- Détection de transport : le mobile ne sera déverrouillé que lorsque vous l’aurez à portée de main. Cela peut être pratique si vous passez beaucoup de temps avec votre mobile dans des endroits de confiance tels que le bureau ou la maison.

- Lieux de confiance : votre appareil n’aura pas besoin d’être déverrouillé si vous vous trouvez dans certains endroits. Android vous avertit automatiquement avec la suggestion d’utiliser Smart Lock avec ce mode si vous passez beaucoup de temps au même endroit. Comme votre maison, votre bureau, la maison d’un parent, etc.

Pour le configurer manuellement, vous devez sélectionner l’option Lieux de confiance et en quelques étapes, vous pouvez ajouter votre emplacement actuel ou celui que vous considérez.

- Appareils de confiance : aujourd’hui, connectez votre mobile via Bluetooth à des appareils tels que des mains libres ou des haut-parleurs dans notre maison. Vous pouvez configurer de manière à ce que certains appareils avec lesquels vous vous connectez fréquemment soient dignes de confiance. Ainsi, le mobile restera déconnecté tant que vous serez connecté en Bluetooth avec ces appareils.

- Visage connu : il vous permettra de configurer la reconnaissance faciale afin de pouvoir déverrouiller l’appareil. C’est le système le plus connu : si le visage n’est pas reconnu, il passe par la méthode de déverrouillage suivante (PIN, mot de passe, etc.).

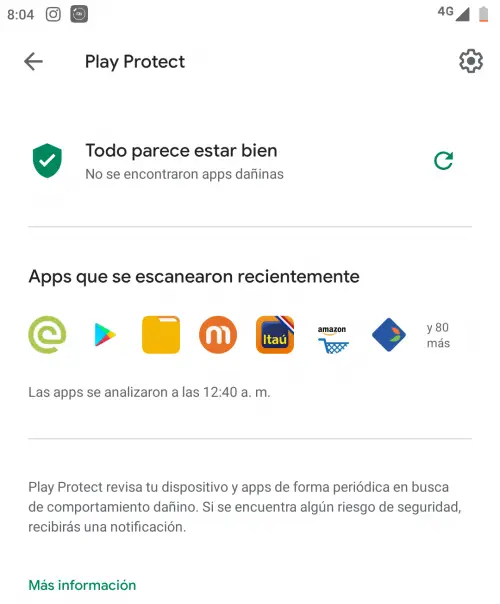

Gérer Google Play Protect

C’est une fonctionnalité incluse dans les services Google Play d’Android. Plus précisément, pour le Play Store . Chaque fois que nous téléchargeons une application à partir de ce magasin, nous devrions voir une icône de bouclier vert comme celle illustrée dans la capture d’écran ci-dessous. Cela signifie que nous avons l’information que l’application que nous allons télécharger est sûre.

D’autre part, Play Protect effectue un scan quotidien des applications déjà installées sur votre mobile afin de détecter tout type de vulnérabilité ou d’activité suspecte. Cependant, vous pouvez effectuer cette analyse manuellement à partir des paramètres ou du Play Store lui-même.

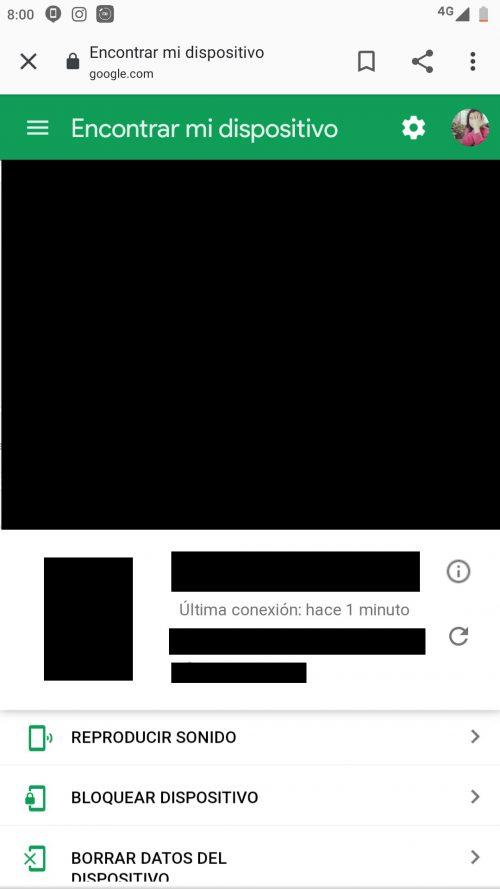

Activer et gérer Localiser mon appareil

Il est presque impossible d’éviter le fait qu’à un moment donné, nous pouvons perdre le mobile ou que nous sommes victimes d’un vol ou d’un vol. Pour cette raison, Android dispose de la fonctionnalité » Find my Device «. Il est fortement recommandé de l’ activer pour éviter tout incident. Voyons maintenant les deux options pour pouvoir accéder à la fonctionnalité : web et application .

Recherchez sur Google «Trouver mon appareil» et vous accéderez à une page comme celle-ci qui affichera les informations de localisation actuelle de l’appareil. Il vous montrera quelle est la marque et le modèle, combien de minutes ou d’heures il y a eu la dernière connexion, le pourcentage de batterie et plus encore. Dans le cas où vous ne trouvez pas votre appareil, ou s’il a été volé ou volé, vous pouvez accéder à cette page.

S’il le trouve, vous pouvez choisir les options pour reproduire le son , si par exemple vous l’avez perdu quelque part dans la maison. Vous pouvez également verrouiller l’appareil afin qu’il ne puisse être utilisé par personne. Enfin, vous pouvez effacer les données de l’appareil afin qu’il ne soit pas manipulé par la personne qui peut avoir votre mobile.

Si vous préférez, vous pouvez télécharger gratuitement l’application Find my Device depuis le Play Store. L’interface et les fonctionnalités sont pratiquement identiques.

Nous sommes sûrs qu’avec ces mesures de sécurité, vous pourrez utiliser votre mobile Android avec plus de tranquillité d’esprit, de sécurité et de confidentialité. Comme nous l’avons mentionné, cela ne vous prendra pas trop de temps et les quelques minutes que vous aurez investies feront la différence. Le système Android, au fil des ans, a renforcé ses fonctionnalités de sécurité pour le rendre beaucoup plus robuste contre les cyberattaques potentielles.

Certaines fonctionnalités ne sont pas largement utilisées, alors chaque fois que vous préférez, nous vous suggérons de «faire un voyage» dans le monde de la configuration de votre mobile. Vous pouvez trouver de nombreuses autres fonctionnalités en dehors de celles mentionnées, vous pouvez donc personnaliser et garantir une excellente expérience Android.