Les meilleurs moteurs de recherche Internet utilisés par les pirates

Actuellement, la plupart d’entre nous utilisent des moteurs de recherche en ligne tels que Google, Bing, Yahoo et d’autres, tels que DuckDuckGo, qui est un moteur de recherche qui protège votre vie privée et votre sécurité, car d’autres moteurs de recherche tels que Google sont capables de suivre tous vos mouvements via Internet. . Il existe des moteurs de recherche en ligne spécialement conçus pour les pirates informatiques , capables de découvrir les vulnérabilités de différents services afin de les résoudre. L’un des moteurs de recherche les plus populaires est Shodan, et c’est qu’il nous permettra d’obtenir une grande quantité d’informations, mais il existe de nombreuses autres alternatives intéressantes que nous allons vous présenter aujourd’hui.

Tous ces moteurs de recherche en ligne pour pirates informatiques faciliteront les tâches de piratage éthique, ils doivent toujours être utilisés de manière responsable en raison de la grande quantité d’informations qu’ils peuvent vous fournir.

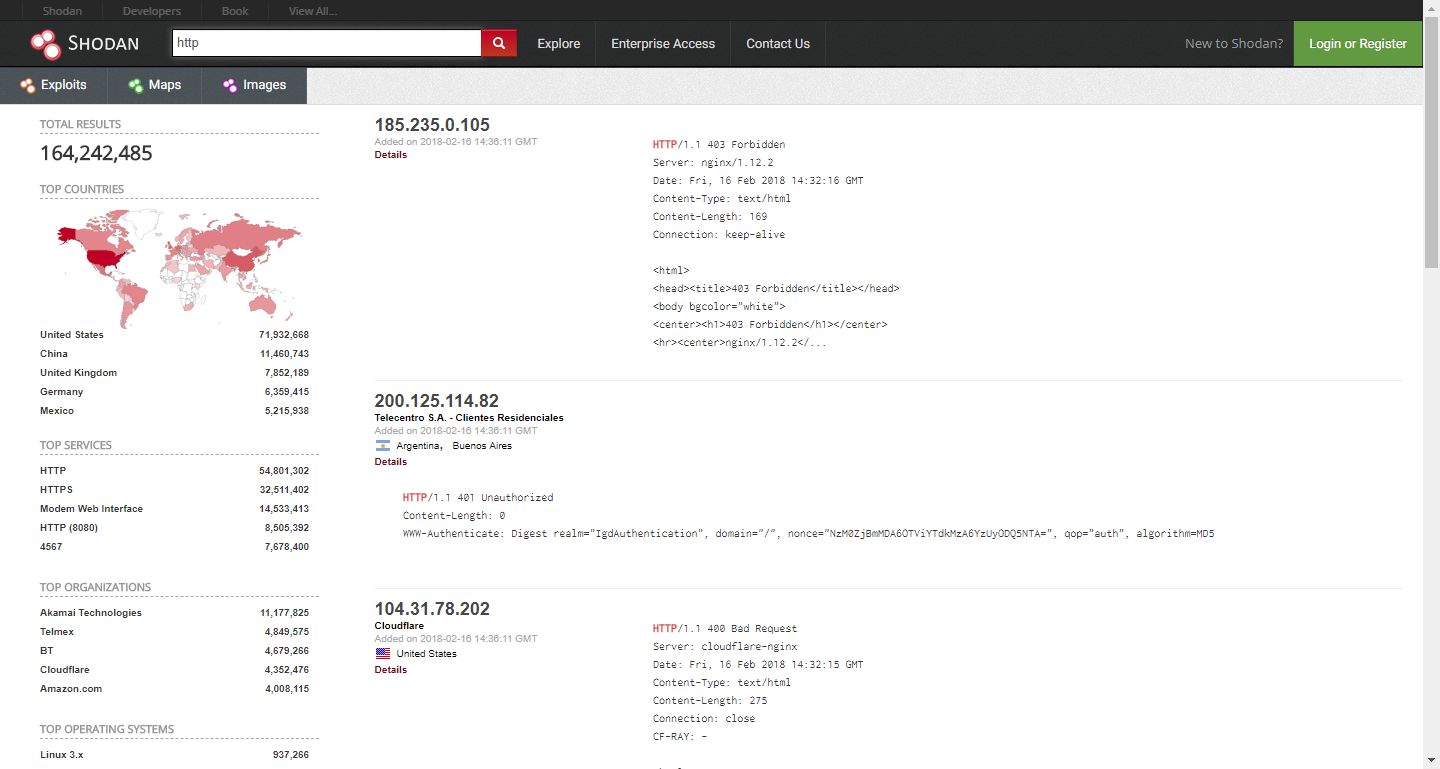

Shodan

Le moteur de recherche le plus utilisé, le plus connu et le plus complet pour les pirates est Shodan . Cet outil est utilisé par les chercheurs en sécurité, et même les amateurs qui commencent à entrer dans le monde du piratage et de la sécurité informatique. Ce site Web est capable de collecter une énorme quantité d’informations sur les appareils de l’Internet des objets (IoT), et même les services exposés à Internet, sa base de données indexée est donc immense, pouvant y trouver toutes sortes d’appareils.

Nous vous recommandons de visiter notre tutoriel complet sur Shodan où vous trouverez tout ce que ce formidable moteur de recherche en ligne pour hackers est capable de faire.

Loi de Bouddha

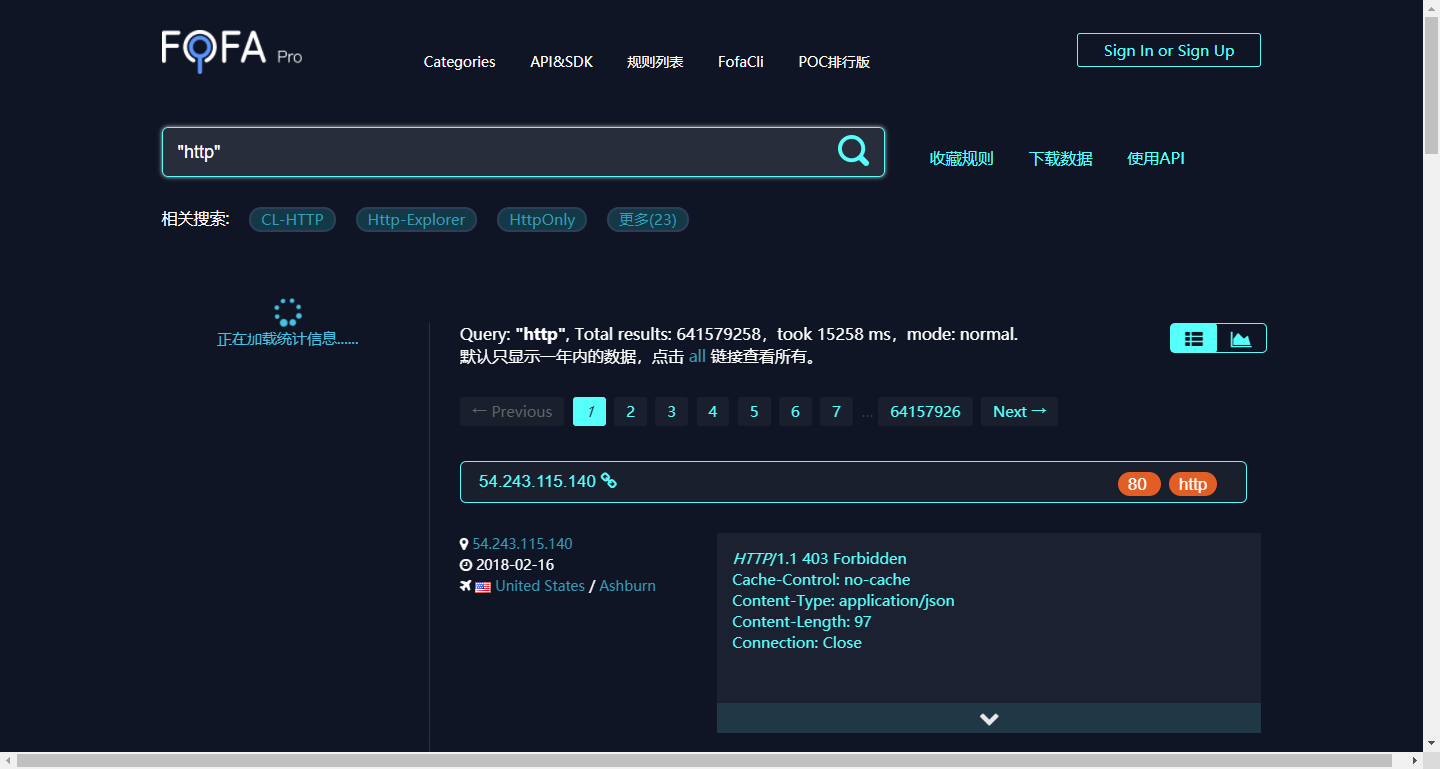

FOFA est un autre moteur de recherche très populaire parmi les pirates . Cette plate-forme gratuite nous permettra de rechercher des ordinateurs et des appareils connectés à Internet, nous pouvons filtrer par un grand nombre d’options, telles que le service, l’emplacement, l’année, les ports, les protocoles, l’emplacement, le système d’exploitation et bien plus encore. Un aspect très intéressant est qu’il est conçu pour des utilisateurs un peu plus avancés que Shodan, et nous pouvons télécharger nos propres scripts pour utiliser la plate-forme FOFA et rechercher spécifiquement ce que nous voulons.

Une autre caractéristique très intéressante est qu’il nous fournit sa propre API pour effectuer les développements que nous voulons pratiques, et ainsi augmenter encore les possibilités de la plate-forme en l’utilisant.

Censys

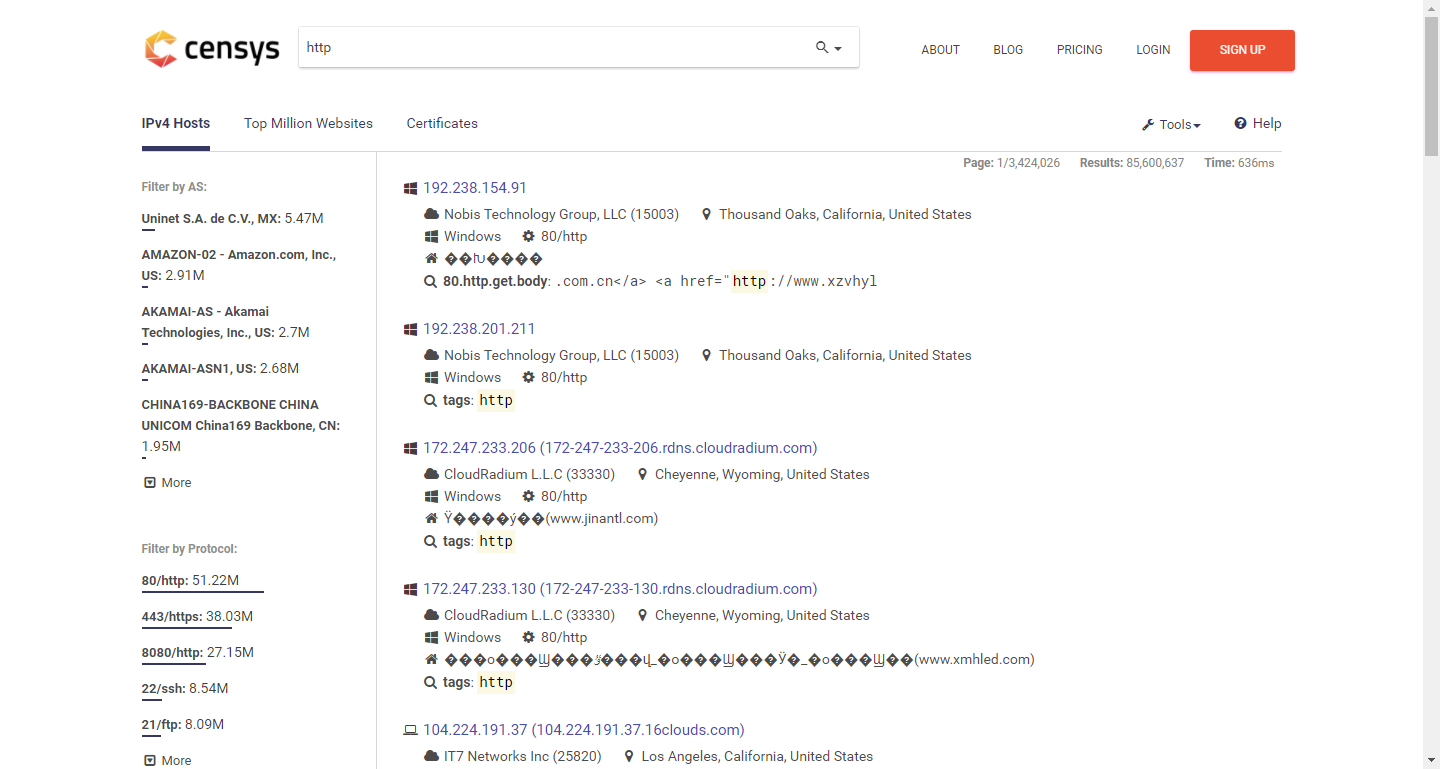

Censys est un autre moteur de recherche de pirates en ligne populaire . Cet outil est très similaire aux deux précédents, il va nous permettre d’obtenir toutes sortes d’informations sur les équipements, les serveurs, les appareils IoT connectés à Internet, etc. Nous pourrons connaître l’adresse IP publique, le service qui s’exécute derrière, la géolocalisation du service et bien plus encore. Cet outil est tout aussi utile que dangereux, selon qui l’utilise.

De plus, il possède également des API comme le précédent, il peut donc être utilisé dans d’autres applications pour augmenter ses fonctionnalités ou automatiser les différentes tâches.

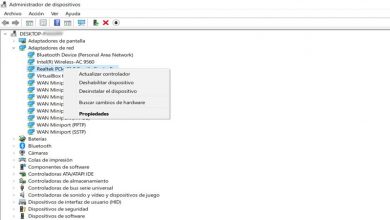

Oshadan

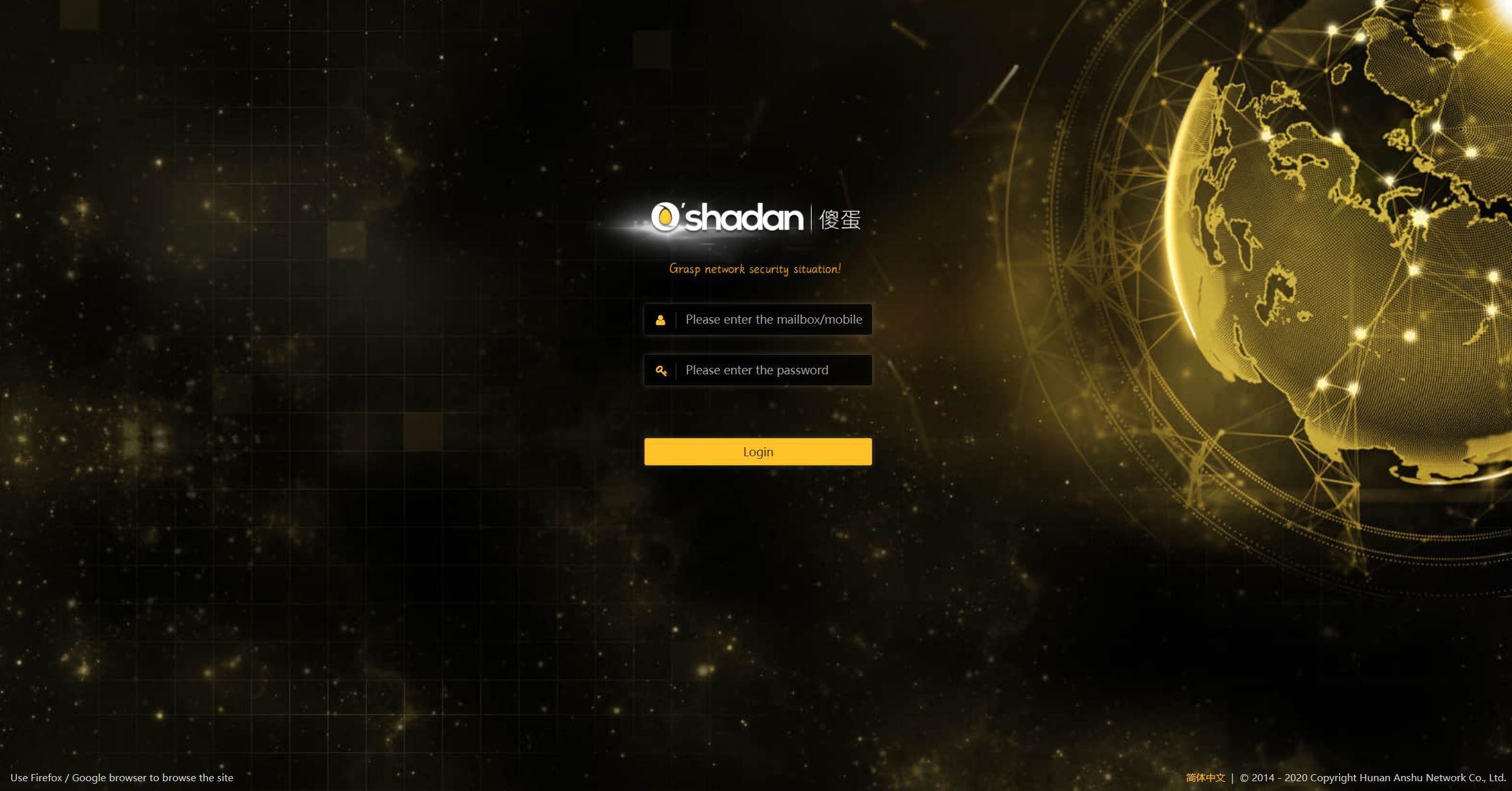

Bien qu’il semble qu’il ait une certaine relation avec Shodan, Oshadan est vraiment une autre plate-forme complètement différente, bien que son fonctionnement soit très similaire. Cette plate-forme est capable d’indexer les ordinateurs et appareils connectés au réseau, ce qui nous permet de localiser certains ports, protocoles, effectuer des analyses géographiques, rechercher des informations par appareils, surveiller certains services et même activer des alertes de sécurité.

La partie négative est qu’il nécessite une inscription oui ou oui, les outils précédents fournissaient toujours certaines fonctionnalités en tant qu’invité, bien que si nous nous inscrivons, nous libérons tout le potentiel.

Zoomeye

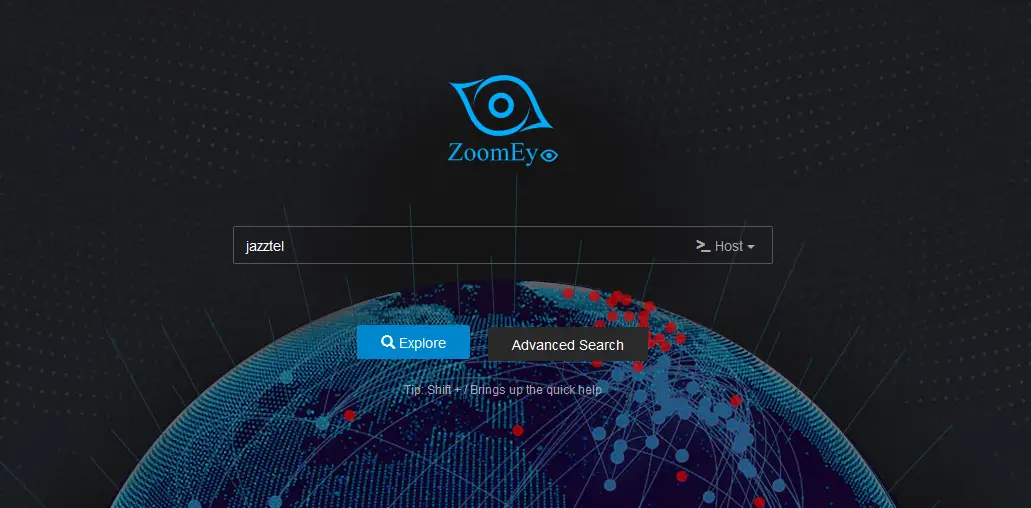

Zoomeye est un moteur de recherche assez complet qui va nous permettre de trouver des hébergeurs mais aussi des sites internet répondant à une série d’exigences. Si, par exemple, nous voulons rechercher des services sur Internet avec la chaîne «Orange», Zoomeye est en mesure de fournir une liste d’adresses IP publiques, et il les associera à un pays spécifique où cette chaîne apparaît.

Les autres caractéristiques de cet outil sont qu’il est également capable de rechercher les adresses IP publiques pour lesquelles un certain service est activé et exposé à Internet, comme, par exemple, un serveur Web Apache, un serveur FTP vsftpd et même proftpd. Il est non seulement capable de rechercher des chaînes et des services, mais également des appareils IoT connectés en permanence.

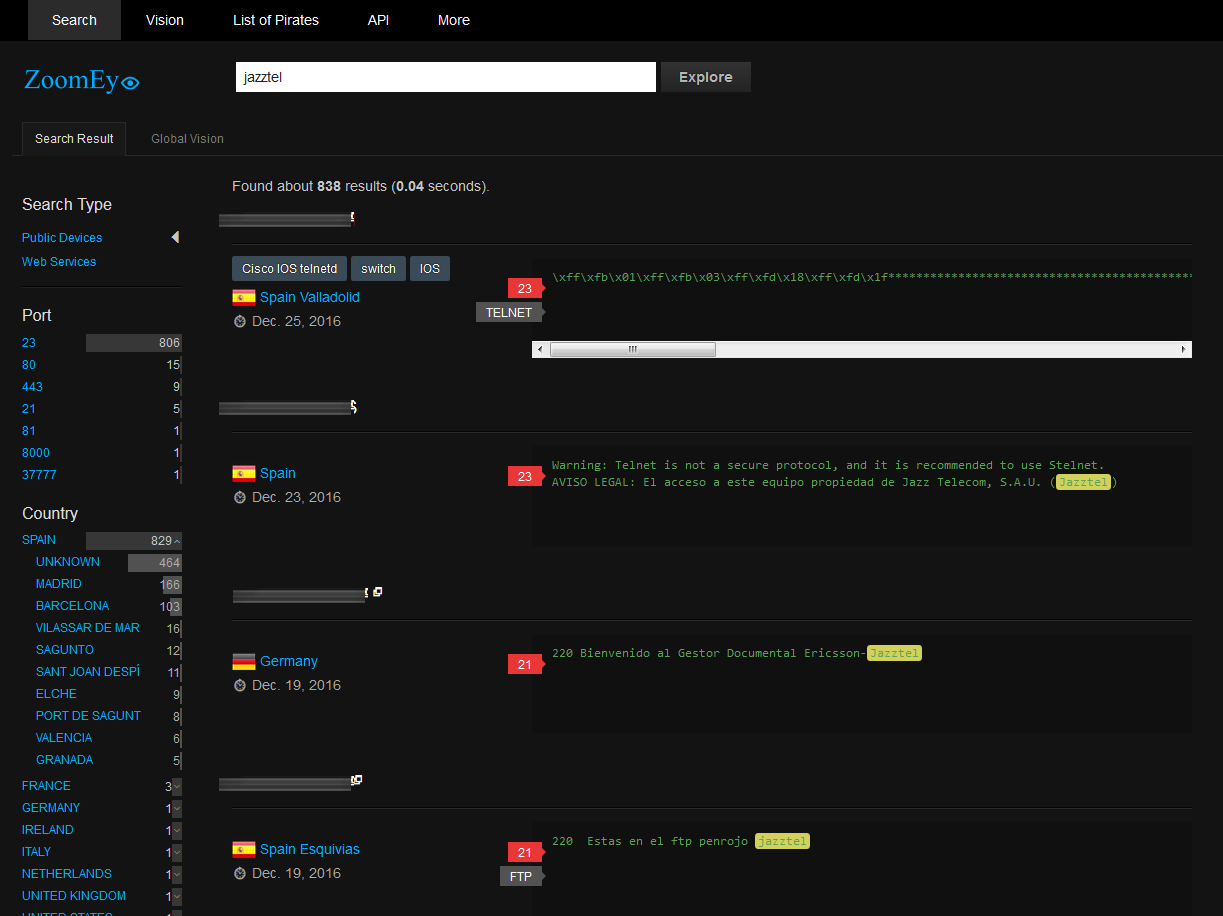

Par exemple, certains opérateurs en Espagne, comme Jazztel, utilisent des serveurs Telnet dans leurs routeurs et autres appareils de gestion. Zoomeye nous montrera toutes les informations les concernant (routeurs, ordinateurs et tout appareil connecté à Internet qu’il aura scanné). Sur le côté gauche, nous pouvons voir le port qui prédomine, et c’est qu’il a trouvé plus de 800 hôtes qui ont ce port 23 ouvert et accessible, comme vous pouvez le voir, l’avertissement d’accès typique apparaît.

Si, par exemple, nous mettons la chaîne «rt-ac88u», nous trouverons les serveurs FTP ouverts par les utilisateurs du routeur ASUS populaire. Tous ces services sont publics et Zoomeye nous les montre, tout comme Shodan. Cela rend fortement recommandé d’utiliser des ports FTP autres que 21, qui est le port par défaut, et il en va de même avec les services Telnet et SSH, nous devons toujours changer le port par défaut pour qu’il soit plus difficile de nous «localiser».

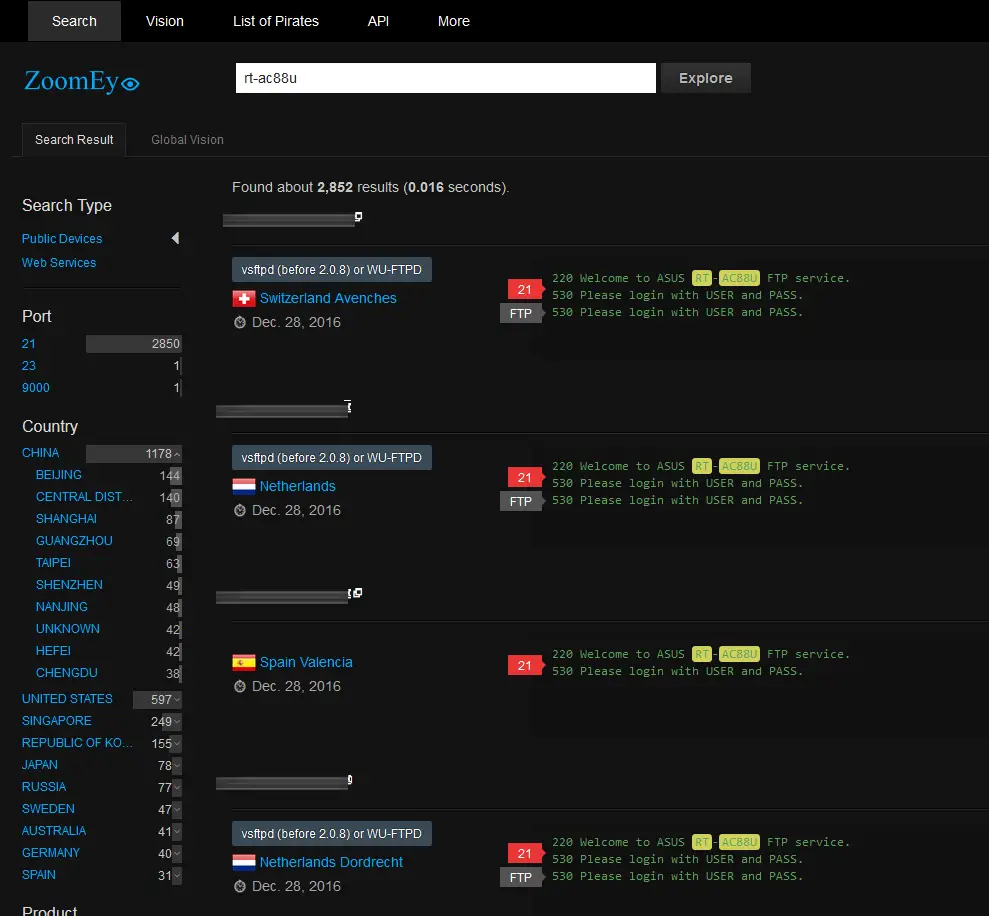

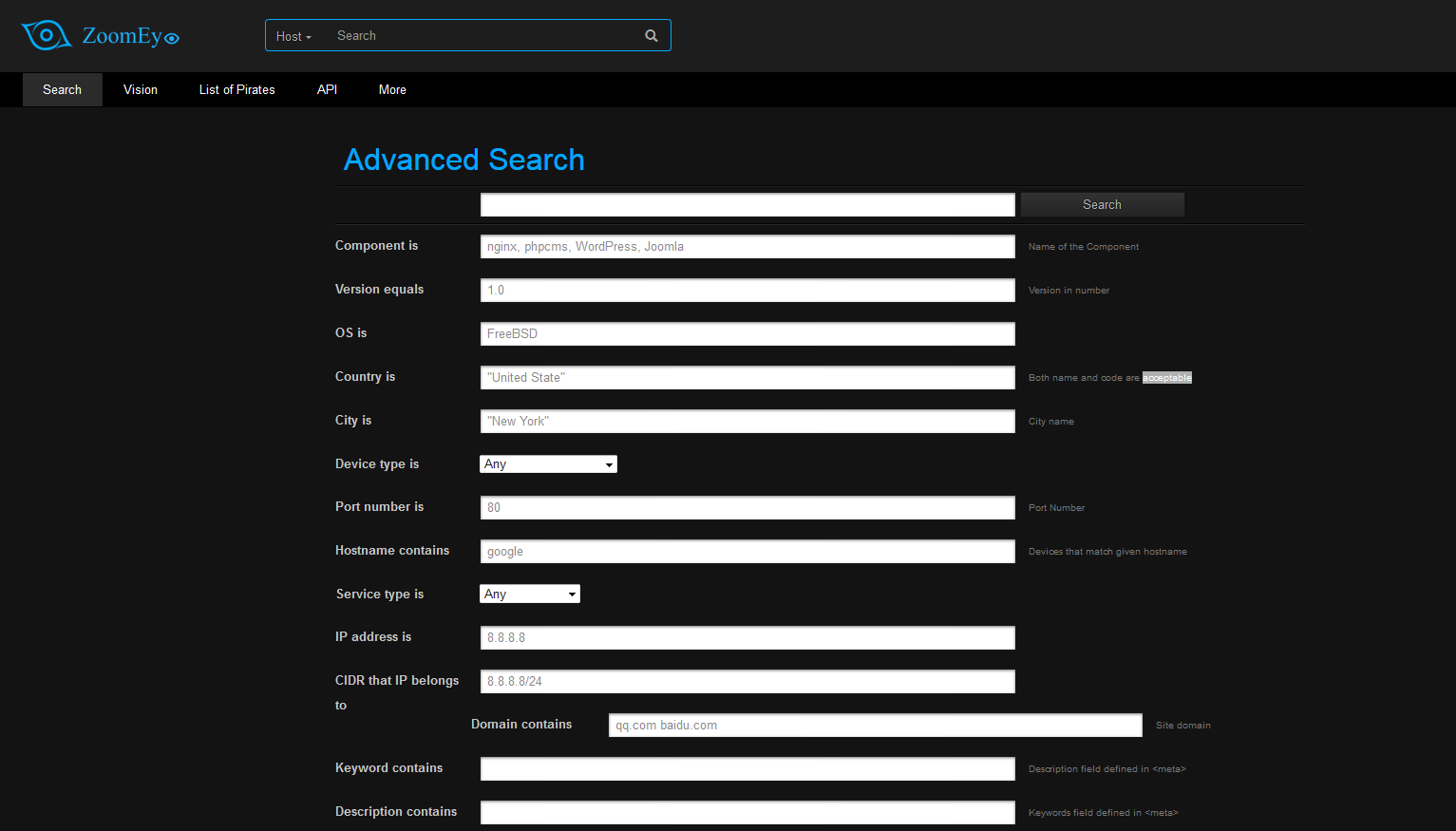

Pour les utilisateurs plus avancés, Zoomeye nous permet d’effectuer une recherche avancée pour trouver des cibles potentielles. Par exemple, nous pouvons définir le système d’exploitation par lequel nous voulons filtrer, la ville, le pays, le type d’appareil, le numéro de port que nous souhaitons analyser, le type de service qui fournit Internet et même quels mots-clés on veut chercher.

Grâce à ce moteur de recherche plus avancé, nous pourrons filtrer beaucoup plus nos recherches et nous concentrer spécifiquement sur l’objectif que nous voulons trouver.

Nous vous recommandons d’accéder au site Web de Zoomeye où vous trouverez le moteur de recherche et toutes les informations sur ce projet, sans aucun doute, une excellente alternative à Shodan.

Visualiseur GreyNoise

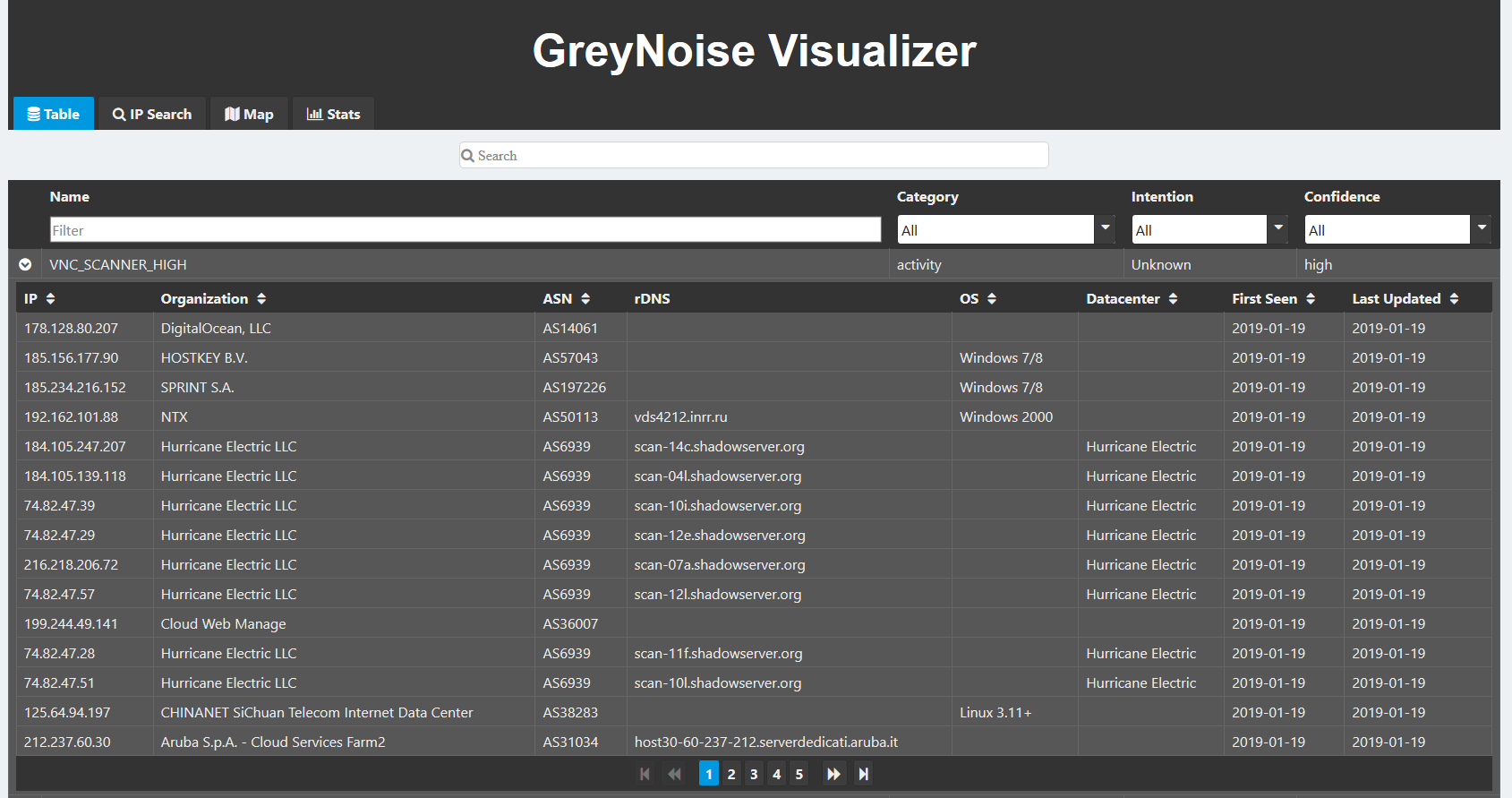

Cet outil GreyNoise Visualizer est également gratuit, et nous permettra d’avoir une vision des principales menaces que nous avons actuellement sur Internet. Nous pouvons voir différents événements qui se produisent sur Internet, parfaitement organisés par catégories (vers, activité malveillante, moteur de recherche, etc.) Une option très intéressante est que nous pouvons filtrer par «l’intention» que ce trafic a, c’est-à-dire , nous pouvons voir si a des intentions malveillantes, bénignes ou inconnues.

D’autres caractéristiques de ce moteur de recherche en ligne sont qu’il nous permettra de rechercher par IP publique et de savoir si une certaine IP mène une activité suspecte, soit parce qu’elle fait partie d’un botnet, soit parce qu’ils sont les cybercriminels dans question. Avec GreyNoise, nous pouvons également voir à quel AS appartient une IP spécifique, l’organisation derrière cette IP, et même détecter le système d’exploitation si possible.

Nous vous recommandons de visiter le site officiel GreyNoise Visualizer où vous trouverez toutes les informations et détails.

ONYPHE

Ce chercheur de données ONYPHE est open source et axé sur la cyber intelligence. Il nous permettra de suivre un grand nombre de sources d’informations disponibles sur Internet, et de collecter toutes ces informations, pour corréler ultérieurement les informations collectées. Cet outil intègre une API pour l’utiliser de manière intégrée dans nos applications, il est donc conçu pour les utilisateurs avancés et même les entreprises. Comme on peut le voir sur son site officiel, cet outil est un SIEM, mais sur Internet.

ONYPHE est capable de collecter des données de géolocalisation, il est également en charge de résoudre en continu les DNS pour les corréler avec les adresses IP. Enfin, ONYPE se charge de scanner activement les ports TCP, en nous montrant, si possible, le système d’exploitation utilisé par l’appareil en question.

Ce service propose à la fois des options entièrement gratuites, ainsi que des options de paiement plus avancées pouvant atteindre jusqu’à 1 000 € par mois. Selon vos besoins et ceux de votre entreprise, vous pouvez acheter l’une ou l’autre licence pour profiter au mieux de toutes ses possibilités.

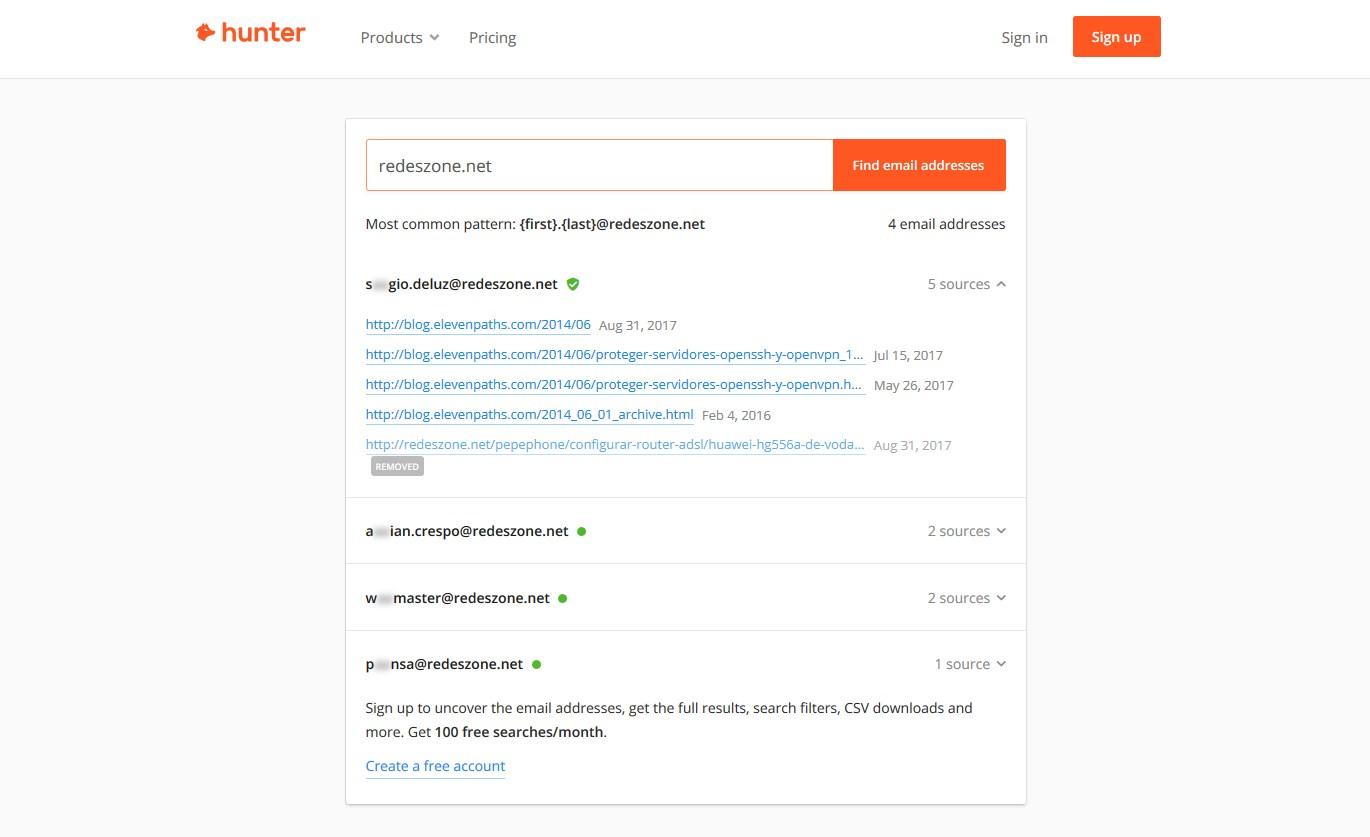

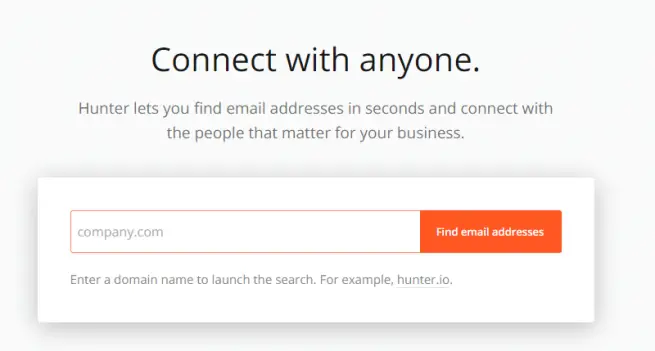

chasseur

Si vous recherchez des e-mails de différents employés d’une entreprise ou d’un site Web, vous allez adorer cet outil Hunter . Ce site est vraiment simple d’utilisation, nous n’aurons qu’à entrer dans le domaine d’une entreprise, et il pourra nous fournir une liste de tous les e-mails qu’elle a trouvés sur Internet dans des sources d’information publiques.

En cas de contact avec une entreprise, en entrant simplement son domaine, nous obtiendrons cette liste. Certaines adresses e-mail peuvent ne plus être disponibles, mais vous pouvez essayer d’envoyer un e-mail pour voir si elles sont actives ou non. Ce que nous devons prendre en compte, c’est que nous aurons besoin d’une inscription pour connaître les adresses e-mail. Pour un utilisateur normal, le service est totalement gratuit, mais si par exemple nous voulons faire plus de 100 demandes, nous devrons payer l’abonnement.

Sans aucun doute, ce service est vraiment intéressant pour localiser et corréler les adresses e-mail avec d’autres services.

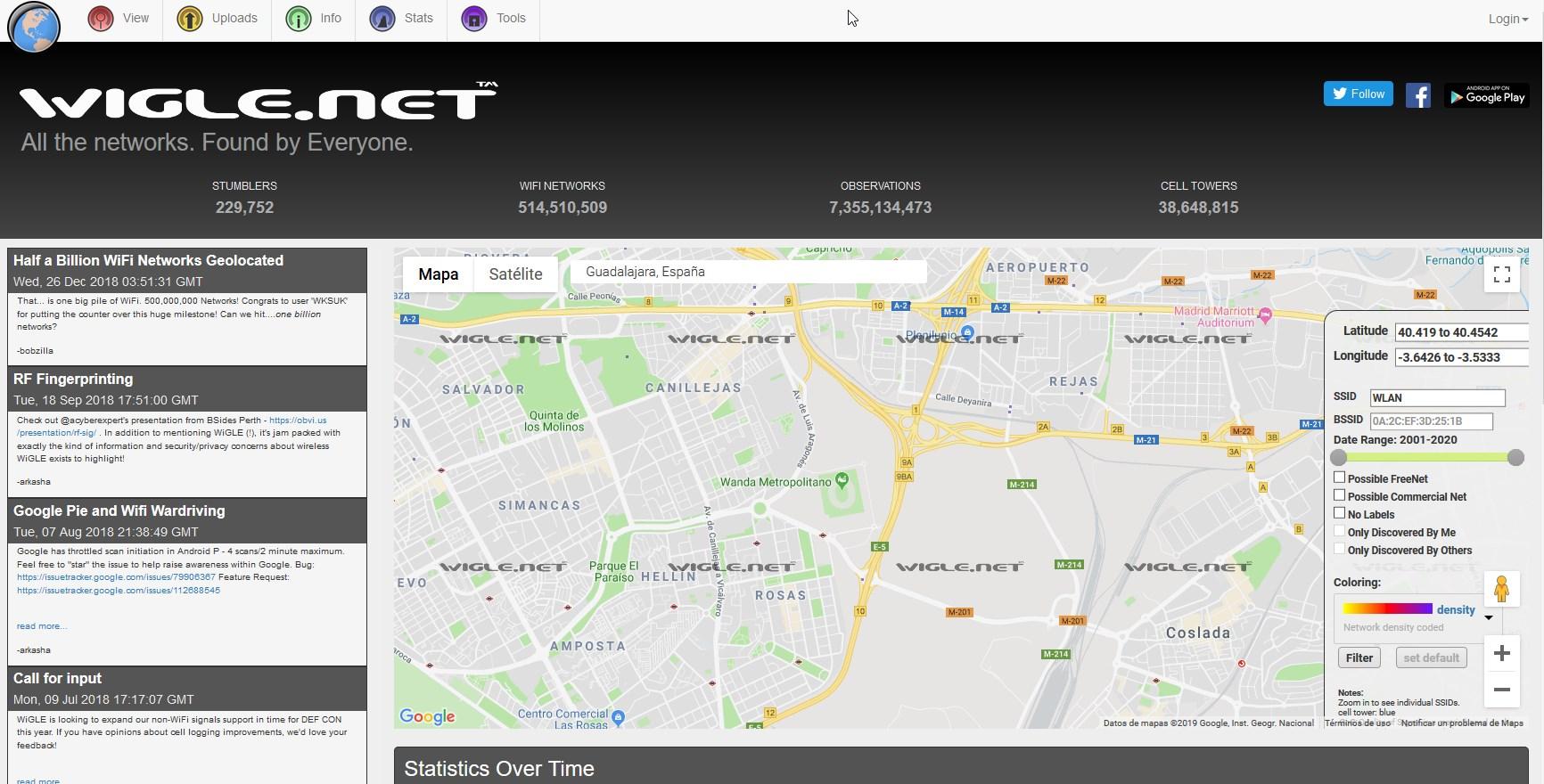

Wigle : Réseaux Wi-Fi géolocalisés

Wigle est un outil très utile pour géolocaliser un certain réseau sans fil Wi-Fi. Cet outil nous permettra de savoir où se trouve un certain SSID, et nous pourrons même vérifier où nous avons un BSSID (MAC sans fil). Cet outil est entièrement gratuit, et il est également disponible pour les appareils Android sous la forme d’une application. Nous pouvons voir une carte de notre ville avec tous les points d’accès Wi-Fi enregistrés, et trouver exactement où ils se trouvent, et même voir la densité des réseaux sans fil.

Sur son site officiel, vous pouvez accéder directement à la carte de votre ville avec tous les points d’accès Wi-Fi qu’il a scannés et localisés.

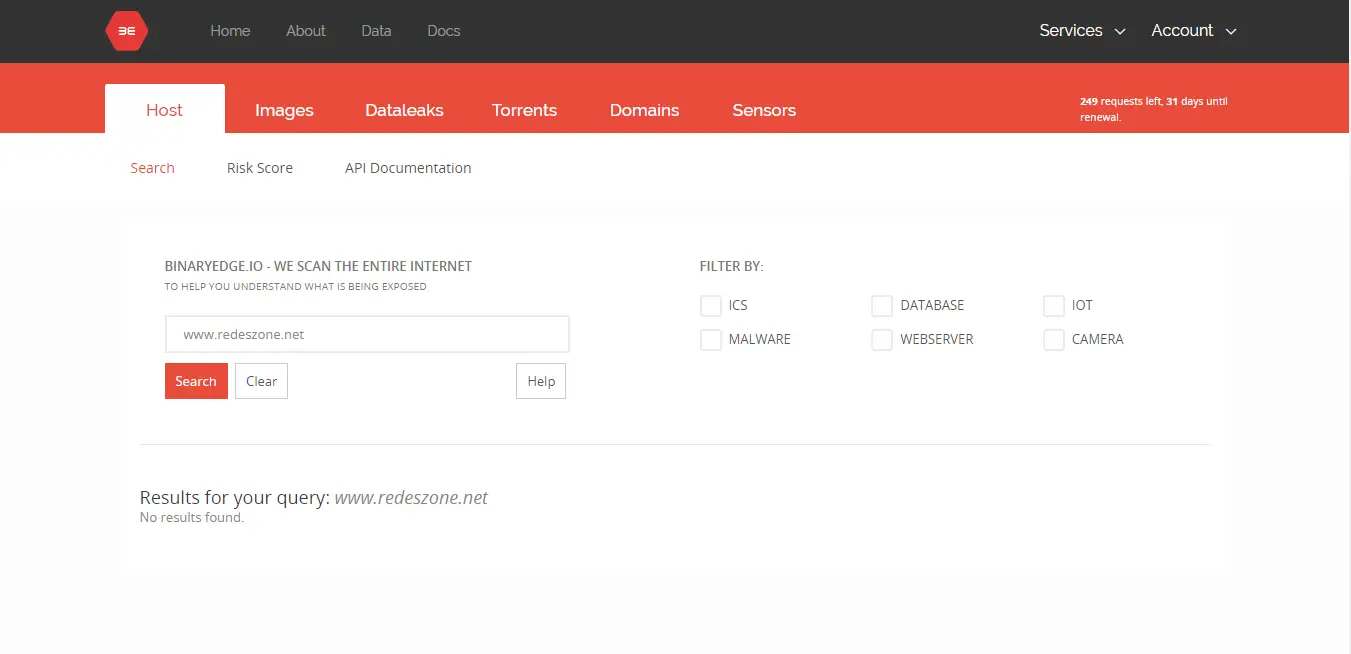

BinaryEdge

Cet outil BinaryEdge est gratuit jusqu’à 100 demandes, si nous devons faire plus de demandes, nous devrons payer un abonnement. Cet outil analyse toutes les adresses IP publiques, créant une grande base de données avec tous les hôtes et ports exposés sur Internet, pour afficher ultérieurement des rapports complets avec toutes les informations. Les informations que nous pouvons voir avec BinaryEdge sont les ports et services actifs, les vulnérabilités possibles, les bureaux distants accessibles, les certificats SSL invalides, les partages réseau mal configurés et même les bases de données.

Dans RedesZone, nous avons un tutoriel complet sur BinaryEdge , nous vous recommandons de le lire pour savoir en détail tout ce qu’il peut faire pour nous.

Projet Fantôme

GhostProject qui est un outil similaire au populaire ai-je été pwned ? , idéal pour vérifier si nos identifiants ont été divulgués sur Internet en raison de failles de sécurité dans les différents services. De nos jours, il est très important de protéger nos informations d’identification, si un service a été piraté, nous avons peut-être été affectés. Grâce à ces deux outils, nous pouvons vérifier si notre email a été compromis. Mozilla Firefox a récemment intégré une extension à son navigateur pour consulter la base de données have i been pwned et nous avertir si notre email apparaît dans des violations de données.

Publicwww

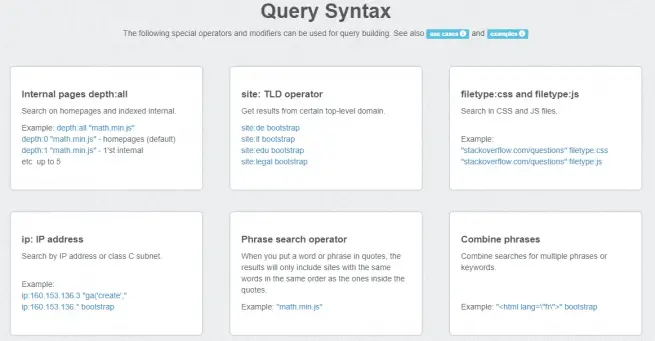

Publicwww est un site Web qui, via un moteur de recherche, nous permet de rechercher du code HTML, JS et CSS sur n’importe quelle page Web. Son utilisation est vraiment très simple, mais elle peut être très utile. Le fonctionnement de Publicwww est très simple. Une fois que nous entrons dans votre site Web, nous devons entrer dans le champ de recherche, le code que nous voulons savoir s’il se trouve sur un site Web. Une fois entré, nous devons cliquer à droite dans la barre où nous avons entré le code, le bouton «Rechercher», et il nous montrera les résultats trouvés.

Si nous voulons savoir quelle syntaxe nous pouvons entrer dans le champ de recherche, nous devons cliquer ci-dessous, où il est écrit en bleu «syntaxe de requête : RegEx, ccTLDs, etc.» et une nouvelle page s’ouvrira, avec les différentes manières dont nous pouvons rechercher le code. Nous joignons quelques captures d’écran où vous pouvez voir des exemples.

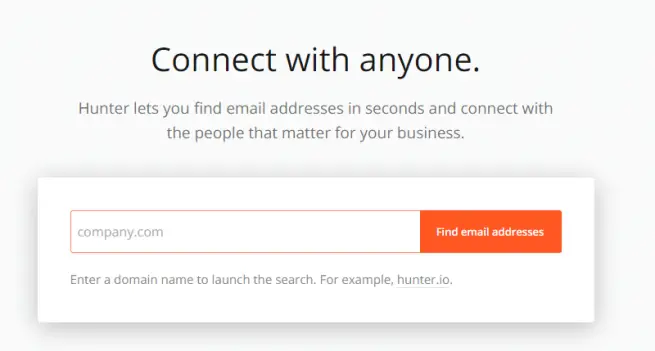

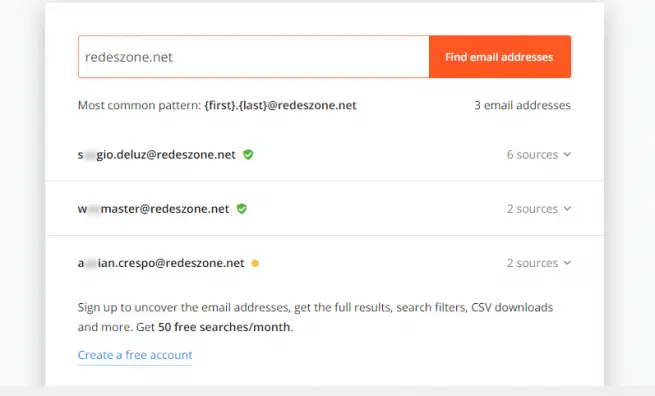

Hunter.io

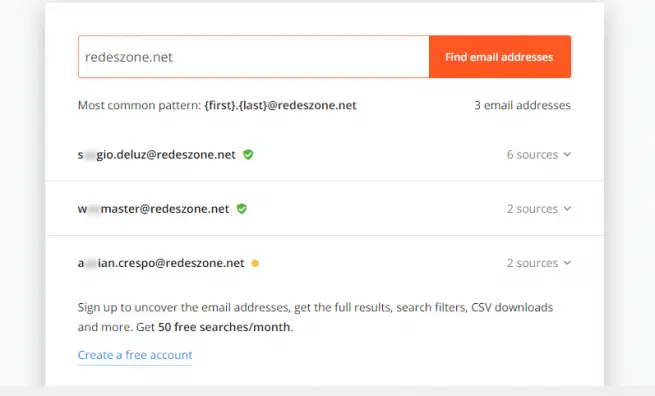

Hunter.io est un site Web où nous avons un moteur de recherche où nous pouvons entrer le nom d’une entreprise, et il nous montrera toutes les adresses e-mail qui ont été divulguées à propos de cette entreprise. Ce site Web peut être utile si nous avons besoin de trouver une adresse e-mail. Le fonctionnement de Hunter.io est très simple. Une fois que nous avons accédé à votre site Web, nous devons entrer dans le champ de recherche, le nom de l’entreprise que nous voulons savoir si une adresse e-mail a été divulguée. Une fois renseigné, il faut cliquer à droite dans la barre où l’on a renseigné l’adresse e-mail, le bouton «Rechercher des adresses e-mail» ou lorsque l’on saisit le nom de l’entreprise, il se peut qu’il apparaisse déjà dans le moteur de recherche.

Une fois cliqué s’il ne trouve rien, le message apparaîtra sous le champ de recherche suivant «Ceci ne ressemble pas à un nom de domaine». En revanche, s’il trouve un résultat, les adresses email trouvées apparaîtront et à côté d’elle une icône verte si elles sont toujours actives ou jaune si elle est inconnue. Además, también nos aparecerá en el lado derecho de cada dirección de correo electrónico encontrada, una flecha hacia abajo que nos indicara en que sitio web ha encontrado el correo electrónico de la empresa que buscamos y nos indicará si aún sigue activo o no el lugar donde lui trouvé.

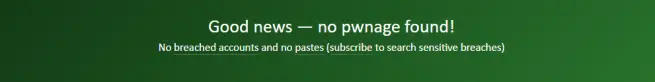

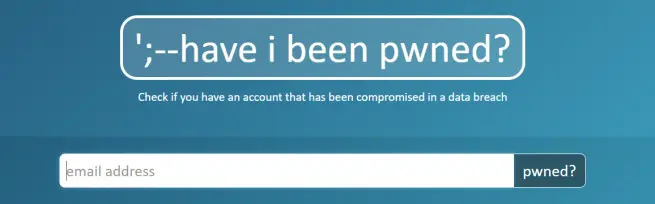

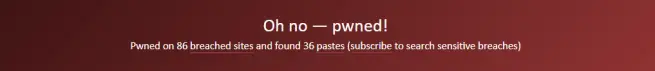

Haveibeenpwned

Ce site Web Haveibeenpwned nous permet de savoir si un mot de passe d’une page Web a été divulgué via notre adresse e-mail. Nous vous recommandons d’essayer ce site Web, notamment en raison des fuites et du vol d’informations ces dernières années. Le fonctionnement de Haveibeenpwned est très simple. Une fois que nous entrons dans votre site Web, nous devons entrer dans le champ de recherche, l’adresse e-mail que nous voulons savoir si le mot de passe a été divulgué à partir d’un site Web. Une fois entré, il faut cliquer à droite dans la barre où l’on a entré l’adresse email, le bouton «pwned».

Si vous ne trouvez pas que notre adresse e-mail est filtrée, le texte suivant apparaîtra sous la barre de recherche en vert et blanc, «Bonne nouvelle – aucun pwnage trouvé!». D’autre part, si vous constatez que notre adresse e-mail a été divulguée, le texte suivant apparaîtra en rouge et blanc, «Oh non – pwned!».

Dans le cas où ce filtrage se produirait, la première chose à faire est de changer le mot de passe de l’e-mail. Ensuite, sur ce site Web, si nous descendons complètement du site Web, il indiquera où il a trouvé que notre adresse e-mail et notre mot de passe ont été divulgués. Cette page Web peut nous éviter un bon problème d’accès inapproprié, c’est pourquoi RedesZone vous recommande de tester vos adresses e-mail pour voir si elles ont été filtrées.

Cadre OSINT

OSINT Framework est un site Web qui, grâce à l’utilisation de différents menus, nous permet de trouver des liens vers différents sites Web contenant des informations sur la catégorie que nous recherchons. Lorsque nous entrons sur le site Web OSINT Framework, nous trouvons sur le côté gauche une série de sous-catégories, que nous verrons ci-dessous, où il s’agit de suivre les différentes options, en fonction de ce que nous voulons, et, à la fin, cela nous amène à un série de résultats, qui en cliquant dessus ouvrira un nouvel onglet avec le moteur de recherche que nous avons sélectionné. Nous devons garder à l’esprit que, si nous cliquons sur la boule bleue, un autre sous-menu s’ouvrira, en revanche, si la boule est blanche, le site Web sélectionné s’ouvrira.

Les différents sous-menus parmi lesquels nous pouvons choisir sont les suivants :

- Nom d’utilisateur : Dans la section «nom d’utilisateur», nous avons d’autres sous-catégories, telles que «moteurs de recherche de nom d’utilisateur» ou «sites spécifiques». La sélection de l’une de ces sous-catégories nous permet d’affiner davantage les services disponibles pour lesquels nous devons rechercher des noms d’utilisateur.

- Adresse e-mail : Dans la section « adresse e-mail », nous pouvons choisir entre les différentes sous-catégories « recherche d’e-mails », « formats d’e-mails courants », « vérification d’e-mails », « données de vreach », « listes de réputation de spam » et « liste noire de messagerie ». La sélection de l’une de ces sous-catégories nous permet d’affiner davantage les services disponibles dont nous disposons pour rechercher des adresses e-mail.

- Nom de domaine : Dans la section «nom de domaine», nous pouvons choisir entre les différentes sous-catégories «whois records», «subdomains», «Discovery», «certificate search», «passiveDNS», «reputation», «domain blacklists», «typosquatting » , «Analytics», «URL expanders», «change detection», «social analysis», «DNSSEC», «cloud resources», «vulnerabilities» et «tools». La sélection de l’une de ces sous-catégories nous permet d’affiner davantage les services disponibles dont nous disposons pour rechercher des données sur les noms de domaine.

- Adresse IP : Au sein de la section «Adresse IP», nous pouvons choisir entre les différentes sous-catégories «géolocalisation», «détection hôte/port», «IPV4», «IPV6», «BGP», «réputation», «listes noires», «voisin domaines «,» Protéger par les services cloud «,» Informations sur le réseau sans fil «,» Outils d’analyse de réseau «et» enregistreurs IP «. La sélection de l’une de ces sous-catégories nous permet de réduire davantage les services disponibles dont nous disposons pour rechercher des données sur les adresses IP.

- Images / Vidéos / Docs : Dans la section «images, vidéos et docs» nous pouvons choisir entre les différentes sous-catégories «images», «vidéos», «webcams», «documents» et «polices». La sélection de l’une de ces sous-catégories nous permet d’affiner davantage les services disponibles dont nous disposons pour rechercher des données sur les fichiers susmentionnés.

- Réseaux sociaux : Dans la section «réseaux sociaux», nous pouvons choisir entre les différentes sous-catégories «Facebook», «Twitter», «Reddit», «LinkedIn», «autres réseaux sociaux», «recherche» et «wiki de surveillance des médias sociaux». La sélection de l’une de ces sous-catégories nous permet d’affiner davantage les services disponibles dont nous disposons pour rechercher des données sur les réseaux sociaux sélectionnés.

- Messagerie instantanée : Dans la section «messagerie instantanée», nous pouvons choisir entre les différentes sous-catégories «Skype», «Snapchat», «KiK» et «Yikyak». La sélection de l’une de ces sous-catégories nous permet de réduire davantage les services disponibles dont nous disposons pour rechercher des données sur les réseaux de messagerie instantanée sélectionnés.

- Moteurs de recherche de personnes : Dans la section «moteurs de recherche de personnes», nous pouvons choisir entre les deux sous-catégories «recherche générale de personnes» et «registres». La sélection de l’une de ces sous-catégories nous permet d’affiner davantage les services disponibles dont nous disposons pour rechercher des données sur la catégorie sélectionnée.

- Rencontres : Dans la section «rencontres», nous pouvons choisir entre les différentes sous-catégories «match.com», «ayi.com», «plenty of fish.com», «eharmony», «farmers only», «zoosk», «okcupid » , «Tinder», «wamba.com», «adultfriendfinder», «Ashley madison», «beautifulpeople.com», «badoo», «spark.com», «meetup», «blackpeoplemeet» et «review of users» . La sélection de l’une de ces sous-catégories nous permet d’affiner ou d’entrer le site Web ou le service sélectionné.

- Numéros de téléphone : Dans la section «numéros de téléphone», nous pouvons choisir entre les différentes sous-catégories «messagerie vocale», «international», «pipl api», «whocalld», «411», «callerid test», «thatsthem – reverse puts lookup» , «Twilio lookup», «fonde finder», «true caller», «reverse genie», «spydialer», «puts validator», «free Carrier lookup», «mr. numéro «,» calleridservice.com «,» prochain appelant «,» data24-7 «,» portail de recherche hlr «,» opencnam «,» opencnam api «,» usphonebook «,» numspy «et» numspy-api «. La sélection de l’une de ces sous-catégories nous permet d’affiner davantage les services disponibles dont nous disposons pour rechercher des données sur les numéros de téléphone.

- Dossier public : Dans la section « dossiers publics », nous pouvons choisir entre les différentes sous-catégories « dossiers immobiliers », « dossiers judiciaires / criminels », « dossiers gouvernementaux », « ressources financières / fiscales », « actes de naissance », « actes de décès » , « données des pays américains », « dossiers des électeurs », « dossiers des brevets », « dossiers politiques », « dossiers publics », « enigma », « le catalogue de données ouvertes de la banque mondiale », « brb public records », ) ”Et“ open.data-portal München ”. La sélection de l’une de ces sous-catégories nous permet d’affiner davantage les services disponibles pour rechercher des données publiques. Elle se concentre principalement sur les États-Unis, bien que nous ayons quelques options pour d’autres pays tels que l’Allemagne.

- Dossiers commerciaux : Dans la section «dossiers commerciaux», nous pouvons choisir entre les différentes sous-catégories «rapports annuels», «informations générales et actualités», «profils d’entreprise», «profils et CV des employés» et «ressources supplémentaires». La sélection d’une de ces sous-catégories nous permet de limiter les informations sur et pour les entreprises.

- Transport : Dans la section «transports», nous pouvons choisir entre les différentes sous-catégories «enregistrements de véhicules», «enregistrements de trafic aérien», «enregistrements maritimes», «enregistrements ferroviaires», «suivi par satellite» et «track-trace». La sélection de l’une de ces sous-catégories nous permet de limiter les informations provenant de différentes catégories et modes de transport.

- Outils de géolocalisation / Cartes: Au sein de la section «outils de géolocalisation / cartes» nous pouvons choisir entre les différentes sous-catégories «outils de géolocalisation», «coordonnées», «outils de reporting cartographique», «couverture mobile», «Google maps», «Bing maps», «HERE maps » , «Cartes doubles», «vue instantanée Google Street», «wikimapia», «openstreetmap», «flash earth», «antennes historiques», «alertes de mise à jour Google maps», «superpositions Google Earth», «yandex.maps» , «Terraserver», «Google Earth», «Baidu maps», «corona», «daum», «naver», «earthexplorer», «openstreetcam», «dronetheworld», «travel by drone», «hivemapper», » Landsatlook viewer», » sentinel2look viewer «, » recherche d’inventaire de données nexrad «, » mapquest «, » openrailwaymap «, » service de routage openstreetmap «, » carte de randonnée et de vélo «, » données de code postal du guide de navigation américain » et » images wayback » .La sélection d’une de ces sous-catégories nous permet de limiter les informations des différentes catégories et services de géolocalisation.

- Moteurs de recherche : Dans la section «moteurs de recherche», nous pouvons choisir entre les différentes sous-catégories «recherche générale», «méta-recherche», recherche par code «,» recherche FTP «, recherche académique / publication», «recherche d’actualités», «autre recherche » , «Outils de recherche», «guides des moteurs de recherche» et «vérification des faits». La sélection de l’une de ces sous-catégories nous permet d’affiner les informations de différentes catégories et sur différentes méthodes de recherche.

- Forums / Blogs / IRC : Dans la section «forums / blogs / IRC» nous pouvons choisir entre les différentes sous-catégories «forum search engine», «blog search engine» et «IRC search». La sélection de l’une de ces sous-catégories nous permet d’affiner et de sélectionner un service qui effectue une recherche sur les forums, les blogs ou IRC.

- Archives : Dans la section «archives», nous pouvons choisir entre les différentes sous-catégories «web», «fuites de données», «ensembles de données publics» et «autres médias». La sélection de l’une de ces sous-catégories nous permet d’affiner et de sélectionner un service qui effectue une recherche sur les fichiers.

- Traduction linguistique : Dans la section «traductions linguistiques», nous pouvons choisir entre les différentes sous-catégories «texte», «images» et «analyse». La sélection de l’une de ces sous-catégories nous permet d’affiner et de sélectionner un service de traduction.

- Métadonnées : Dans la section «métadonnées», nous pouvons choisir entre les différentes sous-catégories «exiftool», «metagoofil», «seal» et «codetwo Outlook export». La sélection de l’une de ces sous-catégories nous permet d’affiner et de sélectionner un service qui effectue une recherche sur les métadonnées.

- Émulation mobile : Dans la section « émulation mobile », nous ne pouvons choisir que la sous-catégorie « Android », où dans la catégorie « Android », nous avons les sous-catégories « outils d’émulation » et « applications ». La sélection de l’une de ces sous-catégories nous permet d’affiner et de sélectionner un service d’émulation Android.

- Terrorisme : Dans la section «terrorisme», nous ne pouvons choisir que la sous-catégorie «Global Terrorism Database». La sélection de cette catégorie nous permet d’accéder à une base de données sur le terrorisme.

- Dark Web : Dans la section «dark web», nous pouvons choisir entre les différentes sous-catégories «informations générales», «clients», «découverte», «recherche TOR», «répertoires TOR», «TOR2web», «web ou proxy» et » Support d’enquête sur le dark web de l’IACA » La sélection de l’une de ces sous-catégories nous permet d’affiner et de sélectionner un service ou des informations sur le dark web.

- Monnaie numérique : Dans la section «monnaie numérique», nous pouvons choisir entre les différentes sous-catégories «bitcoin», «Ethereum» et «monero». La sélection de l’une de ces sous-catégories nous permet d’accéder à différents services et sites Web sur la monnaie numérique sélectionnée.

- Petites annonces : Dans la section «petites annonces», nous pouvons choisir entre les différentes sous-catégories «craigslist», «kijiji», «quikr», «ebay», «offerup», «goofbid», «flippity», «searchalljunk», «totalcraigsearch» , «Backpage», «recherche tempête», «oodley» et «claz.org». La sélection d’une de ces sous-catégories nous permet d’accéder à différents services de classification.

- Encodage / Décodage : Au sein de la section «encodage / décodage» nous pouvons choisir entre les différentes sous-catégories «base64», «codes-barres / QR», «javascript», «PHP», «XOR», «cyberchef» et «fonctions en ligne». La sélection de l’une de ces sous-catégories nous permet d’accéder à différents services de programmation et sites Web.

- Outils : Dans la section «outils», nous pouvons choisir entre les différentes sous-catégories «osint automation», «pentesting recon», «machines virtuelles», «paterva / maltego», «epic privacy browser» et «overview». La sélection d’une de ces sous-catégories nous permet d’accéder à différents outils.

- Analyse de fichiers malveillants : Dans la section «a