Les meilleurs scanners de vulnérabilité gratuits pour les pirates

Les vulnérabilités dans les logiciels sont l’une des principales passerelles pour les cybercriminels, mais c’est aussi un vecteur d’attaque de mauvaise configuration de nos services, voire d’exposition du port TCP/UDP Internet sans aucun filtrage. Les pirates sont constamment à la recherche de nouvelles façons d’attaquer n’importe quel ordinateur, serveur ou réseau à travers ces failles de sécurité, pour cette raison, les propres ingénieurs, chercheurs en sécurité et pirates éthiques des entreprises analysent constamment les différents programmes à la recherche de failles de sécurité et les signalent pour des correctifs. . L’outil indispensable pour cette tâche avec les scanners de vulnérabilité.

Un scanner de vulnérabilités est un logiciel conçu pour analyser automatiquement n’importe quelle application, système ou réseau à la recherche d’éventuelles vulnérabilités existantes. Bien que ces applications ne soient pas capables de détecter la vulnérabilité avec une précision totale, elles sont capables de détecter certains éléments qui pourraient déclencher une vulnérabilité, facilitant grandement le travail des chercheurs et des ingénieurs. Il existe plusieurs types de scanners de vulnérabilité, authentifié, dans lequel les tests et les attaques potentielles sont effectués depuis le réseau lui-même, et non authentifié, dans lequel le chercheur éthique ou le hacker essaie de se faire passer pour un hacker en simulant une attaque de l’extérieur pour voir jusqu’où il peut aller analyser (et exploiter) vulnérabilités possibles.

Sur le Web, nous pouvons trouver un grand nombre de scanners de vulnérabilités, la plupart très similaires, mais avec certains aspects qui les différencient clairement et les rendent meilleurs, ou simplement différents, des autres. Aujourd’hui dans RedesZone nous allons voir quels sont les plus importants et connus pour réaliser un premier pentesting.

Nmap

On ne peut pas commencer une compilation avec les meilleurs scanners de vulnérabilités sans parler de l’un des plus puissants, complets et vétérans que l’on puisse trouver sur le net : Nmap. Ce logiciel est l’un des plus utilisés pour rechercher des hôtes au sein d’un réseau local, mais il permet également la découverte d’hôtes sur Internet pour vérifier s’ils sont connectés au réseau. De plus, nous pouvons effectuer des analyses de ports étendues et avancées pour vérifiez si nous avons un service en cours d’exécution qui n’est pas protégé par le pare-feu, et nous pouvons même voir si nous avons un pare-feu sur un certain hôte. D’autres options que nous pouvons effectuer avec ce programme sont de savoir quel système d’exploitation un hôte spécifique utilise.Si nous analysons un ordinateur Windows, cela indiquera que nous analysons effectivement un système d’exploitation Windows, et la même chose avec Linux ou Unix.

Ce programme est open source et multiplateforme, bien que le plus courant soit de l’utiliser dans les systèmes d’exploitation Linux pour effectuer la tâche de pentesting, c’est la première étape pour effectuer une intrusion dans les systèmes et essayer de pirater l’ordinateur correctement, toujours avec éthique pour découvrir d’éventuelles vulnérabilités. Ce logiciel dispose d’un grand nombre d’options avancées, et dispose également d’une interface graphique optionnelle appelée Zenmap que nous pouvons utiliser rapidement et facilement.

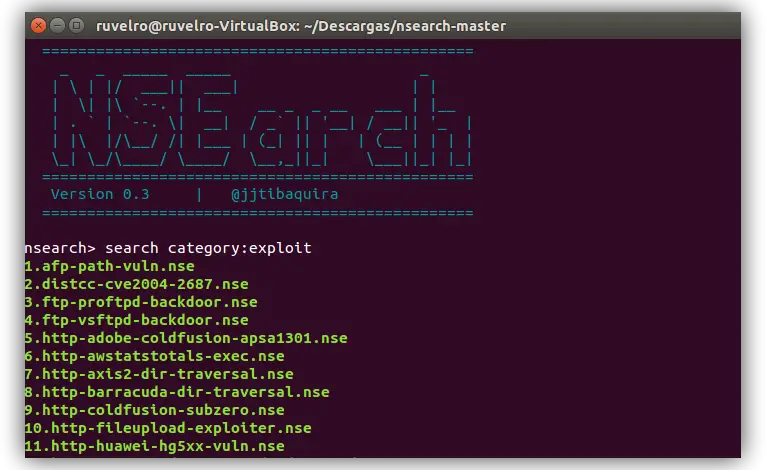

Bien que cet outil soit né comme un scanner de ports, grâce aux scripts NSEqu’il inclut par défaut (et que nous pouvons télécharger à partir d’une multitude de pages Web), il est possible de l’utiliser comme un outil complet pour rechercher des vulnérabilités dans les réseaux et les systèmes. Les scripts NSE utilisent la puissance de Nmap lui-même, mais il est également capable d’exploiter les vulnérabilités connues de certains programmes, il est donc très utile de le mettre à jour fréquemment avec les derniers scripts. NSE et Nmap forment une équipe très puissante pour aider les hackers à effectuer des tests de pente. Certaines des fonctions que nous pouvons effectuer sont d’attaquer les serveurs Samba en testant des centaines d’utilisateurs et de mots de passe, de même avec les serveurs FTP et même les serveurs SSH, et nous pouvons attaquer un grand nombre de services pour exploiter les vulnérabilités. Lorsqu’une vulnérabilité publique survient,

Dans le manuel Nmap suivant, nous expliquons comment le télécharger et comment l’utiliser pour rechercher d’éventuelles vulnérabilités dans un réseau ou un logiciel.

Suite Aircrack-ng

Les réseaux Wi-Fi sont l’un des points les plus faibles des entreprises et c’est donc l’un des aspects dont nous devons le plus prendre soin. À ce stade, Aircrack-ng est sans aucun doute le meilleur outil pour tester la sécurité de tout réseau Wi-Fi à la recherche de toute vulnérabilité possible qui pourrait permettre à tout utilisateur non autorisé d’obtenir le mot de passe de notre réseau. Ce programme est l’un des plus utilisés au monde pour craquer les réseaux WiFi, que ce soit avec le cryptage WEP, WPA et même WPA2. Cependant, il est généralement utilisé avec d’autres programmes pour accélérer la tâche de craquer différents mots de passe.

Aircrack-ng n’est pas vraiment un outil unique, mais il est composé de plusieurs outils spécifiquement dédiés à différentes tâches. Lorsque nous installons Aircrack-ng, tous les outils supplémentaires spécialement conçus pour certaines tâches seront installés. Ci-dessous, vous pouvez voir tous les outils en détail :

- Airmon-ng : il se charge de mettre les cartes réseaux Wi-Fi en mode moniteur, pour permettre la capture de toutes les informations par Airodump-ng.

- Airodump-ng : il est capable de capturer des données et d’exporter toutes les informations, pour traiter plus tard des outils tiers et même d’autres outils de la suite Aircrack-ng.

- Aireplay-ng : cet outil est utilisé pour effectuer des attaques par rejeu, la désauthentification des clients, créer des points d’accès escrocs et d’autres types d’injection de paquets. Un détail important est que la carte Wi-Fi que nous utilisons doit être compatible avec l’injection de paquets, car beaucoup ne le sont pas.

- Aircrack-ng : ce programme est chargé de cracker les clés WEP, WPA et WPA2 des réseaux Wi-Fi, en obtenant toutes les informations obtenues par le reste des programmes de la suite.

Si vous devez effectuer des tests de pente sur les réseaux sans fil Wi-Fi, cette suite est l’une des indispensables pour vous. Si vous êtes intéressé par le test des réseaux sans fil, vous pouvez voir cette master class sur YouTube :

Comme vous pouvez le voir, cela dure plus de 3 heures et cela explique un grand nombre d’attaques qui peuvent être menées, et même comment créer nos propres outils.

Hashcat

Hashcat est un programme qui nous aide à casser toutes sortes de hachages de mots de passe, c’est le meilleur programme pour effectuer des attaques par dictionnaire ou par force brute contre le hachage d’une clé pour essayer de le casser. Hashcat utilise la puissance du CPU et du GPU pour accélérer autant que possible le processus d’obtention de la clé. Bien qu’il ne s’agisse pas d’un programme qui analyse les vulnérabilités, il sera largement utilisé par vous si vous obtenez les différents hachages de mots de passe, nous considérons donc qu’il devrait figurer sur cette liste de programmes fondamentaux.

Ce programme est le couteau suisse des crackers de mots de passe, normalement les mots de passe ne sont pas stockés en texte clair mais le hachage du mot de passe est stocké dans le système. Ce que fait Hashcat, c’est attaquer ce hachage du mot de passe, en essayant de le déchiffrer par différentes méthodes, soit par dictionnaire, soit par force brute. Une caractéristique très importante de Hashcat est qu’il prend en charge tous les hachages que nous avons actuellement et qu’il utilise les principaux serveurs et services qui stockent les mots de passe.

Requin filaire

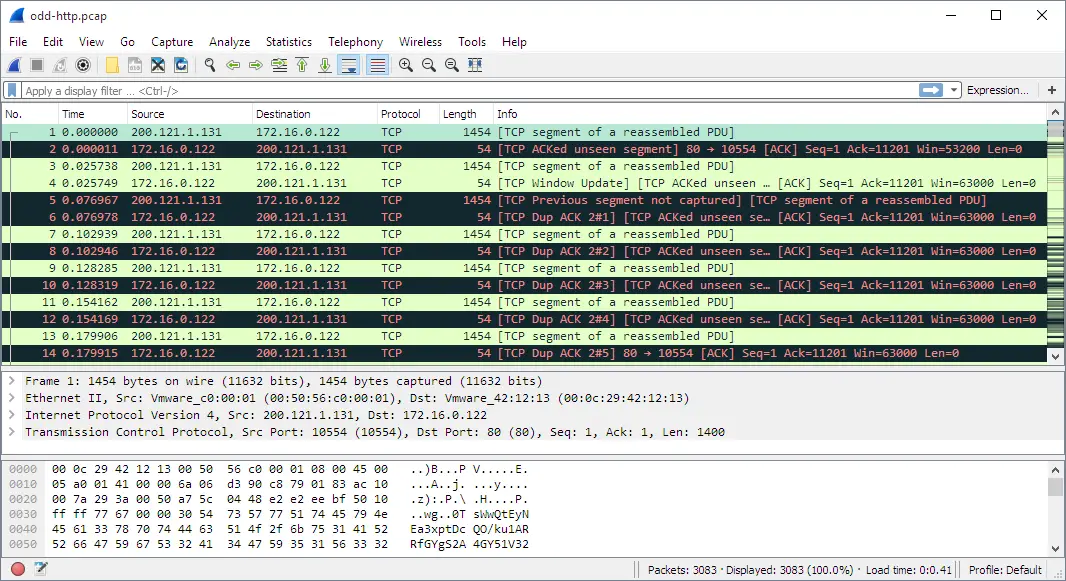

Dans la continuité des audits de réseaux, Wireshark est l’analyseur de paquets et de protocoles par excellence. Cette application est capable d’enregistrer absolument tous les paquets qui transitent par un réseau, de les collecter et de pouvoir les filtrer et les trier de multiples façons pour pouvoir analyser confortablement tout le trafic. Cet outil est également capable de décrypter les paquets envoyés via les principaux protocoles de connexion sécurisée pour pouvoir analyser leur contenu sans problème.

Sans aucun doute, la meilleure application que nous puissions trouver pour analyser n’importe quel réseau et être capable de détecter toute fuite possible de trafic ou de connexions qui tentent d’exploiter une faille de sécurité. Il est compatible avec les systèmes d’exploitation Windows et Linux, en plus, il prend en charge un grand nombre d’extensions que d’autres programmes utilisent lors de la capture de trafic, de cette façon, nous pouvons analyser tout le trafic plus tard.

OpenVAS

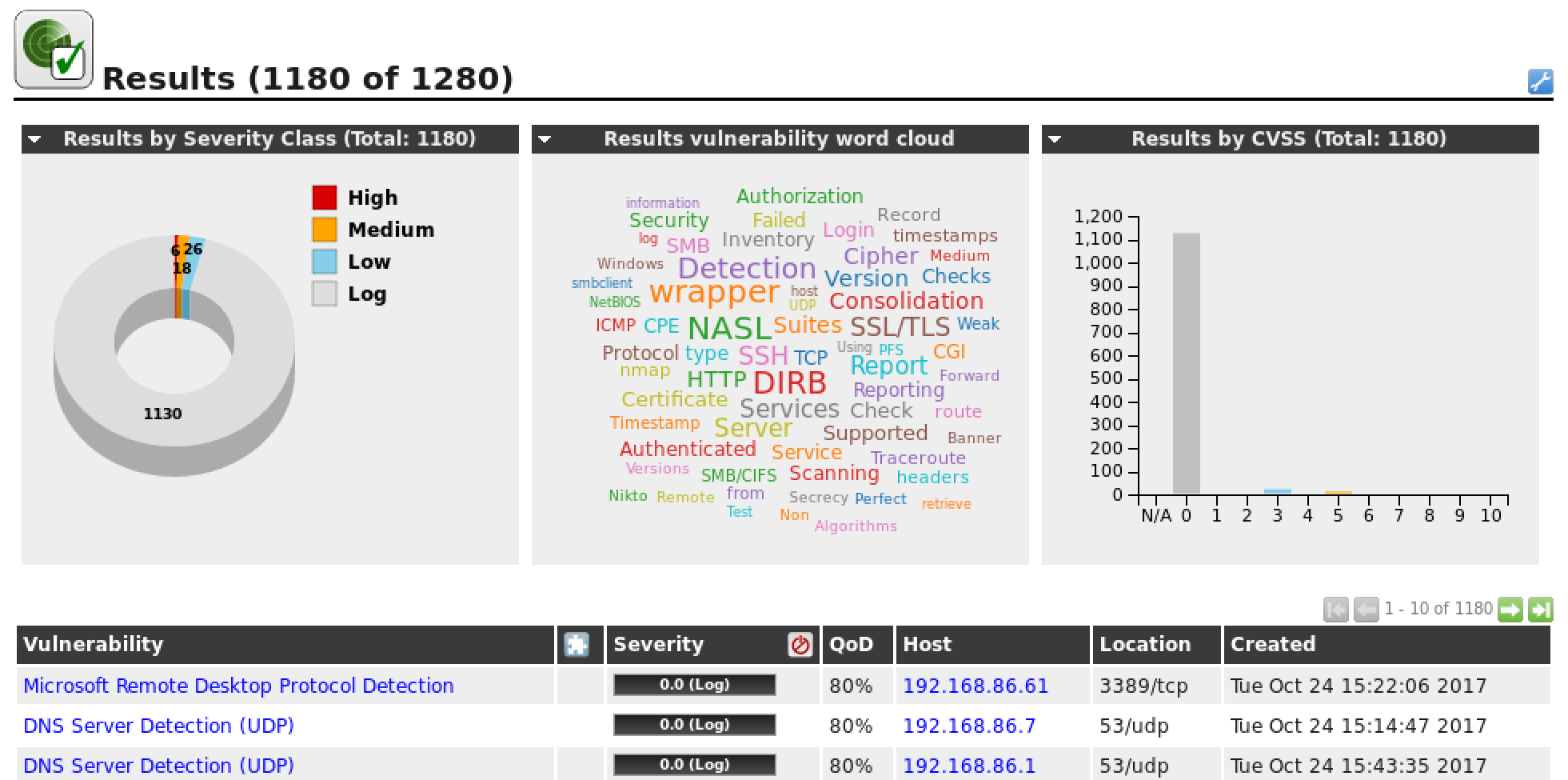

Déjà entrée dans la recherche de vulnérabilités dans les applications et les équipements, l’une des applications les plus complètes que l’on puisse trouver sur le net est OpenVAS . OpenVAS est un scanner de vulnérabilité auquel nous pouvons saisir une adresse IP et commander l’analyse dudit équipement, en collectant des informations sur les services en fonctionnement, les ports ouverts, les échecs de configuration, les éventuelles vulnérabilités connues dans le logiciel de l’équipement ou du serveur, etc.

Ce programme peut être exécuté à la fois depuis un réseau et depuis un serveur externe, simulant ainsi une véritable attaque. Lorsqu’il se termine, il génère un rapport complet avec toutes les faiblesses possibles pouvant constituer un danger pour notre sécurité. De plus, nous pouvons le configurer en mode surveillance continue, établissant des alertes qui sauteront lorsque la moindre panne est détectée.

OpenVAS est un outil entièrement gratuit qui nous permettra d’effectuer un grand nombre de tests de vulnérabilité contre des serveurs Web. De plus, il dispose d’une grande communauté pour le soutenir et incorporer de nouvelles fonctionnalités pour tirer le meilleur parti de son potentiel.

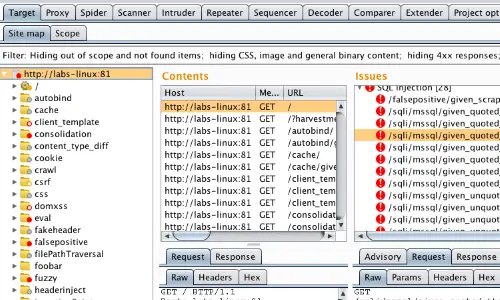

OWASP Zen Attack Proxy ZAP

Le projet OWASP (Open Web Application Security Project) est un projet ouvert à but non lucratif conçu pour améliorer la sécurité des réseaux, des serveurs, des ordinateurs, des applications et des services afin de rendre Internet plus sûr. Zed Attack Proxy , ZAP, est l’un des outils gratuits de ce projet dont le but principal est de surveiller la sécurité des réseaux et des applications Web à la recherche d’une éventuelle défaillance de sécurité, d’une mauvaise configuration et même d’une vulnérabilité inconnue pouvant poser un problème pour le net.

ZAP est un outil vraiment complet, et si vous débutez dans l’audit, il sera assez complexe de le faire fonctionner, mais une fois que vous savez comment cela fonctionne, c’est l’un des meilleurs que vous puissiez avoir dans votre arsenal d’outils. Sur le site officiel de ZAP, ils nous invitent à voir toutes les vidéos de leur outil où ils nous montreront comment il fonctionne et ce qu’il est capable de faire.

Enfin, ZAP dispose d’un magasin d’addons pour augmenter les fonctionnalités par défaut de l’outil, ces add-ons ont été développés par la communauté à l’origine de ce projet.

Nessus

Nessus est un programme d’analyse de vulnérabilité pour tous les systèmes d’exploitation, il se compose d’un démon nessusd qui effectue l’analyse du système d’exploitation cible, et nessus le client qui affiche la progression et rapporte tout ce qu’il trouve dans les différentes analyses. Nessus peut être exécuté à la fois au niveau de la console par des commandes, ou également avec une interface utilisateur graphique. Nessus commence d’abord par effectuer un scan de port, puisque c’est la première chose qui est généralement faite dans un pentesting, Nessus utilise la puissance de Nmap pour cela, bien qu’il dispose également de son propre scanner de port ouvert.

Cet outil vous permet d’exporter les résultats de l’analyse dans différents formats, tels que le texte brut, XML, HTML et LaTeX. De plus, toutes les informations sont enregistrées dans une base de données « connaissance » pour des révisions ultérieures. Actuellement, Nessus a une version gratuite très limitée, et plus tard une version payante beaucoup plus complète avec le soutien de la société derrière elle.

Certaines caractéristiques très importantes de Nessus sont qu’il a très peu de faux positifs, qu’il a une grande couverture des vulnérabilités et qu’il est largement utilisé par l’ensemble du secteur de la sécurité, il est donc mis à jour presque en permanence pour intégrer les dernières technologies et failles de sécurité.

Seccubus

Seccubus est un outil qui utilise d’autres scanners de vulnérabilité et automatise la tâche autant que possible. Aunque este no es un escáner propiamente dicho como los anteriores, esta aplicación une varios de los escáneres más populares del mercado, como Nessus, OpenVAS, NMap, SSLyze, Medusa, SkipFish, OWASP ZAP y SSLlabs y nos permite automatizar todos los análisis de manera que desde esta única aplicación podamos realizar un análisis lo más profundo posible, además de poder programas análisis a intervalos regulares para asegurarnos de que todos los equipos y las redes están siempre correctamente protegidas y, en caso de que algo vaya mal, recibir avisos en tiempo réel.

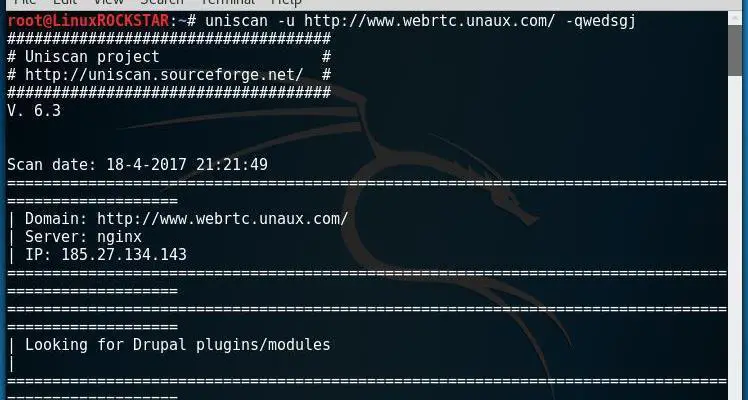

Uniscan

L’une des applications les plus connues dans ce type d’application pour rechercher des vulnérabilités est Uniscan . Les principales caractéristiques de cet outil sont qu’il est l’un des plus simples pour rechercher des vulnérabilités, mais aussi l’un des plus puissants, étant capable de rechercher des failles de sécurité critiques dans les systèmes. Il est capable de localiser les défauts de l’accès aux fichiers locaux à l’exécution de code à distance, et est même capable de télécharger à distance des fichiers sur des systèmes vulnérables. Il vous permet également de suivre votre empreinte digitale et de répertorier les services, fichiers et répertoires de n’importe quel serveur.

C’est l’une des applications de base de nombreuses distributions Linux de piratage éthique, telles que Kali Linux , donc si nous utilisons cette distribution de piratage éthique, nous n’aurons rien à télécharger ou à installer pour l’utiliser.

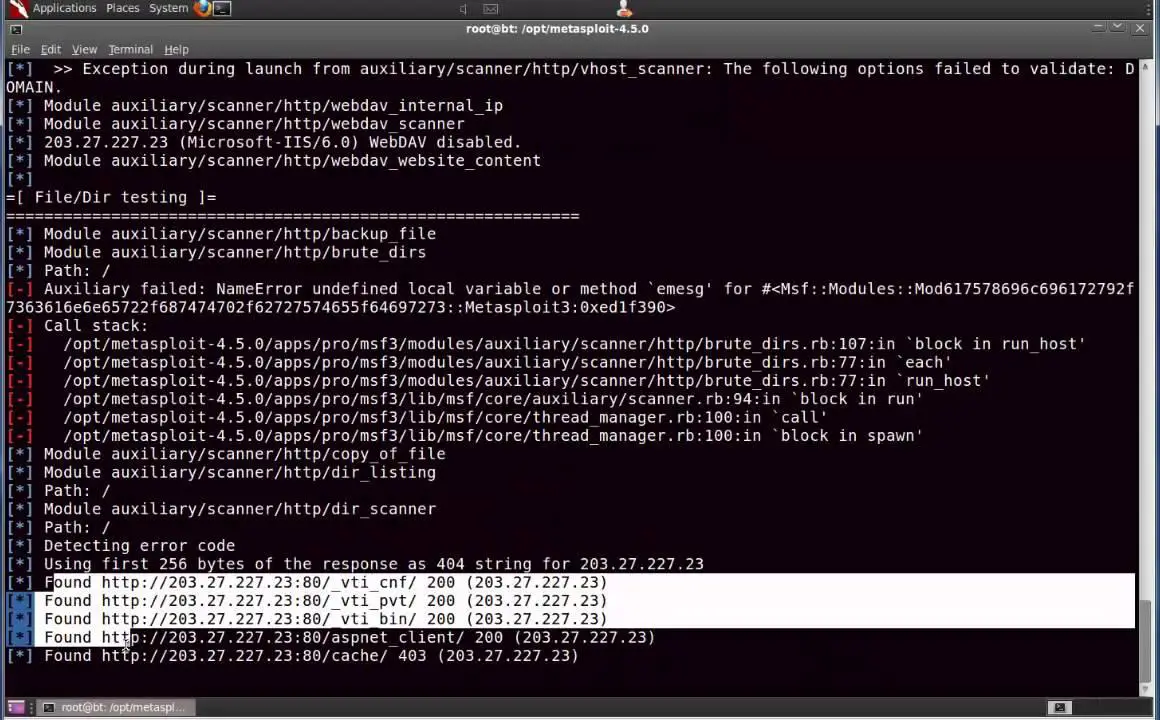

Metasploit

Metasploit est l’un des meilleurs outils open source qui nous permet de localiser et d’exploiter les vulnérabilités de sécurité dans les systèmes et services, cet outil est essentiel pour le pentesting. Le projet le plus populaire est le Metasploit Framework, qui est installé par défaut sur les distributions Linux telles que Kali Linux. Grâce à la puissance de Metasploit, nous pourrons effectuer des tests de pénétration sur les services, applications et autres attaques.

C’est l’un des outils que vous devez avoir dans votre arsenal d’outils pour effectuer des tests de pente, il est complété par le reste des outils dont nous avons parlé précédemment. Metasploit a une grande communauté derrière lui, et des outils basés sur celui-ci ont été conçus pour faciliter grandement toutes les tâches en les automatisant.

WMAP

WMAP est un scanner de vulnérabilités conçu comme un module pour Metasploit. Ce scanner de vulnérabilité est pratiquement le même qu’Uniscan, puisqu’il possède les mêmes tests et fournit des informations plus ou moins similaires.

Un détail important est que son utilisation est plus compliquée puisqu’elle doit être lancée directement depuis Metasploit, donc si nous utilisons régulièrement cet outil, alors cette extension sera formidable pour compléter son fonctionnement.

Suite Burp

Burp Suite est une autre alternative pour auditer la sécurité des systèmes, des sites Web et des réseaux à la recherche de vulnérabilités . C’est l’un des outils les plus complets que l’on puisse trouver dans ce type de logiciel, bien qu’il soit conçu pour devenir un outil commercial.

Nous avons une version gratuite qui est très limitée, puis nous avons des versions payantes qui débloquent le reste des options de configuration avancées. Bien qu’il existe cette version de «Community Edition» qui est gratuite, la vérité est que cette version gratuite manque de fonctions et de fonctionnalités intéressantes, telles que la possibilité de lancer des scanners manuels.

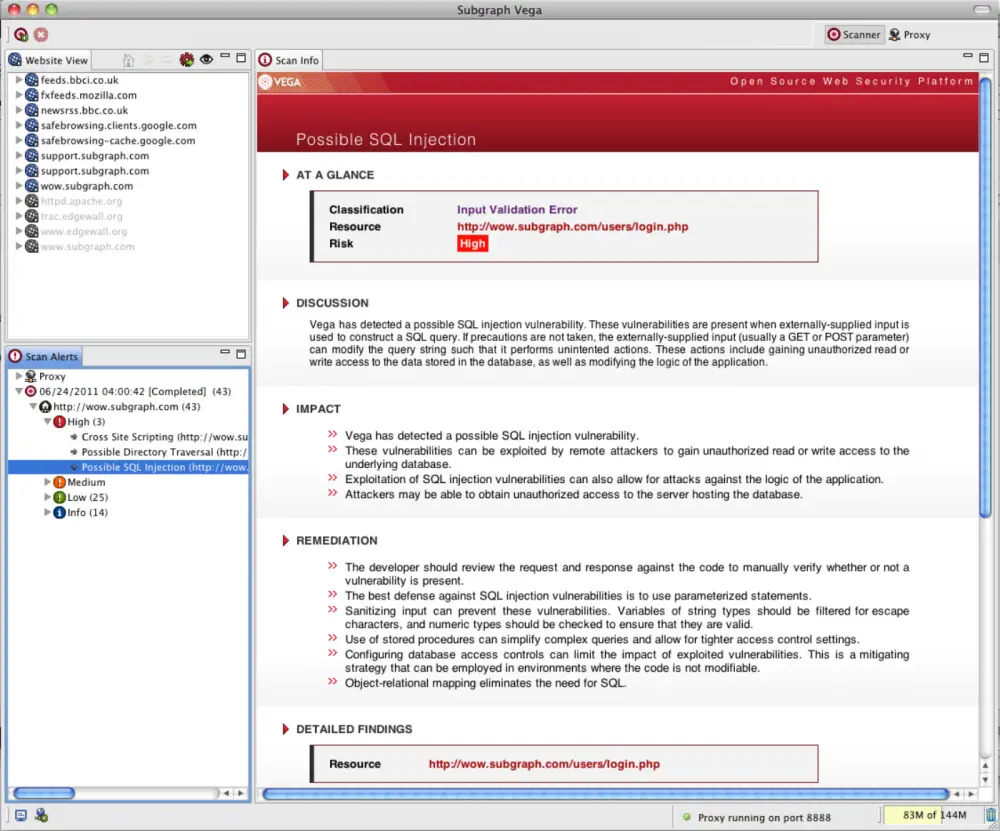

Véga

Vega est l’alternative parfaite à Burp Suite, mais développé entièrement gratuit et open source. Cet outil peut être utilisé comme proxy gratuit et, en plus, il dispose d’un moteur pour rechercher des vulnérabilités dans n’importe quel système ou réseau, ainsi que d’autres failles de sécurité.

La principale force de Vega est qu’il s’agit d’un outil très flexible, capable de trouver une version pour Linux, macOS et Windows, bien que pour ce dernier système, nous ne le trouverons qu’avec une interface graphique, GUI. Cet outil est l’un des outils fondamentaux pour tester et analyser les vulnérabilités Web.

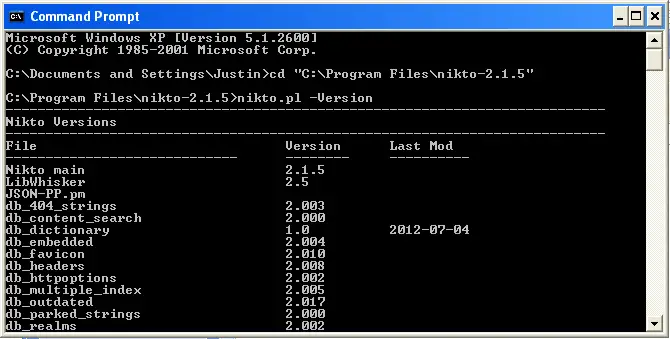

Nikto

Les utilisateurs avancés qui veulent un outil puissant, et qui renvoie des résultats très exhaustifs pour voir en détail tout ce que possède le réseau et/ou le système cible, se tournent vers Nikto.

Cet outil est entièrement gratuit et est écrit en Perl, son fonctionnement est très similaire à celui des autres outils vus précédemment, mais la principale différence est qu’il renvoie des résultats beaucoup plus détaillés, ce qui est apprécié à la fois par les utilisateurs les plus avancés et les utilisateurs. initié, car il vous permettra d’apprendre rapidement tout ce qu’il signale et d’en savoir plus sur les vulnérabilités.

Comme vous l’avez vu, nous avons un très grand nombre de programmes pour effectuer des analyses de vulnérabilité sur nos réseaux, équipements, services Web et autres services qui intègrent les serveurs. Selon ce que nous faisons, nous devrons utiliser un scanner ou un autre.