Qu’est-ce que le piratage DNS et comment pouvons-nous l’éviter ?

Aujourd’hui, tout le monde sait ce qu’est Internet et comment naviguer sur les sites Web. Ce que de nombreux utilisateurs ne savent pas, c’est que lorsque nous entrons une adresse Web, les serveurs DNS sont chargés de traduire ce nom de domaine en adresse IP. Dans RedesZone, nous avons plusieurs articles très intéressants sur son fonctionnement, mais aujourd’hui, nous voulons parler de l’une des attaques les plus fréquentes, connue sous le nom de piratage DNS.

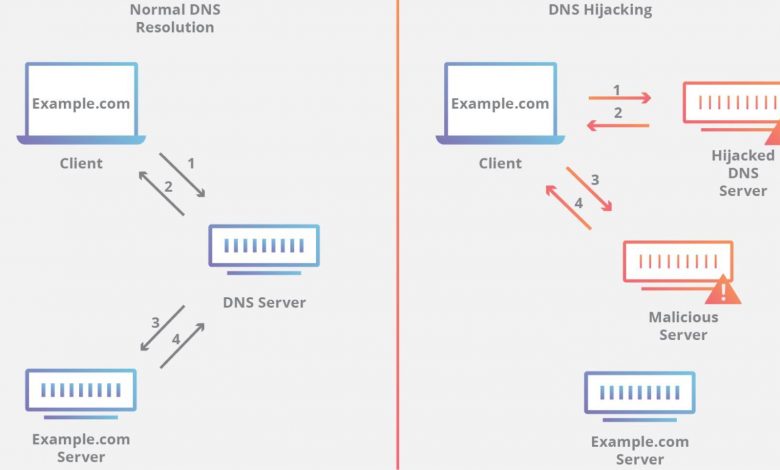

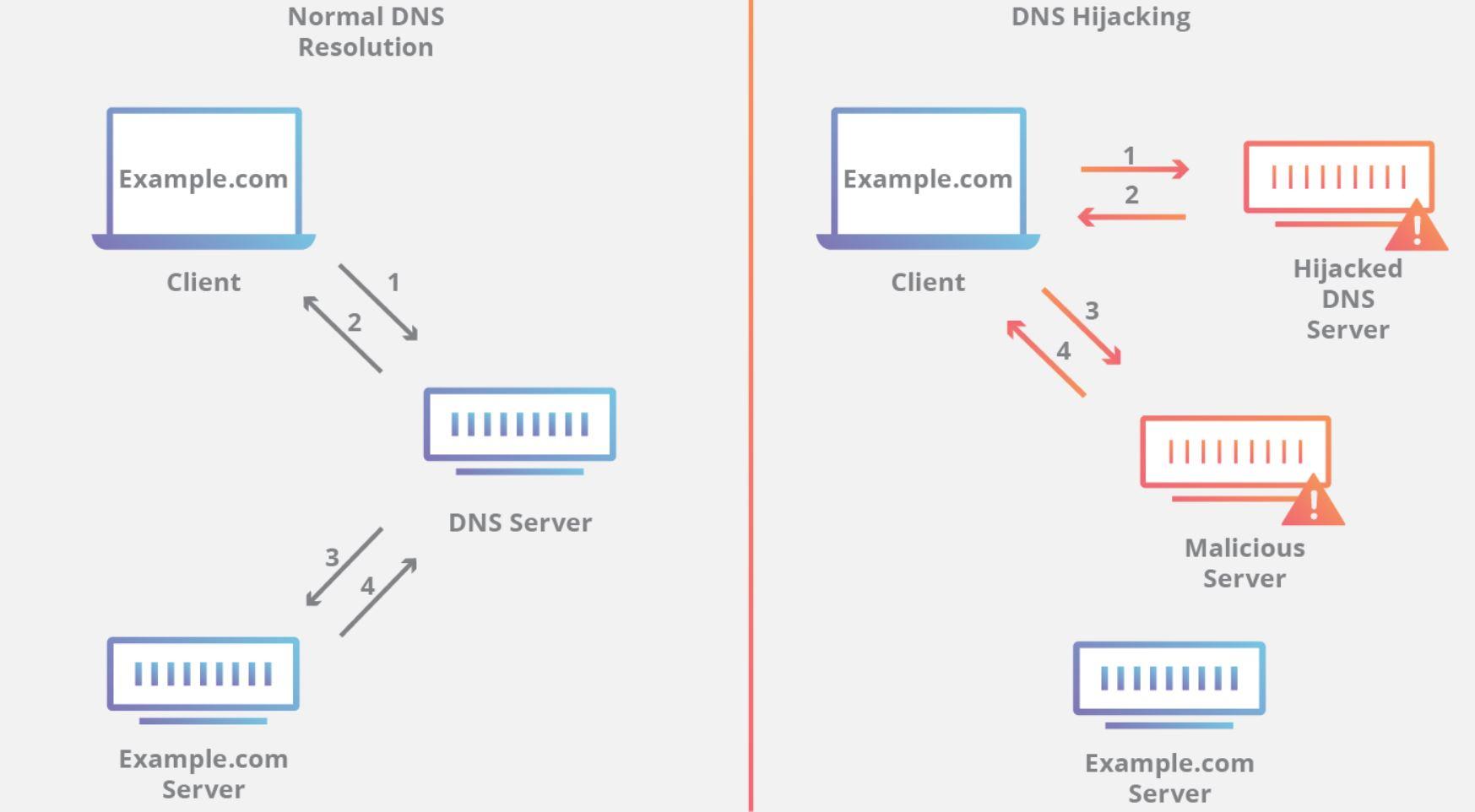

Comme nous l’avons évoqué dans plusieurs articles, le système DNS (Domain Name System) fonctionne en traduisant les noms DNS en adresses IP. C’est-à-dire que l’utilisateur écrit l’adresse du site Web auquel il souhaite accéder et le serveur DNS se charge de la convertir en adresse IP. Lorsque nous ouvrons une page Web et écrivons le site Web auquel nous voulons accéder dans la barre d’adresse, nous entrons un nom de domaine dans le navigateur. Le navigateur, à moins qu’il ne l’ait dans le cache pour avoir accédé à ce site Web auparavant, ne saura pas quelle est l’adresse IP du site Web demandé et enverra alors une demande d’informations aux serveurs DNS.

C’est à ce moment qu’intervient le piratage DNS, qui consiste en la résolution de la demande d’informations de notre navigateur, est résolue par un serveur DNS contrôlé par des cybercriminels. Cette attaque est généralement menée en conjonction avec le populaire ARP Spoofing, pour rediriger tout le trafic vers l’ordinateur de l’attaquant et «écouter» et manipuler toutes les informations qui y transitent.

Nous devons être clairs sur le moment le plus critique, et c’est lorsque nous entrons une adresse Web dans la barre d’adresse de notre navigateur préféré, car il fera alors la demande d’informations aux serveurs DNS. Cette requête DNS n’est à aucun moment cryptée, et peut être interceptée et modifiée à la volée, pour rediriger notre requête web vers l’adresse IP qu’ils souhaitent.

Pour cette raison, des protocoles sont nés pour assurer la sécurité des requêtes DNS et de leurs réponses, tels que DNS sur TLS et également DNS sur HTTPS. Dans RedesZone, nous avons une liste complète des meilleurs serveurs DNS DoT et DoH que nous pouvons configurer sur nos ordinateurs.

Piratage de routeur

Mais le problème ne s’arrête pas là, puisqu’une autre méthode également utilisée consiste à détourner notre routeur. N’oubliez pas que notre navigateur Web, lors de la recherche d’informations sur la demande de site Web, recherche d’abord son cache, puis le fichier hosts, et enfin transmet la requête aux serveurs DNS indiqués par l’utilisateur ou le routeur en mode DHCP. Cela peut surtout se produire dans les routeurs où les utilisateurs laissent les données d’accès par défaut ou dans les routeurs des FAI.

Une fois qu’un cybercriminel a réussi à accéder à notre routeur, il suffit de changer la configuration des serveurs DNS présents dans la configuration du routeur, et cela affectera tous les ordinateurs qui se connectent au routeur en utilisant le protocole DHCP.

Une fois cela fait, ce qui se passera, c’est que toute recherche sur le Web, pour tout ordinateur de notre réseau qui utilise le serveur DHCP du routeur, sera redirigée vers des serveurs DNS contrôlés par des cybercriminels.

Enlèvement de notre équipe

Si vous pensiez qu’ils ne pouvaient plus vous tromper avec les serveurs DNS, un autre type d’attaque très courant consiste à pirater l’ordinateur de l’utilisateur. Cela consiste à infecter l’ordinateur de l’utilisateur en injectant des chevaux de Troie spécifiques qui accèdent à la configuration DNS de l’ordinateur et modifient sa configuration, provoquant la redirection de toute requête du navigateur vers l’endroit où le cybercriminel le souhaite.

La détection de cela serait très simple, puisqu’il suffirait d’entrer dans la configuration réseau de Windows (vous pouvez entrer en exécutant la commande ncpa.cpl dans le bouton exécuter du menu démarrer) et voir de quels serveurs DNS nous disposons.

Rogue Hijack DNS

Un autre type d’attaque plus compliqué est Rogue Hijack DNS. Dans ce cas, cette attaque n’attaque jamais directement l’utilisateur, mais le pirate attaque directement et détourne le serveur DNS. C’est vraiment très dangereux, car tout utilisateur qui utilise le serveur DNS infecté sera en danger, et le pire de tout est qu’il ne pourra en aucun cas le savoir.

Heureusement, lorsque cela se produit, le cybercriminel recherche des requêtes très spécifiques qui atteignent le serveur DNS. Nous devons également garder à l’esprit qu’il est très difficile de réussir une attaque et un détournement d’un serveur DNS, comme ceux de Google ou Cloudflare, car ils respectent des normes et des protocoles de sécurité très élevés.

Dans le pire des cas, si un cybercriminel prenait le contrôle d’un serveur DNS, des millions d’utilisateurs seraient alors en danger.

Les dangers des DNS infectés

Après avoir vu toutes les manières d’infecter un système DNS, il est temps de parler des dangers que cela peut entraîner. Un exemple très simple serait que l’adresse IP vers laquelle le cybercriminel nous redirige, nous mène à un site Web qui infecte notre ordinateur avec un virus, un code malveillant ou un cheval de Troie. Mais en réalité, et pour que vous soyez beaucoup plus calme, de nos jours ce type d’attaque n’est plus utilisé, mais plutôt le phishing ou le pharming est davantage utilisé. Mais cela ne veut pas dire qu’il n’est pas très important que vous sachiez comment ils fonctionnent et comment cela peut vous affecter au cas où un jour ce type d’attaque redeviendrait à la mode chez les pirates.

- Phishing : nous devons savoir que le phishing consiste en une réplique exacte du site Web auquel nous voulons accéder, et, normalement, ce sont des sites Web tels que des banques, que ce qui intéresse les criminels, c’est que nous saisissions les identifiants d’accès, pour pouvoir le voler. Cela se produit avec tout site Web qui nous demande des informations d’identification. Nous devons savoir qu’une fois les informations d’identification saisies, le criminel les obtiendra automatiquement et le site Web nous redirigera ensuite vers le site Web authentique où il nous demandera à nouveau les informations d’identification, et l’utilisateur pensera qu’il s’agit d’une défaillance du site Web. , et reviendra pour entrer les informations d’identification et vous aurez un bon accès sans que l’utilisateur soupçonne qu’il a été victime d’une attaque de phishing.

Nous devons savoir qu’une attaque de phishing peut se produire sans que le DNS soit infecté. Cela se produit généralement, notamment en cliquant sur des liens dans de faux e-mails. Un moyen simple de le détecter est de regarder quel site Web nous regardons réellement dans la barre d’adresse. Cependant, si le domaine auquel nous voulons accéder a effectivement été piraté, il sera presque impossible de le détecter.

- Pharming : il faut savoir que le pharming consiste à rediriger la demande de l’internaute vers un site plein d’annonces. Cela n’affecte pas directement l’utilisateur, mais cela peut être très ennuyeux. En revanche, pour le criminel, c’est idéal, car grâce à ces publicités à chaque visite ils gagnent de l’argent, et c’est un moyen très simple pour eux de gagner beaucoup d’argent grâce à la redirection des requêtes DNS vers le site complet d’annonces.

Comme on peut le voir, cette dernière méthode serait la moins dangereuse pour l’utilisateur, car la seule chose qui l’affectera sera qu’il verra de nombreuses publicités, mais, heureusement, il ne volera aucune donnée.

Un autre type de piratage DNS qui pourrait être envisagé serait celui que certains gouvernements de certains pays font à leurs citoyens, bloquant l’accès à des sites Web que le gouvernement lui-même ne considère pas comme aptes à être visités par ses citoyens. Dans ce cas, lorsqu’un citoyen essaie d’accéder à un site Web censuré, il est généralement averti du blocage, il y a donc des utilisateurs qui ne considèrent pas cela comme un «piratage DNS».

FAI

Un autre type de piratage DNS est celui qui se produit lorsqu’un utilisateur essaie d’accéder à un site Web et qu’il ne se charge pas, affichant un message d’erreur. Cela se produit généralement dans les pays où le piratage est principalement persécuté, et ces types de sites Web sont généralement bloqués par des décisions de justice.

L’avis qui apparaît normalement est le même que lorsque nous essayons d’accéder à un site Web et que nous commettons une erreur dans l’adresse Web et que le Web ne nous charge pas. Pour éviter cela, il existe des méthodes pour contourner les blocages DNS, comme l’utilisation d’un VPN ou simplement la modification des adresses DNS que nous utilisons. Dans cet article, nous expliquons la meilleure politique DNS sans enregistrement que vous pouvez utiliser.

Comment pouvons-nous nous protéger

Vous vous demandez sûrement comment vous protéger contre ces types d’attaques de piratage DNS. Les manières de manipuler les requêtes DNS étant si différentes, nous devons prendre une série de précautions que nous verrons ci-dessous, pour atténuer autant que possible les différentes attaques.

- Changer les données d’accès au routeur : la première chose que nous devons faire est de changer à la fois le nom d’utilisateur et le mot de passe pour accéder à notre routeur, si le routeur ne nous permet pas de changer d’utilisateur et qu’il doit être «admin», alors ne changez que le le mot de passe. Avant tout, nous devons utiliser des mots de passe forts.

- Mise à jour du firmware du routeur : il est inutile de modifier les données d’accès au routeur, s’il s’avère plus tard que nous avons le routeur sans mise à jour, et donc sans résoudre les différents problèmes de sécurité qui sont résolus avec la mise à jour du firmware du routeur.

- Avoir un bon antivirus : concernant notre équipement informatique, il est très important d’être protégé, et pour cette raison il est très important d’avoir un bon antivirus installé sur notre ordinateur, qui analyse les fichiers et notre activité sur internet et sur notre réseau .

- Avoir un pare-feu : un autre point très important est d’avoir un pare-feu installé et activé sur nos équipements qui surveille les connexions entrantes et sortantes de nos équipements.

- Utilisez des protocoles DNS sécurisés tels que DNS sur TLS ou DNS sur HTTPS, où toutes les demandes et réponses seront envoyées cryptées de bout en bout.

- Utiliser un VPN : si nous voulons plus de sécurité, nous vous recommandons d’utiliser un VPN pour vos connexions, afin que tout le trafic soit crypté depuis la source (nous) jusqu’au serveur VPN où nous nous sommes connectés. Ceci est particulièrement important si vous vous connectez à Internet depuis des lieux publics, tels que des aéroports, des cafés, des restaurants, etc. Grâce à ce système, on évitera surtout les attaques de Man in the Middle.

Après avoir vu les différents moyens qui existent pour détourner nos DNS, et voir les solutions possibles pour se protéger, nous ne pouvons que vous conseiller que le meilleur moyen de se protéger est de ne pas cliquer sur des liens étranges, et, surtout, de savoir sur quels sites nous entrons. Enfin, essayez toujours de parcourir les sites Web qui utilisent le protocole HTTPS, car toutes les connexions seront cryptées de bout en bout.