Qu’est-ce qu’un Honeypot et à quoi sert-il ?

La sécurité dans les entreprises est aujourd’hui essentielle, de nombreux responsables de la sécurité installent différents Honeypots dans les systèmes pour pouvoir détecter comment les cybercriminels les attaquent, pour prendre les mesures nécessaires afin que le système réel ne soit pas affecté par ces attaques. Aujourd’hui, dans RedesZone, nous allons parler en détail de ce que sont les Honeypots et de leur fonctionnement, un outil fondamental pour assurer la sécurité de votre réseau.

Qu’est-ce qu’un pot de miel ?

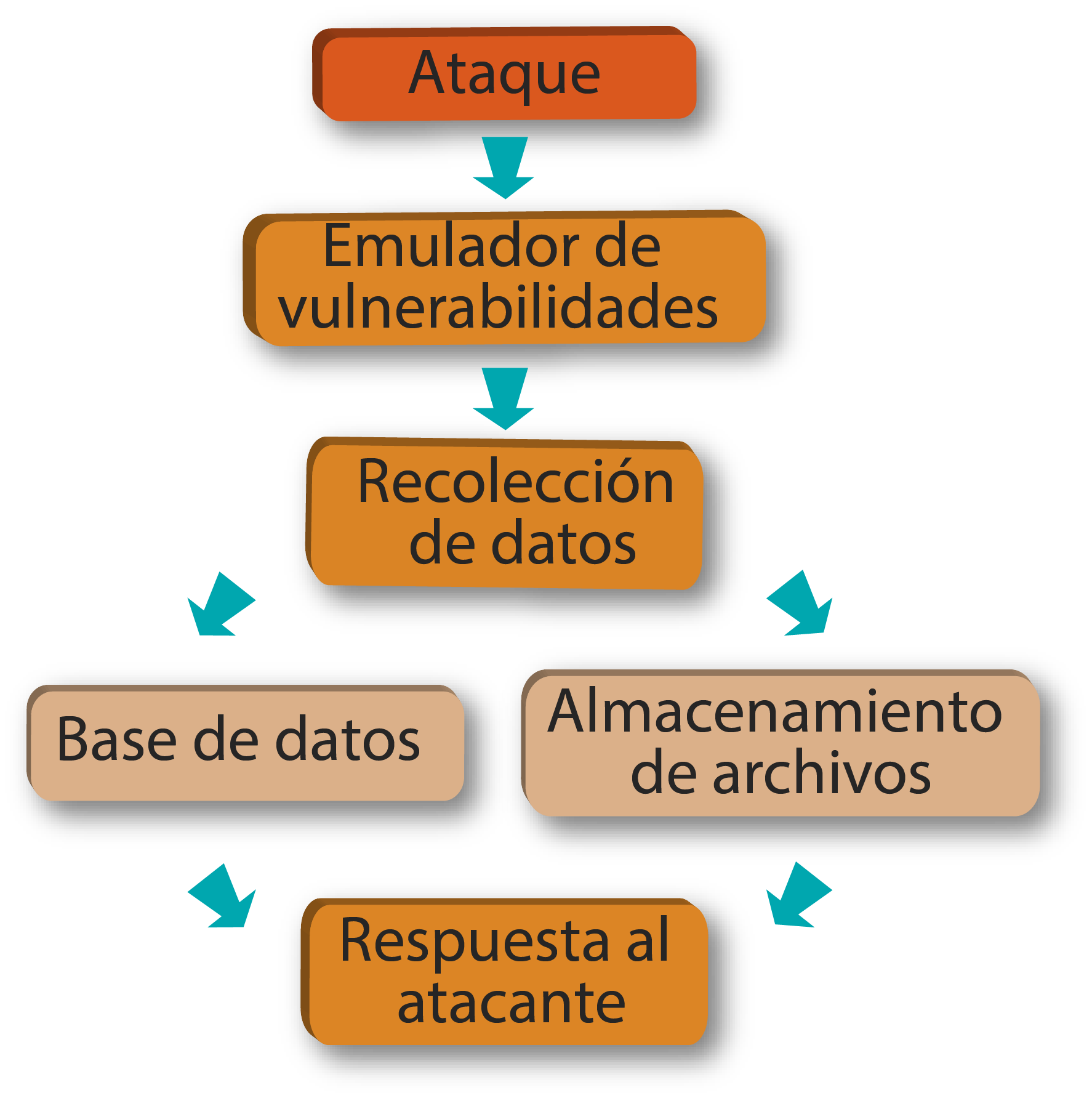

Nous devons être clairs sur le fait qu’un Honeypot, mieux connu sous le nom de «système de triche» ou «leurre», est situé sur un réseau ou un système informatique de sorte que son objectif est d’empêcher une éventuelle attaque sur le système informatique. La fonction principale de cet outil est de détecter et d’obtenir des informations sur l’attaque informatique et, surtout, d’où elle vient, pour prendre ultérieurement les mesures de sécurité nécessaires. Actuellement, les pots de miel sont vraiment puissants, et ils nous permettent de « simuler » le comportement réel d’un système, faisant croire aux cyber-attaquants qu’ils sont entrés dans un système réel, et qu’il est facile d’en prendre le contrôle. Cependant, ils seront dans un système isolé où nous pouvons voir exactement ce qu’ils font et quelles vulnérabilités ils essaient d’exploiter.

Les outils Honeypot peuvent être conçus et programmés avec des objectifs différents et multiples, que nous verrons ci-dessous :

- Alerte : peut être conçue et programmée dans le but de détecter, mais sans aucune action supplémentaire.

- Obtenir des informations : il peut être conçu et programmé dans le but d’obtenir des informations sur l’attaque qu’il détecte, mais sans autre action.

- Ralentir : peut être conçu et programmé dans le but de ralentir l’attaque qu’il détecte, mais sans autre action.

- Combinaison : il peut être conçu et programmé dans le but d’alerter, d’obtenir des informations et de ralentir l’attaque qu’il détecte.

Comme vous pouvez le voir, nous pouvons configurer différents scénarios avec un Honeypot afin qu’ils agissent de différentes manières en tant que mesure de sécurité. Nous pouvons disposer d’un Honeypot uniquement pour recueillir des informations et, plus tard, enquêter sur l’attaque, voire la ralentir afin que nous ayons le temps de prendre les mesures nécessaires sans affecter d’autres équipements ou systèmes informatiques.

Grâce aux outils Honeypot, vous pouvez découvrir de nouvelles formes d’attaque inconnues jusqu’à présent, mais, en plus, vous pouvez également découvrir des vulnérabilités typiques de notre réseau et, par conséquent, mettre des solutions et concevoir des stratégies de protection plus efficaces. Nous devons être clairs sur le fait que nous pouvons avoir plusieurs Honeypots installés dans notre réseau et que, en plus, ils communiquent entre eux. Cette dernière technique est connue sous le nom de réseau Honeynet.

Comme il est logique, pour qu’un réseau Honeynet fonctionne, notre système réseau doit être configuré de manière à ce que toute attaque externe qui pénètre dans notre réseau, la première chose trouvée soit le système Honeypot que nous voulons, et les attaques se concentrent sur eux. . Nous devons être clairs sur le fait que les systèmes Honeypot ont également leurs inconvénients, leurs défaillances et leurs vulnérabilités, comme tout système informatique et qu’il ne peut détecter que les attaques menées contre les Honeypot eux-mêmes, c’est-à-dire que cet outil est utile pour détecter et enregistrer les données de les attaques qu’ils subissent, mais cela ne l’arrêtera jamais.

Types de pots de miel

Il existe deux types différents de Honeypot et ils sont classés comme suit :

- Pot de miel de production : ce sont les systèmes que les entreprises utilisent pour enquêter sur les raisons pour lesquelles elles reçoivent des cyberattaques de la part de cybercriminels. Le but est de découvrir pourquoi ils ont remarqué cette entreprise et d’essayer de détourner ou d’atténuer le risque de telles attaques sur votre réseau interne.

- Research Honeypot : Ces systèmes sont utilisés par des organisations à but non lucratif et des établissements d’enseignement, où le seul objectif qu’ils poursuivent est d’enquêter sur les motifs et les moyens utilisés par les cybercriminels pour attaquer. La différence est que ces types de systèmes ne sont utilisés que pour comprendre les motivations et, dans une certaine mesure, la psychologie de l’attaquant.

Comment implémenter Honeypot

Si nous voulons implémenter un Honeypot dans l’infrastructure de notre entreprise, nous pouvons recourir à deux solutions principales, un système physique ou un système virtuel :

- Pot de miel physique : le pot de miel physique, consiste à incorporer un ordinateur dédié à cette fonction, qui serait intégré à notre réseau, avec sa propre adresse IP.

- Pot de miel virtuel : Le pot de miel virtuel est un système virtualisé au sein d’un ordinateur physique qui, grâce à un logiciel de virtualisation, reçoit les ressources comme s’il s’agissait d’un ordinateur physique.

Une fois que nous saurons clairement ce qu’est un Honeypot, comment ils sont implémentés et quels types existent, nous allons approfondir la façon dont les Honeypots sont classés :

Classification du pot de miel

Rappelons-nous que l’objectif principal d’un Honeypot est de faire croire à l’intrus qu’il s’agit d’un ordinateur très précieux à infecter et, par conséquent, sa fonction principale est de passer inaperçu pendant qu’il fonctionne. En effet, plus il réussira à tromper l’intrus, plus nous aurons d’informations sur son origine, quels sont ses objectifs et, surtout, comment il agit.

Lors de la classification des Honeypots, l’une des données les plus importantes comme nous l’avons vu ci-dessus est le degré d’interaction avec l’intrus comme nous l’avons vu précédemment. Cela s’applique à la fois au serveur et au client, c’est-à-dire que nous pouvons les différencier en tant que pot de miel à interaction faible ou élevée.

Pots de miel à faible interaction

Faible interaction Les pots de miel n’ont pratiquement aucune interaction et leur fonctionnalité se limite à imiter des applications ou d’autres systèmes ou équipements sur le réseau. Nous devons être clairs sur le fait que les fonctions ou services simulés par le Honeypot ne seront simulés que pour faire attaquer l’attaquant infiltré et ainsi obtenir toutes les informations possibles.

Pots de miel à haute interaction

Les pots de miel à interaction élevée sont normalement des ordinateurs avec de vrais systèmes qui ont les mêmes services que de vrais serveurs. C’est-à-dire qu’il s’agit d’ordinateurs dotés de systèmes réels qui fonctionnent sur un réseau réel, tel que n’importe quel serveur physique. Pour cette raison, un Honeypot à forte interaction doit être parfaitement protégé, sinon l’attaquant pourrait s’infiltrer dans notre réseau local et attaquer d’autres serveurs ou ordinateurs de notre réseau.

Pots de miel côté serveur à faible interaction

Les pots de miel à faible interaction côté serveur sont, en règle générale, une application qui imite les serveurs de réseau. La limitation offerte par cette option est que les possibilités d’interaction sont très limitées, c’est-à-dire que les informations qui seront obtenues sur l’attaque ou les attaquants seront rares. De plus, il est à noter que les cybercriminels découvrent généralement ce type de Honeypot très rapidement, ce qui rend son implantation n’en vaut pas la peine. Habituellement, seul ce type de Honeypot est utilisé pour détecter les attaques de logiciels malveillants automatisées.

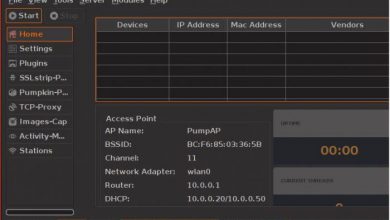

Si vous êtes intéressé à essayer ce type de Honeypot, vous pouvez essayer Honeyd, qui est une solution open source bien connue qui nous permet de créer un Honeypot à faible interaction côté serveur. Honeyd est un logiciel libre avec une licence GPL, il va nous permettre de créer différents hôtes virtuels dans notre réseau local. Ceux-ci peuvent être configurés pour simuler un équipement informatique complet utilisant le protocole TCP/IP. Vous devez être clair que, étant un Honeypot à faible interaction, il n’est pas capable de simuler toutes les fonctions d’un appareil physique authentique. Si vous êtes intéressé à l’essayer, vous pouvez le faire à partir du lien suivant .

Pots de miel à faible interaction côté client

Les Honeypots à faible interaction côté client, également appelés «Honeyclients», sont des programmes qui nous permettent d’émuler différents navigateurs. Ce sont des navigateurs entièrement fonctionnels, mais ils enregistrent des attaques malveillantes lorsqu’ils sont reçus. Étant des navigateurs Web simulés, ils n’offrent aucun problème pour l’utilisateur.

Les pots de miel open source à faible interaction côté client les plus connus sont :

- HoneyC : avec HoneyC, les utilisateurs pourront identifier les serveurs dangereux sur Internet. HoneyC est un client émulé qui analyse les réponses du serveur du site Web sur lequel nous cherchons, pour voir s’il y a du contenu qui peut être nuisible. Le logiciel HoneyC est composé de deux composants, qui sont :

- Visor Engine : il est responsable de l’interaction avec le serveur Web, et ce qu’il fait est d’émuler différents types de navigateurs Web pour voir comment ils réagissent avec le site Web.

- Moteur d’ analyse : sa fonction est d’analyser l’interaction du serveur Web avec le navigateur et de voir si quelque chose de dangereux s’est produit.

- Monkey-Spider : avec Monkey-Spider, nous pourrons suivre les sites Web à la recherche de tout code malveillant pouvant nuire à notre ordinateur ou à notre navigateur Web.

- PhoneyC : avec PhoneyC nous pourrons imiter différents navigateurs web pour voir comment ils réagissent, et ainsi analyser leur interaction avec différents sites web. Le principal avantage de ce Honeyclient est qu’il a la capacité de traiter des langages de programmation tels que Javascript et VBScript et prend en charge des fonctions pour convertir des programmes complexes en programmes simples, pour trouver plus facilement du code nuisible.

Pots de miel à haute interaction côté serveur

Les pots de miel côté serveur à interaction élevée sont généralement des serveurs riches en fonctionnalités qui sont créés pour détourner l’attention des autres systèmes critiques.

La différence entre les pots de miel à faible interaction et les pots de miel à interaction élevée réside dans le fait que les pots de miel à faible interaction sont conçus pour identifier et analyser automatiquement les attaques qu’ils reçoivent. Les pots de miel à forte interaction doivent recevoir des attaques qui vous parviennent manuellement.

Nous devons être clairs sur le fait que les pots de miel côté serveur sont parfaits pour les attaques avec un niveau d’interaction élevé. Cela est dû au fait que, pour créer et superviser le fonctionnement d’un Honeypot de ces caractéristiques, un effort humain important est nécessaire en raison de l’utilisation de serveurs réels et, par conséquent, le risque qu’un attaquant puisse s’infiltrer est très élevé.

Logiciel de surveillance

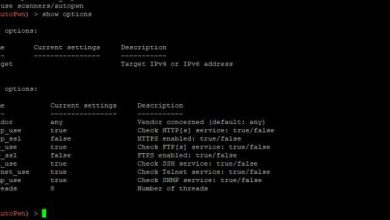

Les programmes suivants peuvent être utilisés pour assister les informaticiens chargés de surveiller les interactions des Honeypots hautement interactifs :

- Sebek : c’est un outil dont la fonction est de collecter des données et qui est utilisé en Honeypot à haute interaction afin de contrôler et de collecter des données sur les attaques qu’il détecte. Sa structure de base est constituée du client qui s’exécute sur le Honeypot et il enregistre les actions des attaques reçues.

- Argus : cet outil est conçu pour un pot de miel à haute interaction, et son fonctionnement consiste en un émulateur matériel QEMU modifié. C’est-à-dire que le logiciel prend en charge différents systèmes d’exploitation qui s’exécutent dans une machine virtuelle. Pour détecter les attaques, vous n’avez besoin d’aucun logiciel de motorisation supplémentaire. Le trafic réseau qui entre par la carte réseau est surveillé et est connu sous le nom de « souillé ». La principale limitation d’Argus est qu’il nécessite un matériel très puissant, car il doit émuler un système d’exploitation complet pour effectuer l’analyse des données, pour cette raison, ce programme est beaucoup plus lent que les autres programmes exécutés sur le même matériel car il nécessite des exigences plus élevées.

Pots de miel à haute interaction côté client

Les pots de miel à forte interaction côté client sont des programmes qui s’exécutent sur de vrais systèmes d’exploitation et qui utilisent des navigateurs Web non virtualisés, c’est-à-dire ceux de l’ordinateur lui-même pour détecter et enregistrer les attaques qu’ils reçoivent.

Les pots de miel à interaction élevée côté client les plus populaires sont :

- Capture-HPC : Cette application Honeypot hautement interactive fonctionne en utilisant une architecture client-serveur. Il consiste en ce qu’un serveur envoie au client les sites Web qu’il doit visiter, et ceux-ci renvoient les résultats de ces sites Web au serveur pour analyse. Vous avez plus d’informations dans le lien suivant .

- mapWOC : cette application logicielle gratuite consiste à exécuter différents navigateurs Web dans une machine virtuelle qui analyse ensuite le trafic Web reçu pour enregistrer et analyser les différentes attaques reçues. MapWoc fonctionne avec un système hôte Debian Squeeze, un KVM pour la virtualisation et un antivirus ClamAV pour rechercher les logiciels malveillants. Vous avez plus d’informations dans le lien suivant .

Conclusion

Comme nous l’avons vu, les Honeypots sont utilisés avec d’autres systèmes tels que IDS (Intrusion Detection Systems) et IPS (Intrusion Prevention Systems), ainsi qu’avec des pare-feu et des antivirus. Ce que les Honeypots nous donnent, c’est la possibilité de savoir comment ils nous attaquent et d’essayer de découvrir qui est l’attaquant. En d’autres termes, les pots de miel sont une fonction de contrôle supplémentaire en matière de sécurité, pour savoir comment agir en cas de réception d’une attaque, puisque nous saurons comment ils agissent grâce à l’étude précédente de l’équipe de sécurité qui est en charge de contrôler ces pots de miel . Actuellement, il existe des entreprises qui conçoivent des Honeypots spécifiques, pour se faire passer pour de vrais ordinateurs et ainsi tromper les attaquants en leur faisant croire qu’ils ont vraiment violé le vrai ordinateur.

Le principal avantage de ces systèmes Honeypot pour les équipes de cybersécurité est qu’ils peuvent obtenir des données très pertinentes sur les attaques reçues, et savoir comment les résoudre ou les atténuer grâce à l’étude précédente. Nous devons être clairs sur le fait que les pots de miel n’ont pas à fournir d’informations utiles, en fait, ils peuvent fournir ce que nous voulons qu’ils fournissent, car il existe des pots de miel qui sont très configurables. Quelle raison y a-t-il de divulguer des informations ? En effet, si l’attaquant détecte qu’il s’agit d’un Honeypot, ce qui est logique, il ne montrera pas ses «armes» pour ne pas être neutralisé. De plus en plus d’entreprises utilisent ce type de solution, et pas seulement dans les grandes multinationales, mais dans toute entreprise de taille moyenne qui valorise la sécurité de ses informations.

Depuis Redes Zone, nous vous recommandons d’essayer les différents types de clients Honeypot dont nous avons parlé ci-dessus, tels que mapWoc, Capture-HPC, Argus, Sebek, PhoneyC, Monkey-Spider et Honey, car la plupart sont des logiciels gratuits. Grâce aux Honeypots, les réseaux d’entreprise et les petites et moyennes entreprises sont plus sécurisés en se préparant aux différentes attaques, en mettant des appâts et en analysant leurs équipements de sécurité au fur et à mesure que l’attaque a été menée par l’attaquant.