Stratégies de phishing les plus courantes sur Facebook, Instagram, LinkedIn et Twitter

Les cybercriminels sont toujours à l’affût pour obtenir nos informations d’identification de compte et réaliser un profit. Leurs cibles ciblent généralement les comptes Microsoft, les comptes de réseaux sociaux et les comptes liés au travail. Aujourd’hui, dans RedesZone, nous allons expliquer les stratégies de phishing les plus courantes sur les réseaux sociaux Facebook, Instagram, LinkedIn et Twitter, afin que vous ne tombiez pas dedans. La première chose que nous allons faire est d’expliquer ce qu’est le Phishing et une série de notions de base, afin que nous ne soyons pas victimes d’une attaque de ce type. Ensuite, nous nous concentrerons sur les plateformes susmentionnées et expliquerons les stratégies utilisées par les cybercriminels.

Qu’est-ce que le Phishing et comment éviter d’en être victime

Une attaque de phishing vise à piller nos identifiants de compte. Tout commence lorsque vous envoyez un message se faisant passer pour une entreprise ou une organisation légitime. Dans ce cas, nous voulons dire qu’ils se présentent comme des messages légitimes provenant de réseaux sociaux tels que Facebook, Twitter, Instagram, etc. alors qu’ils ne le sont pas vraiment.

Ce message que nous recevons contient généralement un lien qui nous dirige vers le site Web d’un cybercriminel ou vers un fichier malveillant. Sans aucun doute, nous nous retrouvons avec un cas d’usurpation d’identité d’une entreprise dans laquelle la victime pensera qu’elle est sur le site officiel. L’objectif d’une attaque de Phishing est que l’utilisateur, lorsqu’il se connecte normalement, finisse par remettre les détails de son compte (nom d’utilisateur + mot de passe) au cybercriminel.

Les stratégies de phishing utilisées par les attaquants peuvent être très variées, mais voici quelques mesures qui peuvent aider à les prévenir :

- Nous ne devons pas nous connecter à partir de liens de courrier électronique.

- Il n’est pas non plus nécessaire d’ouvrir ou de télécharger des pièces jointes.

- Vous devez analyser la grammaire et l’apparence du message. Si vous avez des fautes d’orthographe et que le texte semble avoir été traduit d’autres langues et qu’il est faux, méfiez-vous.

- Vérifiez que le lien a le bon domaine avant de cliquer dessus.

- Protégez votre compte avec l’authentification multifacteur.

- Gardez nos ordinateurs à jour avec les dernières mises à jour logicielles. De plus, des mesures telles que disposer d’un bon logiciel antivirus et antimalware sont fortement recommandées.

Les stratégies de phishing les plus courantes sur Facebook

Facebook est l’un des réseaux sociaux les plus populaires et l’une des principales cibles des pirates informatiques. À chaque fois, nous avons de meilleures méthodes de protection pour protéger nos comptes, mais les attaquants continuent également de travailler pour briser ces barrières de défense. L’ ingénierie sociale est l’ une des stratégies de phishing les plus utilisées par les cybercriminels pour voler des identifiants .

En ce sens, le phishing ciblé gagne en importance . Dans le message que les victimes reçoivent, elles montrent leurs informations privées telles que :

- Prénom et nom.

- L’endroit où ils étudient ou travaillent.

Ces données pour rendre ce message plus crédible, comme vous l’avez peut-être déduit vous-même, elles proviennent de Facebook. Un autre aspect dont nous devons être conscients concerne également les publicités malveillantes . Facebook a mis en place des mesures de sécurité pour empêcher ce type d’action, bien que certaines soient parfois gérées. Grâce à ces fausses publicités, ils peuvent autoriser le téléchargement de malwares ou rediriger vers des sites contrôlés par des attaquants, ils peuvent autoriser le téléchargement de malwares ou nous rediriger vers des pages Web contrôlées par des cybercriminels.

Sans aucun doute, une autre des stratégies de phishing les plus utilisées sur Facebook sont les liens que nous recevons via Facebook Messenger . Ici, nous devons être très attentifs et agir avec prudence, en mesurant très bien nos pas. En ce sens, bien que les attaques de Phishing soient l’une des plus utilisées, il y en a plus. Par exemple, il peut s’agir de liens qui nous dirigent vers des sites Web malveillants avec des logiciels conçus pour infecter nos ordinateurs, ou il peut également s’agir de canulars et de fausses publicités.

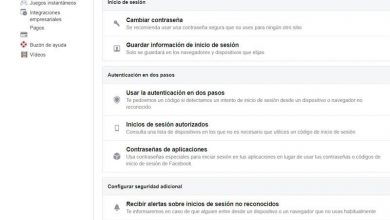

De plus, il faudrait parler du danger des bots ou des faux profils . Grâce à eux, les attaquants pourraient introduire des commentaires dans nos profils ou dans les groupes que nous sommes. Là, ils peuvent utiliser du phishing ou d’autres liens malveillants, les utiliser pour collecter des informations ou nous attaquer d’une manière ou d’une autre. Enfin, une chose que nous recommandons chez RedesZone est d’activer la double authentification sur Facebook.

Stratégies de phishing sur Instagram et un exemple pratique

Instagram est devenu l’un des principaux réseaux sociaux pour de nombreux influenceurs. En fait, certains d’entre eux peuvent vivre confortablement en faisant leurs histoires et leurs publications sur ce réseau social populaire.

Les professionnels comme les débutants peuvent être victimes des stratégies de Phishing des cybercriminels. L’une des ressources les plus utilisées est celle dans laquelle nous recevons une notification indiquant que notre compte a violé le droit d’auteur . Dans le message que nous recevons, en plus, le logo et l’en-tête Instagram apparaissent et, en plus, l’expéditeur a une adresse d’envoi très similaire à l’original.

Un autre point à noter est que l’attaquant offre un court laps de temps pour résoudre le problème. Ils partent généralement 24 heures, bien que dans certains cas, ils donnent un délai de 48 heures. Dans les cas où la stratégie de la vitesse est jouée, il faut se méfier. Ceci est beaucoup utilisé dans les attaques, à la fois sur les comptes Instagram, Microsoft et même avec les banques.

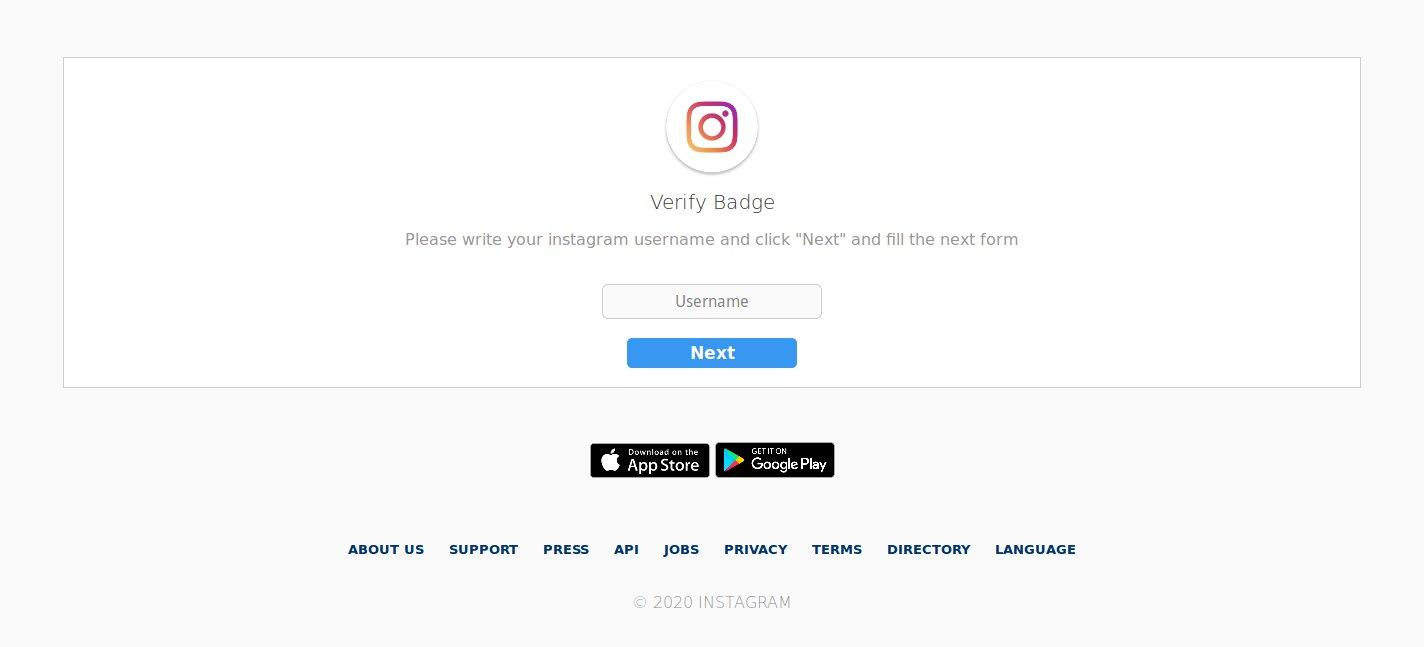

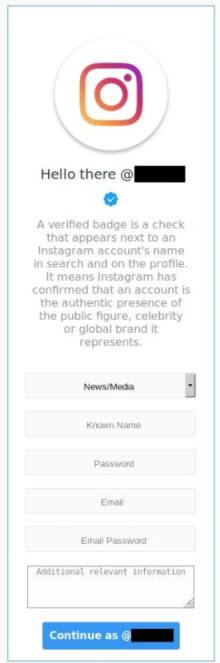

Si nous cliquons sur un lien dans le message, nous arriverons à un site Web très convaincant qui, comme je l’ai mentionné précédemment, ne manque pas de détails puisqu’il comprend le logo et le reste des éléments du site officiel. Si nous allons de l’avant et suivons toutes les étapes, nos données de compte finiront entre les mains de l’attaquant. Nous allons maintenant voir un exemple pratique d’attaque de phishing sur Instagram. La forme d’action est similaire dans le reste des plateformes car elles utilisent la même méthode.

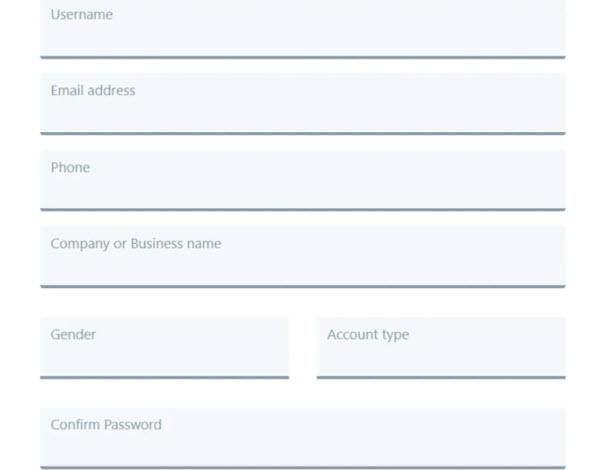

L’une des stratégies de phishing qu’ils ont utilisées consistait à envoyer un message aux utilisateurs d’Instagram dans lequel ils offraient un groupe ou un badge spécial pour notre compte, qui n’existe évidemment pas. La première chose que nous voyons est un message comme celui-ci pour pouvoir obtenir le badge/insigne promis . Ensuite, ce que nous aurions à faire est de cliquer sur Suivant .

Ensuite, dans ce formulaire, nous sommes invités à entrer notre nom d’utilisateur et notre mot de passe Instagram.

Si nous le faisons, notre compte sera malheureusement tombé entre de mauvaises mains.

Hameçonnage sur LinkedIn

La plateforme LinkedIn que de nombreuses personnes utilisent pour rechercher un emploi, améliorer leur poste actuel ou rechercher le profil d’un candidat à un poste, est l’une des plateformes qui a le plus souffert des attaques de Phishing.

Dans ce cas, nous recevons un message dans lequel nous sommes invités à cliquer sur un lien, car sinon, notre compte LinkedIn sera désactivé . Comme d’habitude, si nous l’analysons en profondeur, nous constaterons que l’adresse de l’expéditeur ne correspond pas au domaine. On découvrira également le manque de personnalisation du message et les erreurs grammaticales ainsi que le lien vers un faux site. Enfin, si vous effectuez toutes les démarches pour rassurer la victime, il la redirige généralement vers le site officiel de LinkedIn.

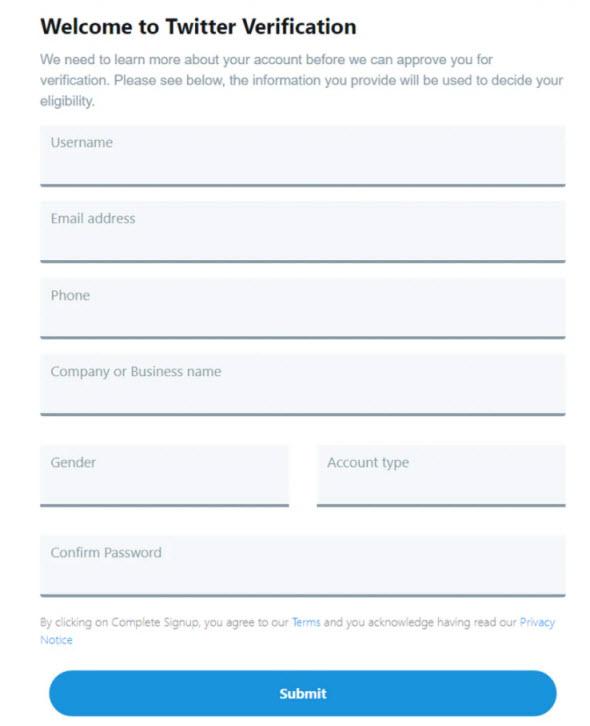

Attaques de phishing sur Twitter

Sur Twitter, le réseau social qui parle des tendances les plus actuelles n’est pas non plus épargné par le Phishing. En ce sens, nous devons également être très attentifs aux messages et liens sur lesquels nous cliquons. Nous avons ici un exemple de Twitter Phishing dans lequel ils cherchent à obtenir les données habituelles : nom d’utilisateur et mot de passe.

Comme vous pouvez le voir, sur toutes ces plateformes, ils utilisent des stratégies de phishing similaires pour voler nos comptes.

Que dois-je faire si je fais une erreur lors de la saisie des données

La première chose que nous devons faire est d’entrer notre compte Facebook, Instagram, LinkedIn ou Twitter et de changer le mot de passe immédiatement . En ce sens, il convient de noter que le temps est important, plus tôt nous le résoudrons, plus il sera facile qu’il n’ait pas de conséquences négatives pour nous. Enfin, une autre chose qui pourrait nous aider est d’ activer l’authentification multifacteur si la plateforme la prend en charge.