Tout sur les attaques par force brute et leur popularité croissante

Le nom d’utilisateur et le mot de passe font partie des identifiants d’accès à de multiples applications, services et ressources de toutes sortes. Seul l’établissement de mots de passe faibles, peut même générer des pertes économiques. Malheureusement, même si nous appliquons toutes les meilleures pratiques d’utilisation, les cybercriminels continuent d’élargir et d’améliorer leurs connaissances pour les violer d’une manière ou d’une autre. Les attaques par force bruteils sont l’un des plus faciles à réaliser, et en même temps c’est l’un des plus efficaces. Bien qu’il ne soit pas tout à fait possible d’éviter ces types d’attaques, nous vous recommandons de consulter ce guide qui vous expliquera en quoi elles consistent. De plus, nous allons recommander les mesures que tout support informatique doit appliquer pour une gestion plus sécurisée des mots de passe des utilisateurs d’un réseau d’entreprise.

Qu’est-ce qu’une attaque par force brute ?

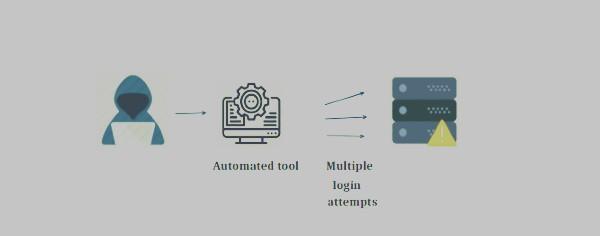

Il s’agit d’une attaque au cours de laquelle le cybercriminel fait plusieurs tentatives pour deviner le nom d’utilisateur et le mot de passe d’une application ou d’un service. On pourrait penser qu’il s’agit d’une activité extrêmement laborieuse, nécessitant de nombreuses ressources et de nombreuses heures. Dans la vraie vie, des outils automatiques sont utilisés pour effectuer ce travail, en utilisant des scripts automatiques et des ordinateurs puissants avec de très bons CPU et GPU pour accélérer ce processus autant que possible, et pour pouvoir tester toutes les combinaisons possibles d’informations d’identification dans le temps le plus court possible.

Nous mentionnons le fait qu’il faut beaucoup de ressources. Nous parlons de ressources informatiques. Un ordinateur personnel de base mettrait beaucoup de temps à déchiffrer un mot de passe si l’un des outils qui automatisent les attaques par force brute était utilisé, car ils ont des millions de combinaisons d’informations d’identification. Au contraire, les ordinateurs devraient être équipés du meilleur en termes de CPU, de RAM et de puissance GPU.

Ces types d’attaques ciblent tous les types d’applications Web, de sites Web et leurs services associés. D’autre part, les API et les services qui utilisent le protocole SSH sont également vulnérables. Cependant, il s’agit d’une attaque des plus essentielles. Il sert de pont pour beaucoup d’autres. Une fois les combinaisons d’informations d’identification sélectionnées, plusieurs types de données personnelles sont accessibles. Bien entendu, les plus attrayantes sont d’ordre bancaire, financier et commercial. De même, tout type de données pouvant vous identifier peut être très utile à un attaquant pour obtenir un certain type de revenus, en particulier des revenus économiques.

Attaque par force brute et hameçonnage

Les utilisateurs individuels et professionnels subissent les ravages causés par le phishing. N’oubliez pas qu’il s’agit de l’arrivée d’e-mails au contenu malveillant. Dans de nombreux cas, des messages arrivent dont les expéditeurs semblent être légaux et que même le contenu du message semble être. Cependant, un lien est cliqué et à partir de là, les problèmes commencent. D’autre part, vous pouvez rencontrer des messages qui impliquent clairement qu’il s’agit de tentatives de phishing, soit à cause des prétendues adresses e-mail des expéditeurs, soit à cause des fautes d’orthographe dans le texte des messages.

Malheureusement, beaucoup de gens ne prêtent pas attention aux détails comme ceux dont nous avons discuté et finissent par être des victimes. Ils perdent des données allant de l’accès aux e-mails aux coordonnées bancaires. Le grand succès du phishing a beaucoup à voir avec le fait que les identifiants du nom d’utilisateur et du mot de passe sont extrêmement faibles. Sans surprise, de nos jours, il existe encore des mots de passe tels que «123456», «tequieromucho» ou «qwertyuiop». L’une des raisons pour lesquelles ce type de situation se produit est que, dans de nombreux cas, les utilisateurs ne veulent pas trop penser à un mot de passe sécurisé ou pensent simplement qu’ils ne seront jamais victimes de phishing ou d’attaques similaires.

Types d’attaque par force brute

Ensuite, nous énumérerons les types d’attaques par force brute les plus courants. Du plus simple à réaliser au plus complexe. La méthode la plus connue est, bien entendu, la méthode traditionnelle. Il s’agit d’un cybercriminel testant manuellement le plus grand nombre de combinaisons de nom d’utilisateur et de mot de passe. Le nombre de combinaisons que vous pouvez essayer dépend de facteurs tels que l’origine des utilisateurs que vous avez ciblés, les données personnelles que vous traitez à leur sujet et vous pouvez également utiliser des programmes de type dictionnaire. Ces derniers facilitent la génération de combinaisons, économisant le temps qu’il faudrait pour réfléchir à de telles combinaisons.

Attaque inversée

Un type d’attaque qui est généralement très efficace, bien qu’il ne nécessite pas beaucoup d’efforts, est l’ attaque inversée . Il consiste à tester quelques combinaisons de mots de passe sur de grands groupes d’utilisateurs. Pourquoi cette variante de l’attaque par force brute serait-elle choisie ? D’après ce que nous avons discuté ci-dessus, de nombreux utilisateurs ont encore des mots de passe très faciles à deviner. De même, les utilisateurs qui reçoivent ou ont accès au nom d’utilisateur et au mot de passe par défaut (par exemple, les routeurs Wi-Fi) sont habitués à ne pas les modifier. Ce certain gain de temps qui se produit en ne changeant pas les mots de passe, en particulier, rend les appareils vulnérables aux attaques.

Une autre situation qui mérite d’être commentée est celle de ceux qui utilisent des caméras de sécurité CCTV. Ils disposent d’une interface web et/ou mobile avec un identifiant et un mot de passe spécifiques. Bien sûr, il est conseillé de changer à la fois le nom d’utilisateur et le mot de passe. Cependant, de nombreuses personnes ne le font pas et exposent largement les personnes malveillantes à accéder et à contrôler leurs caméras. Shodanest un portail Web bien connu qui se caractérise par sa facilité à localiser pratiquement n’importe quel ordinateur disposant d’une adresse IP publique, c’est-à-dire traçable sur Internet. Justement, l’une des recherches les plus populaires consiste en des interfaces de gestion de caméras de sécurité, en particulier celles qui conservent leurs identifiants d’accès par défaut. Bien sûr, il s’agit d’une source inestimable pour tout cybercriminel qui souhaite violer ces systèmes de sécurité. En outre, de nombreuses entreprises et particuliers utilisent des outils comme celui-ci à des fins professionnelles et éducatives. Cela peut même aider à déterminer des stratégies pour mieux protéger tout appareil traçable sur le réseau de réseaux.

Table arc-en-ciel

Il consiste en l’utilisation d’un dictionnaire au format texte brut et qui est pré-informatisé. De plus, ils utilisent également les valeurs de hachage de chacun des mots de passe pré-calculés. L’attaquant essaie donc d’inverser le hachage de chacun d’eux. Bien sûr, cela est extrêmement simple à faire avec des programmes spéciaux et avec des ressources informatiques suffisantes.

Attaques par dictionnaire

Ce n’est pas vraiment une attaque par force brute qui teste toutes les combinaisons possibles, mais les dictionnaires sont l’un des principaux outils de tout cybercriminel qui exécute des attaques de craquage de mots de passe. En quoi consiste-t-il ? Ce sont des ensembles de phrases qui sont générés à partir de certaines règles. Par exemple, que les mots de passe potentiels soient des séries numériques, alphanumériques ou qu’ils incluent des caractères spéciaux différents à mesure que chaque mot de passe est généré. Wifislax est un outil de piratage de réseau Wi-Fi populaire, où vous pouvez trouver une suite complète d’outils et acquérir des connaissances approfondies à ce sujet. Parmi les outils disponibles se trouvent les générateurs de dictionnaires. Nous rappelons que ces programmes peuvent consommer beaucoup de ressources informatiques.

Comment protéger efficacement vos comptes

En plus des conseils typiques sur le choix des mots de passe sécurisés, qui ne signifient pas exactement quelque chose ou ne donnent pas d’indices permettant de vous identifier et d’identifier les autres, il est bon de mentionner les mesures que toutes les personnes responsables de la gestion des utilisateurs du réseau doivent suivre. Une bonne pratique intéressante est que les mots de passe ne sont jamais stockés dans les bases de données, seul le hachage du mot de passe, et si possible, un hachage orienté mot de passe est utilisé.

En revanche, ne négligez pas les politiques de création de mots de passe. Non seulement il est important de sensibiliser à l’ utilisation de mots de passe forts, mais les politiques elles-mêmes demandent instamment des messages indiquant si le mot de passe est suffisamment fort . De même, ils doivent indiquer s’ils respectent toutes les règles de création desdits mots de passe. Tant que l’utilisateur souhaite se connecter à son environnement de travail au sein de l’entreprise ou à distance, il doit avoir une limite sur le nombre de tentatives pendant un certain temps et que, par exemple, après trois tentatives il est déjà bloqué se connecter et effectuer un réinitialiser.

Si nécessaire et selon l’application, le service ou la ressource sur laquelle l’utilisateur se connecte, il est recommandé d’utiliser les méthodes d’authentification CAPTCHA et Multi-Factor. Ceci est extrêmement utile pour s’assurer que l’utilisateur légitime est lui-même celui qui se connecte.