Vous pouvez donc craquer des mots de passe avec Hashcat dans Windows 10

Une fonction de hachage est le résultat de la conversion d’une valeur en une autre avec un algorithme. Lorsque nous devons stocker un mot de passe dans une base de données ou dans un système, nous ne stockons pas vraiment le mot de passe, mais nous stockons le hachage de ce mot de passe . La raison en est qu’une fonction de hachage ne fonctionne que dans un sens, nous hachons le mot de passe et stockons le hachage de cette clé.

Avec le hachage d’un certain fichier , le fichier d’origine ne peut pas être récupéré , pour cette raison, une bonne pratique de sécurité consiste à stocker les hachages de mot de passe dans les bases de données, afin que personne ne puisse obtenir les informations en texte brut. Cependant, pour casser ce «hachage», vous devez essayer des milliers de combinaisons et comparer si les hachages sont les mêmes.

D’autres utilisations que l’on peut donner à un hachage sont de vérifier l’intégrité d’un fichier , c’est-à-dire de savoir s’il a été modifié ou non. L’empreinte de hachage de chaque fichier est unique, en cas de détection que deux fichiers ou données différents génèrent le même hachage, on considère qu’une collision s’est produite, et que cet algorithme de hachage utilisé n’est pas sûr.

Le hachage est généralement plus petit que les données d’origine . En effet, le hachage génère simplement un code d’une certaine longueur fixe, bien qu’il existe des fonctions de hachage dont la sortie est variable. Le hachage ajoute une couche de protection lors du stockage des mots de passe , car il n’est pas possible de le déchiffrer à moins de l’attaquer par force brute ou par dictionnaire. Il existe un outil appelé Hashcat qui vous permettra de déchiffrer les mots de passe en utilisant les principaux algorithmes de hachage pour stocker les mots de passe. A cette occasion, nous vous montrerons étape par étape pour installer cet outil sous Windows 10, bien qu’il soit également compatible avec les systèmes d’exploitation Linux et macOS.

Pourquoi voudrais-je un outil comme celui-ci sur mon ordinateur ? Les professionnels de la sécurité informatique et les passionnés utilisent cet outil pour vérifier le degré de protection des différents mots de passe. Cependant, comme tout outil de ce type, il peut être utilisé à des fins malveillantes par des cybercriminels. Dans tous les cas, nous considérons qu’il est important que chacun ait accès à des outils avec ces utilitaires à des fins tant pédagogiques que professionnelles.

Comment installer Hashcat sur Windows 10

Ce que nous allons faire d’abord, c’est entrer sur le portail officiel Hashcat et télécharger le fichier au format binaire. Considérez cette capture d’écran pour référence :

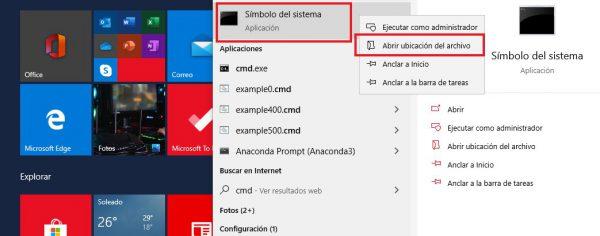

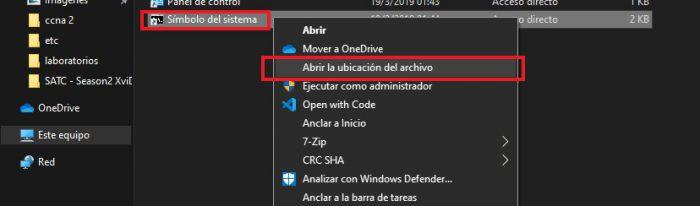

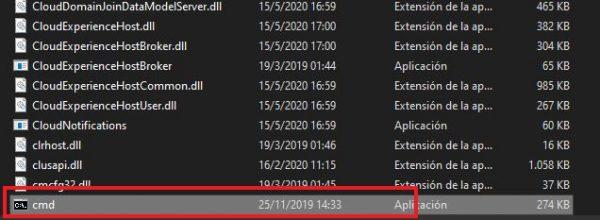

Le fichier sera téléchargé sous forme compressée. Au fait, pour décompresser et gérer tous les fichiers compressés en général, utilisez le programme 7-Zip . Décompressez le dossier dans un endroit pratique pour le localiser et accédez à ce dossier. Vous verrez plusieurs fichiers et, avant de commencer, nous allons copier un raccourci vers l’ invite de commande (ligne de commande) pour pouvoir accéder plus facilement à Hashcat chaque fois que nous en avons besoin :

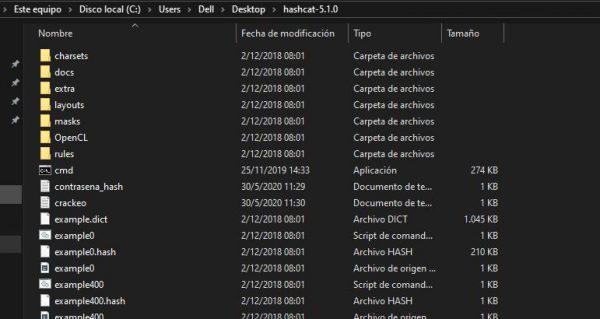

Une fois que nous avons localisé l’exécutable cmd , nous le copions et le collons dans le dossier que nous avons téléchargé depuis Hashcat .

Une fois que nous avons collé le cmd dans le dossier, nous pouvons commencer à utiliser Hashcat via l’invite de commande

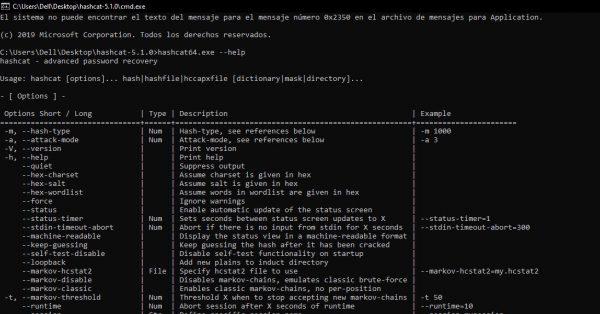

Nous ouvrons le cmd et nous commencerons directement à utiliser l’outil à partir de l’emplacement du dossier que nous avons téléchargé.

Une commande simple qui nous aidera à vérifier que l’outil fonctionne correctement est la suivante :

hashcat64.exe --help

Si notre système d’exploitation est 32 bits, nous utilisons la commande suivante :

hashcat32.exe --help

Une liste complète d’arguments de commande apparaîtra, ainsi que toutes les informations nécessaires pour tirer parti de Hashcat dans différents scénarios.

Exécution d’une attaque par force brute

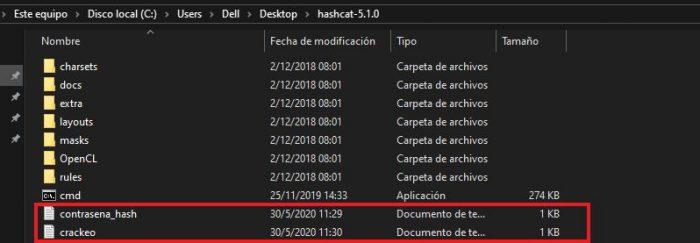

Toujours dans le même dossier, nous allons créer deux fichiers .txt pour simuler notre attaque par force brute . Dans le premier fichier, nous allons stocker notre mot de passe crypté et dans l’autre fichier le mot de passe déjà craqué.

Dans cet exemple, pour stocker le mot de passe crypté, j’appelle le fichier password_hash et là où se trouvera le mot de passe craqué, il s’appellera simplement cracking .

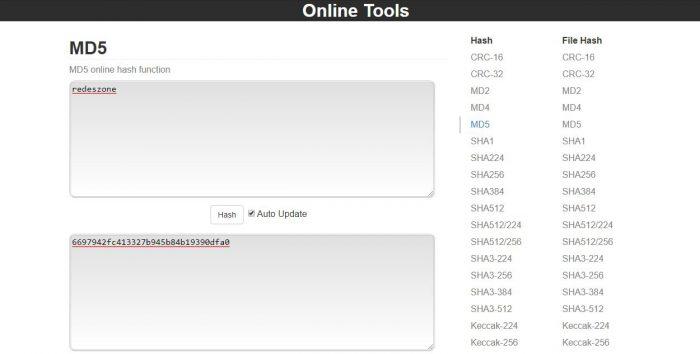

Afin de crypter notre mot de passe, nous pouvons trouver plusieurs générateurs de hachages. Celui que nous avons utilisé est this , qui offre une grande variété d’algorithmes de cryptage. Simplement, vous devez saisir le texte à crypter et en temps réel il génère le hachage. Au fur et à mesure que vous ajoutez des mots au texte, le hachage généré est automatiquement mis à jour.

Une fois que vous avez généré le hachage, vous allez le stocker dans le fichier que nous avons récemment créé pour stocker le mot de passe crypté. Notre exemple : password_hash . Ensuite, nous retournons à la ligne de commande Hashcat pour pouvoir effectuer le processus de craquage de notre mot de passe crypté.

La structure de la commande est simple et variera selon ce que nous voulons faire. En résumé, nous devons garder à l’esprit que, selon l’algorithme de cryptage que nous utilisons pour crypter les données et le type d’attaque, l’utilisation du processeur peut augmenter considérablement. Par conséquent, nous devons nous assurer que notre ordinateur ne surchauffe pas à cause du piratage des mots de passe.

Une bonne pratique est d’avoir des programmes qui surveillent la température de notre ordinateur et l’utilisation du processeur, et de l’ouvrir en même temps que Hashcat. De cette façon, nous pouvons prévenir toute éventualité. Par exemple, l’écran bleu .

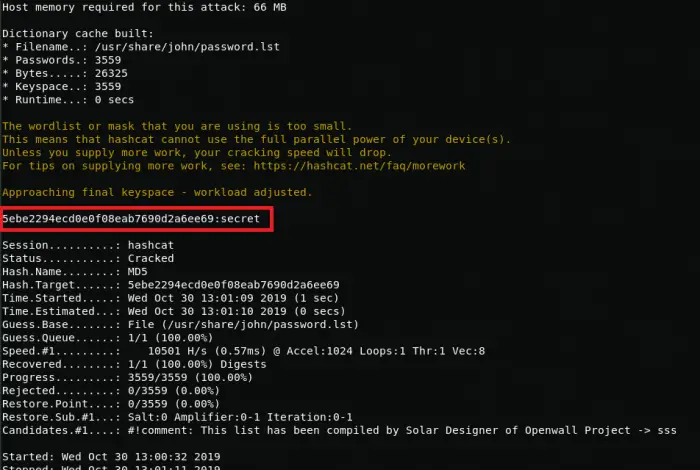

Commande pour l’attaque par force brute sur le hachage MD5

hashcat64.exe -m0 -o crackeo.txt contrasena_hash.txt

La commande que nous voyons ci-dessus a différents arguments qui signifient ce qui suit :

- hashcat64.exe – le fichier exécutable Hashcat

- -m0 – l’algorithme de cryptage à cracker (MD5)

- -o – le type d’attaque à mener, qui sera la force brute

- cracked.txt – le fichier où le mot de passe cracké doit être stocké

- password_hash.txt – le fichier où nous avons le mot de passe à cracker

Bien sûr, cela s’applique également au craquage de mots de passe en masse. En d’autres termes, dans un même fichier, nous pouvons avoir des centaines de milliers ou des millions de mots de passe. Il est bon de renforcer le fait que cela nécessitera une bonne consommation de ressources. Par conséquent, nous recommandons une extrême prudence lors de l’utilisation de cette solution.

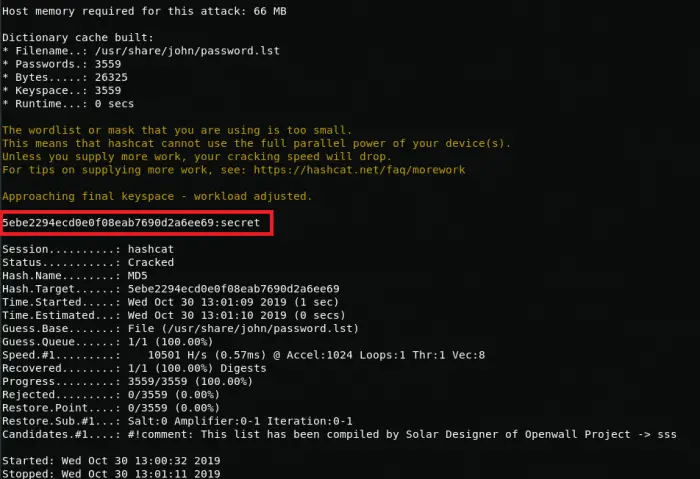

Une fois que vous avez exécuté cette commande, vous n’avez rien d’autre à faire. Si tout est en ordre, il s’agit d’attendre quelques minutes jusqu’à la « sortie » indiquant si le processus de craquage a réussi ou non. Voici un exemple de réussite du craquage :

Qui utilise Hashcat ?

Cette solution a été créée à l’origine pour un usage légitime. Surtout à des fins professionnelles. Par exemple, un administrateur système peut utiliser Hashcat pour vérifier la sécurité des mots de passe des utilisateurs qui font partie d’un réseau. Si vous avez réussi à le déchiffrer vous-même, un cybercriminel peut le faire aussi.

Un autre contexte dans lequel il peut être appliqué est le pentesting . L’objectif principal du pentester est de trouver autant de failles de sécurité que possible, afin que ses clients puissent appliquer plus de mesures de sécurité pour protéger leurs systèmes. Tant dans le contexte professionnel que académique, des outils de ce type peuvent être utilisés.

Il n’est pas possible d’empêcher les cybercriminels d’utiliser ce type d’outils pour attaquer et voler les données de millions de personnes dans le monde. Cependant, ceux qui l’utilisent à des fins légitimes prendront conscience de l’importance non seulement d’avoir des mots de passe forts, mais aussi de l’importance de les stocker avec le plus haut niveau de protection possible.

Vous pourriez penser que Hashcat est un outil qui rend pratiquement inutile l’utilisation d’algorithmes de hachage pour nos mots de passe, même avec les algorithmes les plus robustes comme SHA3. Ne vaudrait-il pas mieux choisir de tout stocker en texte clair et c’est tout ? Non, il est également obligatoire que les organisations qui nécessitent des mots de passe pour accéder à leurs services, les stockent en toute sécurité, de manière à préserver davantage la sécurité et la confidentialité.