Qu’est-ce qu’un bac à sable en informatique et à quoi sert-il? – Guide définitif

Les ordinateurs sont des outils fondamentaux dans la vie quotidienne de nombreuses personnes, donc maintenir leurs soins à la fois en externe et en interne est l’une des clés de leur préservation et de leurs performances optimales pendant longtemps.

En plus de la maintenance préventive, du changement de pièces et d’autres types d’actions nécessaires pour s’assurer qu’il fonctionne à 100%, il ne fait jamais de mal d’ adopter un type de mesure préventive au moment de l’exécution d’un programme qui peut nuire, d’une manière ou d’une autre, les performances de l’ordinateur.

Parlons du bac à sable

De cette pensée naît l’idée de Sandbox, qui n’est rien de plus qu’un composant qui contribuera à l’ exécution de programmes en toute sécurité , réduisant les risques de logiciels peu fiables qui peuvent avoir des impacts extrêmement négatifs sur le système d’exploitation de l’ordinateur.

À quoi sert le bac à sable?

Comme expliqué ci-dessus, ce processus d’isolation des données vise à protéger toutes les informations et tous les accès du système d’ exploitation de votre ordinateur contre la procédure douteuse ou la fiabilité douteuse qu’un programme peut avoir.

- Il permet également de protéger toutes les informations de votre ordinateur: documents, navigateurs web et programmes de communication ou échange de contenu multimédia, tous sont protégés par le Sandbox.

- Optimisez les paramètres de sécurité lors de l’ installation d’un programme sur votre ordinateur qui peut.

Fonctionnement du bac à sable

Certains navigateurs et programmes ont implémenté leurs propres outils d’isolation pour se protéger et protéger l’ordinateur contre tout code malveillant .

Dans le cas des programmes à installer ou à exécuter, comment fonctionne Sandbox? L’analogie la plus utilisée est celle du bac à sable: cet outil attribue un espace spécifique à ce programme sur le disque dur de votre ordinateur pour être installé et exécuté.

La technologie de cet outil important donne à ce programme ce dont il a besoin pour être exécuté normalement, sans qu’il puisse s’étendre à d’autres domaines de votre ordinateur et les affecter.

Façons d’utiliser Sandbox

Ce type d’outil de protection des données est disponible dans les systèmes d’exploitation Windows et GNU-Linux via des programmes ou des modules complémentaires. Ainsi, cette fois, vous pourrez savoir comment l’appliquer dans chacun des systèmes d’exploitation.

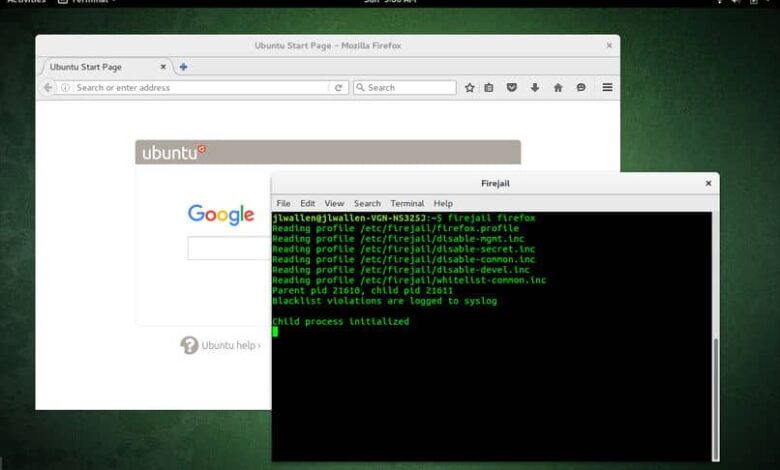

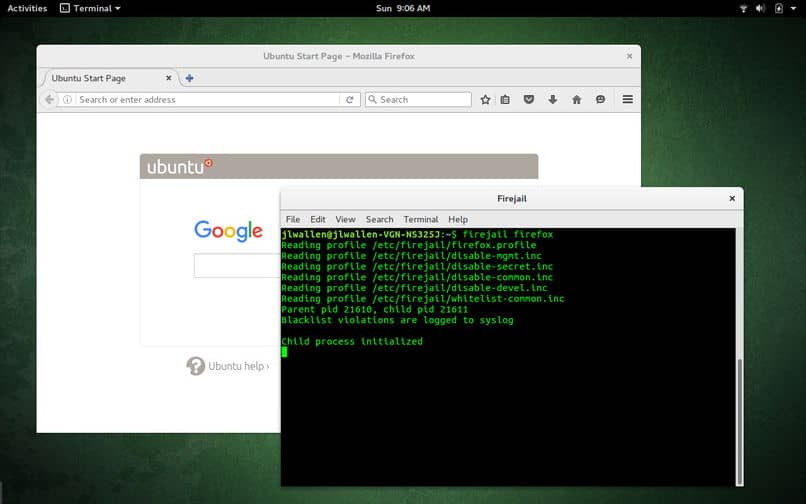

Sandbox sur GNU-Linux

Pour ce type de système d’exploitation, l’utilisation du programme Firejail est recommandée . Une telle recommandation est basée sur la large portée qu’elle peut avoir: la protection des programmes de transfert de contenu multimédia ou de communication (comme Skype, par exemple), les navigateurs Web et les lecteurs audio et vidéo.

Il est léger et facile à utiliser . Pour utiliser cet outil, il vous suffira de saisir la commande sudo apt-get install firejail. À partir de là, vous commencerez par configurer les profils:

- Définissez les dossiers auxquels le programme peut accéder.

- Les permis accordés pour son fonctionnement.

- L’utilisation de DNS spécifiques.

- Définissez si vous avez ou non accès à Internet.

- Si vous souhaitez configurer le profil d’un programme, entrez la commande: sudo nano / etc / firejail / program name.profile

- Si vous souhaitez restreindre l’accès Internet à un programme, entrez la commande firejail –net = aucun nom du programme

Sandbox sous Windows

Pour utiliser Sandbox sur le système d’exploitation Windows , la procédure est un peu plus simple. Il vous suffit de cliquer sur le menu démarrer et de suivre les instructions:

- Tapez «Activer ou désactiver les fonctionnalités Windows». De cette façon, le moteur de recherche sera activé et vous pourrez voir le résultat et cliquer.

- Ensuite, une fenêtre s’ouvrira dans laquelle vous vérifierez la case de sandbox de Windows.

- Redémarrez votre ordinateur.

- Cliquez sur le menu Démarrer et recherchez Windows Sandbox.

De cette façon, vous pouvez accéder à l’interface de configuration de cet outil et commencer à augmenter les niveaux de protection de votre ordinateur.