Wireshark : l’allié pour un contrôle efficace du trafic SSH sur le réseau

Aujourd’hui, tout type de réseau exige des contrôles accrus et la mise en œuvre de mesures de sécurité. Du plus élémentaire au plus élaboré selon les cas. Cette fois, nous parlerons du populaire outil Wireshark et du protocole SSH . Ce dernier est l’un des protagonistes du trafic dans ces réseaux qui permettent l’accès à distance à d’autres machines, assurant le cryptage de tout le trafic qui y est généré. Nous allons vous montrer comment éviter que ce protocole de cryptage du trafic ne devienne un gros problème pour votre réseau.

Qu’est-ce que le protocole SSH ?

L’acronyme de SSH signifie Secure Shell. Il est conçu pour permettre un accès distant confidentiel et authentifié à un ordinateur. Il présente des similitudes avec son prédécesseur, Telnet, qui permet à un utilisateur d’accéder précisément à cet ordinateur ou à cette machine à distance via la ligne de commande. Cependant, la chose la plus importante qui distingue SSH de Telnet est que tout le trafic de session est crypté à 100 %.

L’utilisation du protocole SSH est fortement recommandée en cas de besoin de communiquer avec d’autres ordinateurs, commutateurs, routeurs, serveurs ou tout hôte. Il porte le numéro de port TCP 22, bien qu’il puisse être remplacé par n’importe quel port du serveur SSH.

Certaines des applications les plus populaires qui implémentent ce protocole sont PuTTY et WinSCP . Les deux sont compatibles avec le système d’exploitation Windows. D’autre part, il existe OpenSSH qui est disponible pour OpenBSD, Linux, Solaris, FreeBSD, AIX et autres.

Wireshark : Le gourou de l’analyse de réseau

C’est l’une des applications d’analyse de protocole réseau les plus populaires et les plus recommandées. Il vous permet d’avoir un contrôle total sur ce qui se passe sur le réseau auquel vous êtes connecté à un niveau très détaillé. Il peut être utilisé dans les environnements privés et professionnels. Même les différents établissements d’enseignement et le gouvernement peuvent se prévaloir de cet outil qui ne coûte rien.

C’est une solution qui existe depuis 1998 et grâce à l’apport d’experts du monde entier, elle est toujours valable et accessible à tous ceux qui souhaitent l’utiliser. Il se caractérise par être très pratique lorsqu’il s’agit d’analyser ce qui se passe dans notre réseau et quelles politiques ou mesures de sécurité appliquer pour des performances plus sûres.

Que pouvez-vous faire avec Wireshark ? Selon sa documentation sur le site officiel, nous citons certaines des activités que vous pouvez réaliser. En cas de doute, vous pouvez consulter son propre site qui dispose d’une documentation et d’un support :

- Inspection approfondie du protocole

- Capture d’informations sur le moment pour une analyse ultérieure

- Analyse VoIP

- Possibilité de lire et de modifier des fichiers de capture d’informations tels que tcpdump, Microsoft Network Monitor, NetScreen snoop et plus encore.

- Accès à la visualisation en direct des informations provenant des protocoles Ethernet, Bluetooth, USB, IEEE 802-11 (Wi-Fi), Frame Relay etc.

- Exportation d’informations aux formats XML, PostScript, CSV et texte brut.

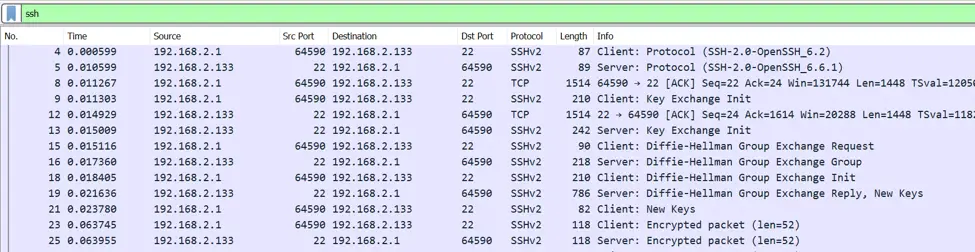

L’une des utilisations les plus intéressantes et les plus importantes pour lesquelles vous pouvez utiliser Wireshark est la réponse aux incidents liés au trafic SSH . N’oubliez pas qu’il s’agit d’un protocole très puissant, notamment en raison du cryptage qu’il possède par défaut. Vous pouvez avoir un accès à distance et bien sûr crypté à tout appareil sur lequel la fonction de serveur SSH est activée.

Vous pouvez effectuer des attaques de type Credential-Stuffing , analyser les machines qui exécutent des serveurs SSH vulnérables et établir des shells inversés . Nous soulignerons les deux premiers ci-dessous.

Attaques de bourrage d’identifiants

Considérant que SSH nécessite une authentification de l’utilisateur, un attaquant ayant accès à une machine exécutant un serveur SSH pourra mener des attaques de ce type sans problèmes majeurs. Mais qu’en est-il des mots de passe des différents identifiants ? Malheureusement, la plupart des gens ont tendance à utiliser des mots de passe très faciles à deviner ou pire, choisissent toujours le même mot de passe pour tous leurs comptes. Cela fait que les attaques de bourrage d’informations d’identification passent, dans la plupart des cas, complètement inaperçues.

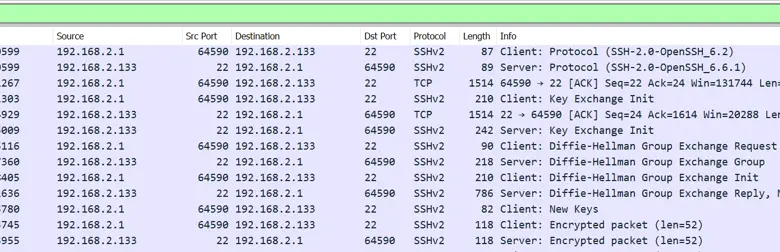

Dès le départ, il n’est pas facile de différencier les tentatives d’accès SSH réussies des tentatives infructueuses dans Wireshark. Cependant, certaines fonctionnalités nous aideront à révéler les enregistrements réussis :

- Durée du flux (de la session) : s’il s’agit d’une session SSH réussie, elle sera plus longue qu’une session échouée.

- Taille du paquet : les serveurs SSH ont défini des réponses pour les authentifications réussies ou échouées. Il est possible d’observer la taille des paquets SSH et d’en déduire que les plus gros constituent des sessions réussies.

- Durée du package : les packages qui nécessitent une interaction de l’utilisateur, si l’authentification a réussi, auront plus de temps que ceux qui sont automatisés. Ce dernier fait référence aux paquets ayant moins de temps à vivre en raison d’échecs d’authentification.

De plus, nous vous recommandons de revoir le nombre de tentatives de connexion, si vous voyez un nombre irrégulier c’est parce qu’il y a la possibilité d’avoir été victime d’une attaque Credential-Stuffing.

Analyses d’accès à distance

L’un des principaux inconvénients et risques générés par l’essor des technologies émergentes telles que l’Internet des objets est que les appareils compatibles ont SSH activé en premier lieu. Normalement, leurs systèmes partenaires utilisent les informations d’identification par défaut ou avec quelques modifications mineures. Pourquoi est-ce un risque ? Toute personne connaissant ces mots de passe ou capable de deviner les utilisateurs et les mots de passe peut facilement accéder aux machines à distance.

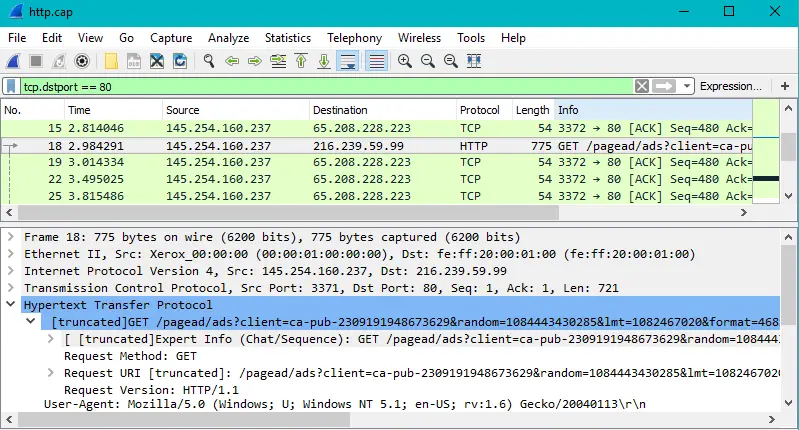

C’est vrai, même SSH peut avoir ses propres failles de sécurité. Cependant, il est possible d’avoir le contrôle de ces machines agissant comme des serveurs SSH non sécurisés. Sachant que les requêtes et le trafic SSH légitimes doivent provenir du réseau interne lui-même. Ce sont donc des adresses IP de confiance.

Le filtrage du trafic SSH interne et des demandes dans Wireshark, en plus des adresses IP externes, aidera à identifier les situations suspectes. On peut comprendre que, dans la plupart des cas, le trafic SSH provenant d’adresses IP inconnues vers notre réseau interne peut signaler que le réseau a été compromis.

Ce dernier ne signifie pas exactement que tout ce qui peut provenir de l’ extérieur du réseau est suspect ou dangereux. Une fois qu’un attaquant obtient un accès à distance à une machine, SSH devient un allié idéal pour mener d’autres types d’attaques et se propager rapidement à d’autres machines, effectuant plus d’une attaque à la fois si vous le souhaitez. Comment est-il possible de détecter cela ? Avec Wireshark, en analysant tout le trafic SSH, vous pouvez établir des modèles d’accès à la fois habituels et inhabituels. Un modèle inhabituel peut être la preuve d’un niveau élevé de trafic provenant d’une seule machine. Un autre cas de modèle inhabituel peut être qu’une machine envoie des requêtes à d’autres systèmes qu’elle ne ferait normalement pas.

Tant au niveau de votre réseau local que d’un réseau d’entreprise, SSH peut devenir un grand allié et à son tour, un grand ennemi. Ce qui donne lieu à une surveillance très étroite et à un contrôle particulier si nous avons la responsabilité de gérer un réseau d’entreprise. Contrôler et même bloquer le trafic SSH sur le réseau s’avère être une bonne idée, de même que les communications et le trafic général qui se produisent au sein du réseau doivent être surveillés pour détecter toute anomalie.

Nous vous recommandons de lire notre tutoriel complet sur la façon de configurer un serveur SSH avec une sécurité maximale.