Apprenez à détecter les attaques de phishing sur votre mobile

Apple est l’une des entreprises technologiques les plus présentes au monde. L’ iPhone est l’un de ses appareils phares et des millions de personnes dans le monde l’utilisent. Certaines de ses principales caractéristiques sont la grande durabilité des appareils. De plus, l’interface utilisateur est très moderne et intuitive. Ce dernier, surtout, peut signifier un problème en termes de sécurité des utilisateurs. Ce guide vous dira ce que vous devez savoir pour éviter d’être victime de cyberattaques telles que le Phishing . Cependant, même si vous n’êtes pas un utilisateur Apple, les informations partagées seront très utiles si vous utilisez Android.

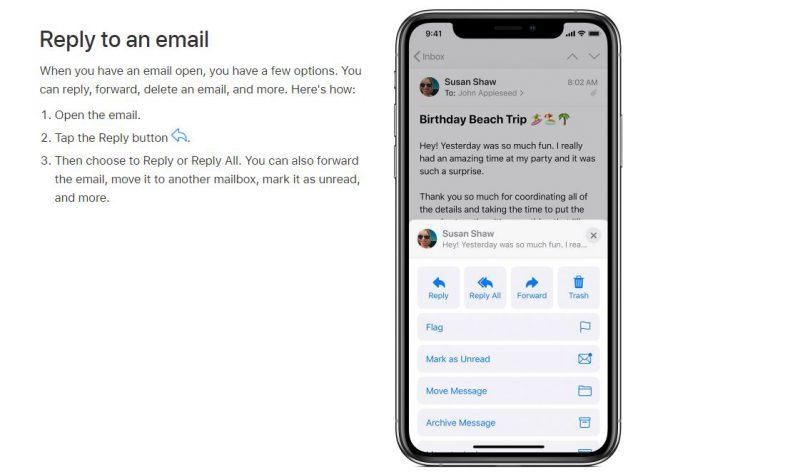

De nombreuses personnes qui utilisent l’iPhone utilisent le client de messagerie par défaut pour gérer leurs messages au quotidien. L’une des caractéristiques de Mail sur iOS est que l’interface est très propre et qu’elle ne contient quasiment aucune information en petits caractères. Regardons une capture d’écran de référence ci-dessous sur le site officiel d’Apple :

En haut, nous pouvons lire qui est l’expéditeur. Dans le cas de l’exemple, il s’agit de Susan Shaw . Il peut s’agir du nom d’une personne que nous connaissons ou du nom d’une personne qui envoie un certain type de newsletter au nom d’une certaine organisation. La chose dangereuse à ce sujet est que nous ne pouvons pas voir le détail de l’adresse e-mail de la personne à première vue. Nous devons garder à l’esprit qu’un cybercriminel peut se faire passer pour le président lui-même, afin d’attirer notre attention et de suivre ce qu’indique le contenu d’un e-mail malveillant.

Plus d’une personne dirait que la solution est un peu évidente : il faut cliquer sur le nom de la personne pour afficher les détails de l’email. D’autres pourraient dire que lorsque vous cliquez sur « Répondre » , lorsque vous rédigez un message de réponse, l’e-mail y apparaît. Cependant, tout le monde ne pense pas de la même manière et effectue certaines activités sans trop y réfléchir. Plus que tout, parce que nous sommes habitués à tout faire très rapidement, sans nous arrêter au fait que vous pourriez perdre ou violer vos données en quelques secondes, même si c’est le moins qui puisse arriver.

Bien que vous puissiez penser le contraire, les utilisateurs d’Apple ne sont pas épargnés par le phishing. Il est important de prendre des mesures essentielles pour l’empêcher, afin d’avoir une expérience de messagerie plus sécurisée. De même, les utilisateurs d’Android et les utilisateurs d’appareils dotés d’autres systèmes d’exploitation doivent également avoir une conscience bien établie de la sécurité, car les risques d’attaques augmentent chaque jour.

Est-il possible de recevoir un e-mail malveillant d’un expéditeur légitime ?

Oui il l’est. C’est l’un des grands alliés du Phishing, il faut seulement qu’un utilisateur puisse recevoir un message d’un expéditeur suspect, et que le message contienne un programme malveillant. Ce programme infecte l’utilisateur et détourne son compte de messagerie. À partir de là et grâce à des instructions, l’utilisateur infecté peut envoyer des messages malveillants à d’autres utilisateurs avec un contenu spécialement créé pour induire en erreur même les plus attentifs. C’est comme un botnet créé en diffusant des logiciels malveillants par courrier électronique.

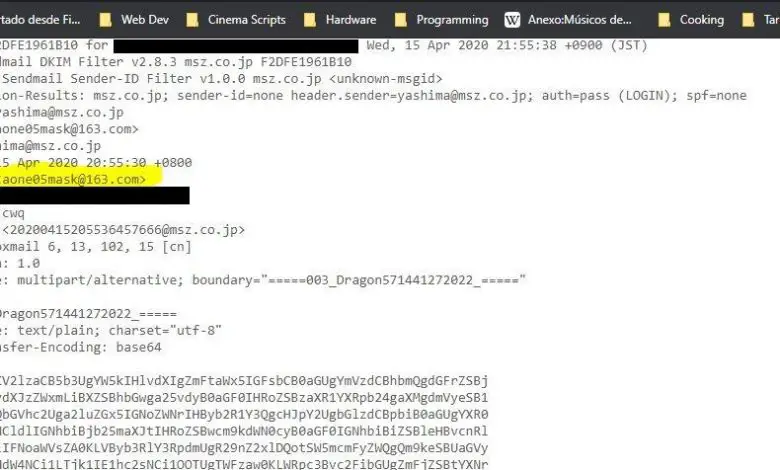

Cependant, il existe une autre méthode appelée Adresse forgée «De» . En d’autres termes, il s’agit d’un « expéditeur modifié » . Il est possible que vous receviez un e-mail d’une adresse e-mail particulière, cependant, l’expéditeur indiqué n’est pas celui d’origine. A l’origine, les protocoles de communication qui donnent vie aux e-mails ne vérifient pas si la personne qui envoie réellement un message le fait à partir d’une certaine adresse.

Comment savoir si l’expéditeur a été altéré et éviter le Phishing

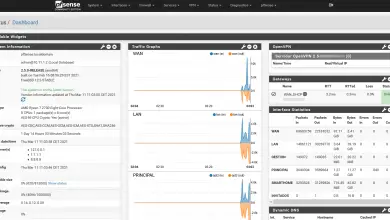

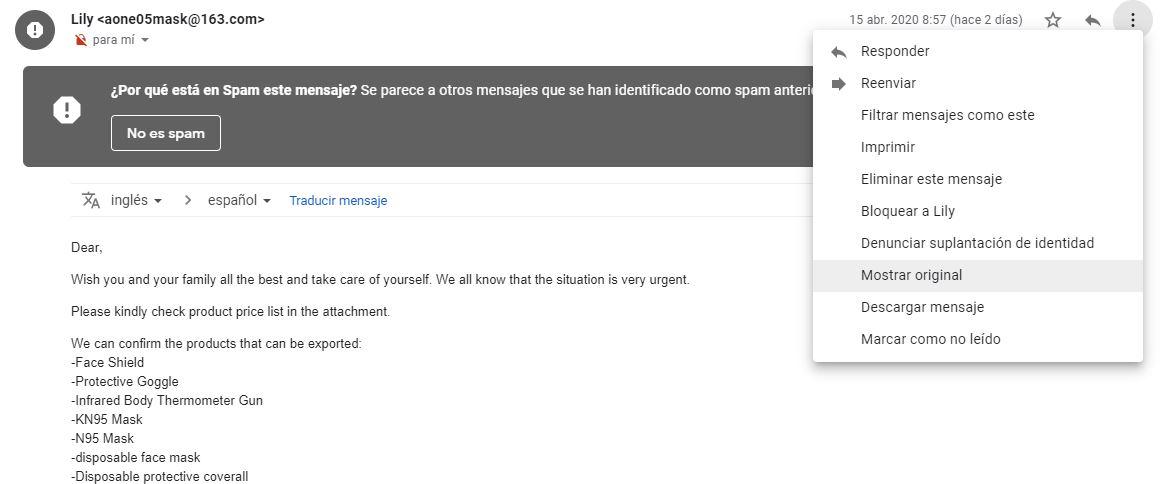

Nous allons montrer un exemple utilisant Gmail . Comme tout autre client de messagerie, les messages de spam sont stockés dans un dossier séparé, afin que vous puissiez mieux les identifier et les supprimer dès que possible. Gardez à l’esprit que cet exemple fonctionne dans tous les cas , que vous ayez ou non un iPhone.

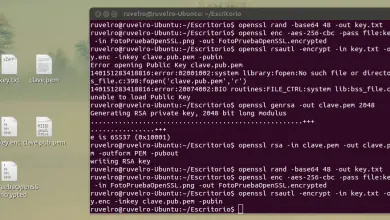

- Nous entrons dans notre bac Gmail.

- Nous sélectionnons le dossier Spam .

- Nous cliquons sur Afficher l’original .

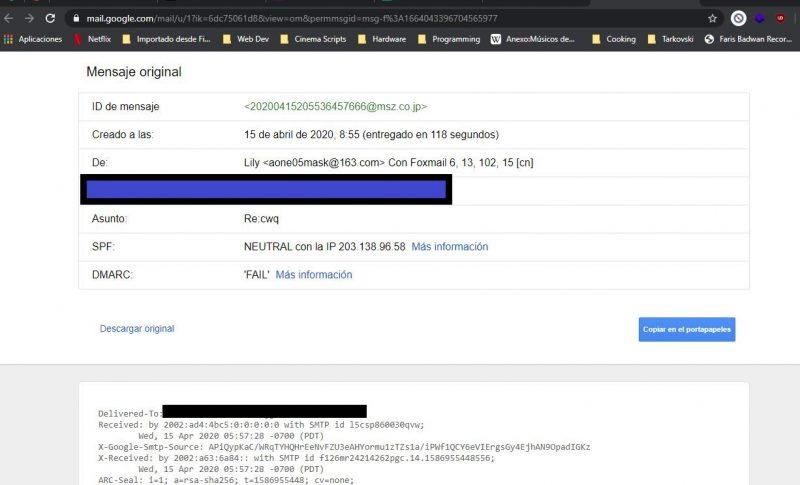

Une fois que vous aurez cliqué sur » Afficher l’original «, un nouvel onglet s’ouvrira où vous obtiendrez toutes les informations concernant le message électronique reçu. Non seulement vous pourrez visualiser le message, mais il sera également possible de tracer le chemin du contenu du message à travers les différents serveurs, dont ceux de Google.

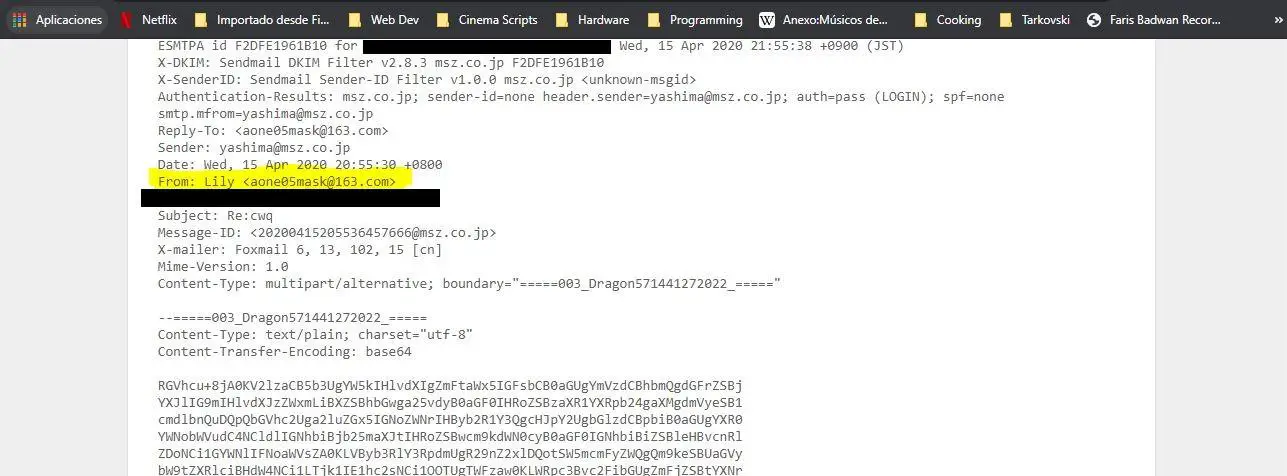

Ci-dessous, vous verrez un texte très détaillé. Bien qu’il suffira d’insister sur certaines sections. Ainsi, vous pouvez facilement vérifier si le message que vous avez reçu a un expéditeur modifié ou non. Tout d’abord, allons au bas de la page et voyons le «De» . N’oubliez pas qu’il s’agit de l’expéditeur du message.

Maintenant, regardons les deux Reçus en haut : « Reçu : par » et « Reçu : de . » Si l’expéditeur était une adresse e-mail «@gmail.com», le message doit être reçu en dernier par l’un des serveurs de Google et non par un autre serveur. Si le cas était différent, nous sommes confrontés à un e-mail potentiellement malveillant.

Les adresses IP sont un moyen plus simple d’identifier quelque chose d’irrégulier ou de suspect dans un message. Si les expéditeurs correspondent à des fournisseurs ou à des organisations originaires d’Espagne, mais que l’IP pointe vers un autre pays, comme Singapour, cela devrait éveiller les soupçons. Bien sûr, Singapour est un exemple aléatoire.

Nous pouvons être encore plus pratiques ! Nous devons simplement faire attention au contenu de notre e-mail. S’il y a un sentiment d’urgence épouvantable pour effectuer une action telle qu’une connexion pour garder un compte actif, ou pour modifier un mot de passe dès que possible, quelque chose ne va pas. Le phishing est l’une des attaques qui s’est avérée très efficace, principalement en raison du manque d’attention des utilisateurs.

S’il y a une activité qui implique l’utilisation de données sensibles comme une mise à jour des données ou un problème avec un compte, l’entité doit communiquer avec le client par des moyens officiels. Une minute ou moins est nécessaire pour éviter la perte de vos données par hameçonnage. Ne le risquez pas !