Microsegmentation : des réseaux plus robustes et sécurisés contre les attaques

Peu à peu, les architectures réseaux et leurs modèles de gestion traditionnels sont délaissés. Ce guide vous montrera l’essentiel de la micro-segmentation et comment elle s’adapte à ces nouvelles architectures réseau qui fonctionnent avec plusieurs services cloud et virtualisation. Un niveau de sécurité beaucoup plus élevé est l’une de ses caractéristiques les plus importantes.

Qu’est-ce que la micro-segmentation ?

C’est un type de segmentation du réseau qui vise spécifiquement à traiter les problèmes critiques, ceux qui ont à voir avec la protection du réseau . L’objectif principal est de réduire les risques d’attaques et d’adapter les mesures de sécurité aux exigences d’utilisation. La microsegmentation est une approche moderne pour fournir aux réseaux une plus grande sécurité, tout à fait conforme aux environnements dynamiques des technologies de l’information.

La sécurité des réseaux n’est plus un sujet optionnel au niveau de sa gestion, ce modèle de segmentation est un moyen plus pratique et simple de commencer à adopter le modèle Zero-Trust dans les réseaux. N’oubliez pas que cette dernière consiste à appliquer tous les contrôles d’accès, authentification et plus, à tous les utilisateurs de manière égale, sans distinction de rôles et de fonctions au sein d’une organisation.

Comment ça marche

La micro-segmentation applique une politique de réseau unique et centralisée à chaque membre . Ce qui permet une mise en œuvre de politiques de réseau qui va au-delà de l’endroit où se trouvent les gens. Autrement dit, cela ne dépend plus de l’endroit où l’utilisateur est connecté. Maintenant, cela dépend si l’utilisateur est réellement connecté. Cette façon d’appliquer les politiques de réseau est nécessaire car les services cloud sont de plus en plus adoptés, et ceux-ci, bien sûr, dépassent largement le périmètre d’un réseau donné.

Bien que cela puisse paraître apparent, la micro-segmentation est orientée vers les utilisateurs finaux. Surtout en raison du fait qu’une grande partie des événements qui menacent la sécurité du réseau proviennent des appareils de ces utilisateurs finaux. En d’autres termes, cette façon de gérer les réseaux n’est pas fermée aux énormes infrastructures d’entreprise telles que les centres de données.

Types de micro-segmentation

Agent-hôte

Ceci est axé sur les utilisateurs finaux. Toutes les données qui circulent sur le réseau passent par un appareil qui fait office de gestionnaire central . L’un des principaux avantages est d’éviter d’avoir à découvrir et à décrypter les algorithmes et/ou les protocoles de chiffrement dont dispose le trafic. Cependant, pour que cette stratégie de micro-segmentation fonctionne à son plein potentiel, un logiciel spécialisé doit être installé sur tous les hôtes du réseau. De même, il est important de savoir qu’au moyen du type Host-agent, il sera possible d’empêcher les événements de sécurité sur le réseau avant même qu’un hôte n’entre lui-même dans le réseau.

Basé sur des hyperviseurs

Qu’est-ce qu’un hyperviseur ? C’est le cœur de nombreuses technologies de virtualisation matérielle. Ceux-ci sont responsables du déploiement et de la gestion du système d’exploitation invité, c’est-à-dire virtualisé. L’avantage de la mise en œuvre de la micro-segmentation avec les hyperviseurs est que les pare-feu déjà mis en œuvre peuvent être utilisés, en plus de la migration des politiques réseau actuelles vers les mêmes hyperviseurs ou d’autres, selon la manière dont l’activité réseau migre vers ce modèle de gestion.

Cependant, ce modèle n’est pas le plus recommandé. Parce que cela ne fonctionne pas du tout dans les environnements cloud, les conteneurs ou les hyperviseurs bare metal (ceux qui sont installés sur le matériel informatique lui-même et à partir de là, la virtualisation a lieu).

On peut également citer un autre modèle qui est considéré comme une extension de la gestion de réseau traditionnelle . Ce qui, par exemple, inclut une segmentation basée sur des listes de contrôle d’accès et d’autres méthodes. Selon les experts, il s’agit du modèle le plus simple à adopter, considérant qu’il ne s’agit pas d’un changement « soudain » dans les modes de gestion du réseau. Cependant, les problèmes peuvent commencer à partir du moment où vous souhaitez adopter la micro-segmentation sur de très grands segments de réseau. En effet, lors de la gestion et du soutien aux événements, de nombreuses ressources financières et un personnel spécialisé sont nécessaires.

Pourquoi la micro-segmentation est-elle plus sécurisée ?

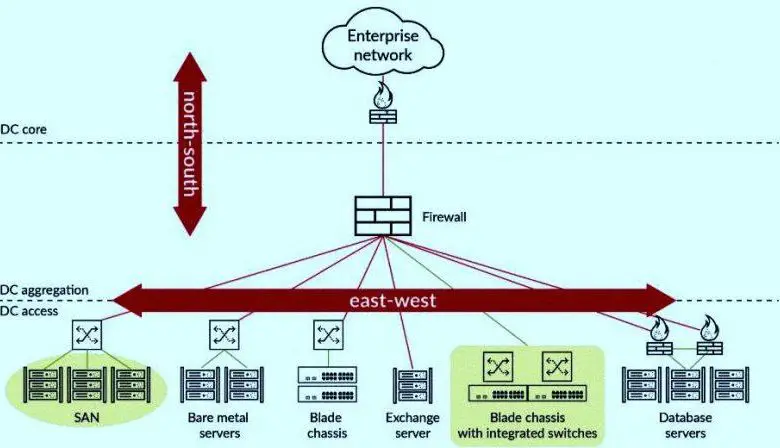

Palo Alto Networks explique l’importance de la micro-segmentation dans le contexte du trafic réseau « Nord-Sud » (Nord-Sud dans le graphique) et du trafic « Est-Ouest » (Est-Ouest dans le graphique) . La segmentation du réseau, telle que nous la connaissons, fonctionne mieux lorsqu’il s’agit de trafic Nord-Sud, qui implique des communications de type client-serveur sur l’ensemble du réseau. Aujourd’hui, les architectures réseau en général ont été renouvelées grâce aux services cloud et leur combinaison est connue sous le nom d’ architecture hybride . Ce dernier a plus de trafic réseau Est-Ouest, c’est-à-dire des communications de serveur à serveur.

Palo Alto Networks explique l’importance de la micro-segmentation dans le contexte du trafic réseau « Nord-Sud » (Nord-Sud dans le graphique) et du trafic « Est-Ouest » (Est-Ouest dans le graphique) . La segmentation du réseau, telle que nous la connaissons, fonctionne mieux lorsqu’il s’agit de trafic Nord-Sud, qui implique des communications de type client-serveur sur l’ensemble du réseau. Aujourd’hui, les architectures réseau en général ont été renouvelées grâce aux services cloud et leur combinaison est connue sous le nom d’ architecture hybride . Ce dernier a plus de trafic réseau Est-Ouest, c’est-à-dire des communications de serveur à serveur.

Le graphique que nous avons partagé ci-dessus montre quelle part du trafic réseau se produit avec le type Est-Ouest. On voit des serveurs dédiés aux Storage Area Networks (réseaux SAN) et des serveurs Exchange (ou tout autre dédié aux emails). Nous pouvons également voir des serveurs dédiés fonctionner comme des bases de données entourées de pare-feu.

Un autre point en faveur de la micro-segmentation est l’utilisation croissante de machines virtuelles et d’autres méthodes de virtualisation. N’oubliez pas qu’il est possible qu’un seul serveur puisse héberger plusieurs virtualisations, chacune avec sa charge de travail et ses exigences de sécurité correspondantes. Ce mode de segmentation renouvelé permet d’améliorer les mesures de sécurité à un niveau granulaire, c’est-à-dire en fonction de chaque composant du réseau.

Considérations avant la mise en œuvre

Il y a des incontournables avant d’investir pour mettre en place une micro-segmentation de réseau. Il est recommandé d’avoir un contrôle avec un niveau de détail élevé en ce qui concerne l’architecture de réseau utilisée, ainsi que les systèmes et applications utilisés. D’autre part, vous devez savoir comment les systèmes communiquent entre eux.

Pour tout cela, il est nécessaire de faire une analyse avec toutes les parties concernées. Surtout si nous parlons d’un grand réseau qui a des opérations critiques qui sont effectuées quotidiennement. Il est même possible de réaliser cette analyse avec l’appui du prestataire. De cette façon, il sera beaucoup plus facile d’identifier les points où les micro-segments seront installés. Ici, le plus important est d’éviter autant que possible qu’il n’y ait pas de baisse de fonctionnalité du réseau.