Que sont les shells Web et comment protéger votre système contre eux

Les applications Web sont en constante augmentation. Des millions d’utilisateurs les utilisent chaque jour pour se divertir, étudier et travailler. Malgré le fait que les applications traditionnelles soient toujours valides et soient également utilisées par de nombreuses personnes, la tendance à utiliser leurs versions Web se poursuit. Ils sont légers, efficaces et consomment beaucoup moins de ressources dans l’ensemble. Cependant, protégeons-nous les serveurs de manière adéquate ? Ce guide vous expliquera tout sur l’une des grandes menaces : les web shells .

Qu’est-ce qu’un shell Web ?

Il s’agit d’un script malveillant qui pénètre dans les systèmes attaqués. Dans la plupart des cas, les serveurs Web font partie de la cible. Une fois que ces systèmes disposent du shell Web, le cybercriminel peut le contrôler à distance. Par conséquent, vous aurez un accès permanent au système et pourrez le gérer comme bon vous semble. Cela signifie que les shells Web ont la capacité de créer des portes dérobées dans les systèmes compromis pour avoir un certain contrôle et même un contrôle total.

De plus, les shells Web ont une portée beaucoup plus grande. Ils peuvent également violer les interfaces de gestion des périphériques réseau. Par conséquent, il est extrêmement important d’avoir de bonnes pratiques de gestion sécurisée dans les réseaux. Surtout, si ce sont ceux qui ont des centaines et des milliers d’appareils connectés quotidiennement. L’essor du télétravail s’accompagne de risques de sécurité, qui, bien qu’ils soient déjà connus, méritent une attention particulière, car, bien évidemment, il n’est pas la même de travailler dans un environnement réseau « sécurisé » d’une entreprise, que de chez soi. Cependant, vous vous demandez peut-être s’il ne suffit pas d’utiliser des services VPN pour pouvoir nous connecter en toute sécurité aux ressources de notre organisation, ce n’est qu’une partie de ce qu’un administrateur réseau doit faire.

L’un des avantages des attaques Web Shell est qu’elles sont polyvalentes et difficiles à détecter. Ils sont également dangereux et pourraient être utilisés pour :

- Le vol de données.

- Infection des visiteurs du site Web.

- Lancement d’attaques DDoS

- Modification de fichiers avec des intentions nuisibles.

- À utiliser en tant que bot faisant partie d’un botnet.

Détection d’un shell Web

La principale difficulté pour détecter ce type de malware est que les attaquants peuvent appliquer des méthodes de cryptage pour couvrir leur activité malveillante. Ceci est une conséquence directe de la facilité avec laquelle les scripts peuvent être saisis. On le sait, les possibilités de cyberattaques sont infinies et le bouclier de protection des réseaux doit être de plus en plus renforcé. Certaines des méthodes de détection efficaces sont les suivantes :

- Comparez une version de l’application web autre que celle en production. Ce dernier fait référence à l’application qui est disponible pour les utilisateurs. Cette comparaison vous aidera à analyser les différences pour détecter tout signe d’activité inhabituelle.

- Recherchez des anomalies dans le trafic des applications Web à l’aide d’outils de surveillance.

- Appliquez la détection basée sur les signatures, c’est-à-dire vérifiez tous les shells Web qui ont été modifiés. Bien que ceux-ci aient subi une modification minime.

- Recherchez les flux de trafic sur le réseau qui ont des caractéristiques inhabituelles.

Quels outils et procédures dois-je appliquer pour détecter ces scripts malveillants ? Voici quelques conseils clés pour vous aider à vous protéger efficacement.

Comment protéger vos systèmes et réseaux contre les shells Web

Ce type de malware est introduit via des vulnérabilités présentes dans :

- des applications Web

- Mauvaises pratiques de configurations de sécurité pour les serveurs

Comme nous l’avons commenté précédemment, ces shells Web sont également introduits directement dans les systèmes et réseaux qui en sont victimes, cela se produit principalement parce que les applications Web (principalement) et leur infrastructure vulnérable ont des autorisations pour apporter des modifications directement à un répertoire Web accessible, ou à des morceaux de code Internet. Cependant, ces types d’autorisations ne doivent pas être accordés.

Par conséquent, les systèmes eux-mêmes ouvrent la porte de manière transparente aux cybercriminels pour mener des attaques. Par conséquent, il est recommandé de bloquer les autorisations de modification. Maintenant, si cette possibilité n’existe pas, il y a une alternative.

Les attaques de shell Web peuvent permettre aux acteurs malveillants d’exécuter des commandes à distance sur un serveur et peuvent causer de graves dommages aux organisations. Une chose à garder à l’esprit est que les logiciels malveillants basés sur des scripts finissent par se diriger vers certains endroits comme cmd.exe , powershell.exe et cscript.exe .

En ce sens, la prévention est essentielle et Microsoft nous recommande de suivre une série de consignes :

- Il est nécessaire d’identifier et de corriger les vulnérabilités ou les configurations incorrectes dans les applications Web et les serveurs Web.

- Nous devons mettre en place la bonne segmentation de votre réseau de périmètre. L’objectif est qu’un serveur Web compromis de notre organisation ne mette pas le reste en danger.

- Nous devons activer la protection antivirus sur les serveurs Web. Nous devons également activer la protection fournie dans le cloud pour obtenir les dernières défenses contre les nouvelles menaces.

- Quant aux utilisateurs, ils ne devraient pouvoir télécharger des fichiers que dans des répertoires pouvant être analysés par un antivirus. D’autre part, ils doivent également être configurés pour ne pas autoriser l’exécution ou les scripts côté serveur.

- Les journaux du serveur Web doivent être vérifiés et examinés fréquemment. Nous devons savoir quels systèmes nous exposons directement à Internet.

- Nous devons utiliser le pare-feu Windows Defender, les dispositifs de prévention des intrusions et votre pare-feu réseau pour empêcher la communication du serveur de commande et de contrôle entre les points de terminaison dans la mesure du possible.

- Nous devons vérifier le pare-feu de périmètre et le proxy pour restreindre l’accès inutile aux services.

- Nous avons besoin d’une bonne politique de compte et d’identification. Ici, il est important de limiter l’utilisation des comptes d’administrateur local ou de domaine à ceux strictement nécessaires.

Systèmes IDS/IPS et pare-feu applicatif Web

Cette alternative consiste à mettre en place un schéma de contrôle d’intégrité des fichiers hébergés dans l’infrastructure applicative. De cette façon, les administrateurs auront la visibilité nécessaire contre toute éventualité de changements pouvant survenir dans les répertoires Web et les morceaux de code.

D’autre part, un pare-feu spécial pour les applications Web. Il est orienté vers les applications basées sur HTTP. Appliquez une série de règles lorsqu’il y a une conversation HTTP . Un avantage supplémentaire et très remarquable est que ces règles de ces pare-feu peuvent également protéger contre d’autres attaques plus meurtrières telles que le Cross-Site Scripting et les injections SQL, entre autres. Selon l’organisation OWASP , ce type de pare-feu vise à protéger les serveurs. Tout comme les proxys protègent les hôtes (utilisateurs). En fait, les pare – feu d’applications Web sont également considérés comme un type de proxy inverse .

Ressources de la NSA

Cette agence américaine de renom a mis à disposition un référentiel complet sur Github . Dans ce référentiel, nous pouvons trouver une large liste de méthodes et d’outils qui aideront votre système à être protégé contre les logiciels malveillants de type shell Web. Un point intéressant est qu’il ne sera pas nécessaire de faire des investissements majeurs en termes de solutions de sécurité.

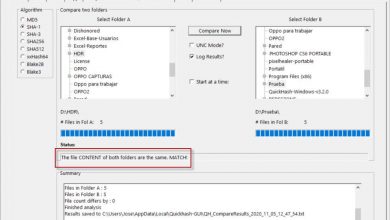

Prenons l’exemple de PowerShell de Microsoft. Dans le référentiel que nous avons partagé, vous trouverez un support pour détecter les shells Web à l’aide d’un schéma de comparaison « Known Good ». De plus, vous pourrez détecter les requêtes suspectes dans les journaux des serveurs Web.

Comme on peut le voir, il est important d’être conscient des principales vulnérabilités qui se présentent non seulement aux serveurs d’applications Web, mais aussi à celles qui sont liées aux applications traditionnelles et même aux réseaux de données eux-mêmes. En matière de cyberattaques, les possibilités sont infinies et le bouclier de protection doit être le plus robuste possible. Heureusement, des ressources en ligne et des outils hautement accessibles peuvent nous aider, en tant qu’administrateurs, à éviter plus d’une tragédie.

C’est sans aucun doute un bon moyen de bloquer les menaces de ce type qui incluent, entre autres :

- Bons scripts de comparaison de fichiers connus avec WinDiff, PowerShell et Linux Diff.

- Détection des requêtes anormales dans les journaux du serveur Web avec les requêtes Splunk pour les journaux du serveur Web, le script PowerShell pour les journaux Microsoft IIS et le script Python pour les journaux httpd Apache

- Règles YARA pour détecter les shells Web courants

- Règles HIPS permettant au système de sécurité basé sur l’hôte McAfee de bloquer les répertoires Web.

Le rapport de Microsoft sur la montée des attaques Web Shell

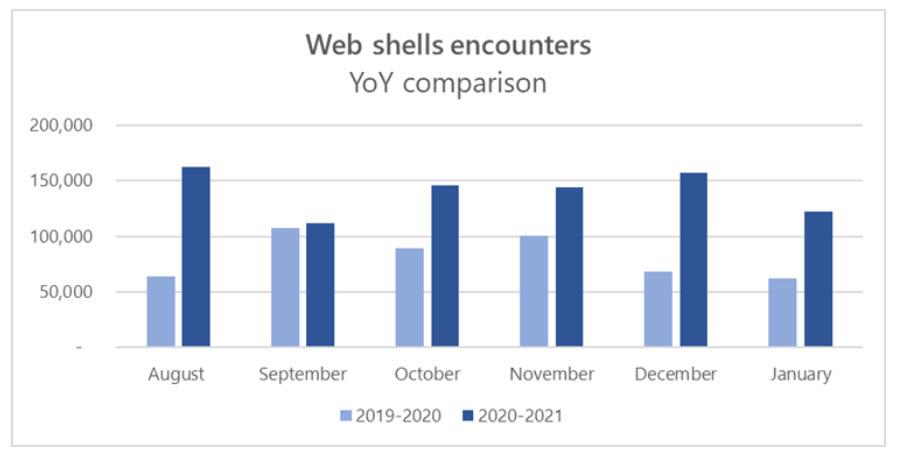

Cette situation ne vient pas de maintenant, il y a un an, il était déjà signalé la forte augmentation de l’utilisation de shells Web dans les attaques dans le monde entier. Dans un rapport de l’équipe de recherche Microsoft 365 Defender, il a révélé que cette tendance, en plus de se poursuivre, s’est également accélérée. Ainsi, d’août 2020 à janvier 2021, 140 000 attaques de shell web en moyenne ont pu être détectées. Si nous l’achetons avec l’année dernière, nous pouvons voir qu’ils sont presque le double depuis lors, la moyenne mensuelle était de 77 000 attaques.

Voici un graphique montrant comment les attaques de shell Web ont presque doublé.

Les cybercriminels installent des shells Web sur les serveurs en profitant des failles de sécurité. Il s’agit généralement de vulnérabilités dans des applications Web ou des serveurs connectés à Internet. La façon d’agir de ces cybercriminels est de scanner Internet. Une pratique courante consiste à utiliser des interfaces d’analyse publiques telles que shodan.io pour localiser les serveurs à attaquer.

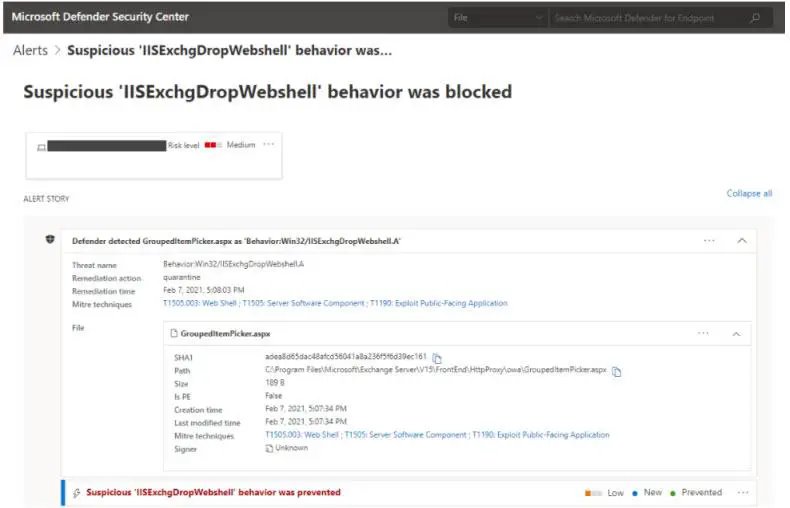

Un outil doté de capacités de confinement et de blocage basées sur le comportement, tel que Microsoft Defender for Endpoint, peut identifier et arrêter les attaques de shell Web. Ainsi, il génère des alertes pour ces intrusions afin que les équipes de sécurité utilisant cet outil puissent mener des investigations complémentaires et rechercher des menaces connexes ou similaires. Ce serait un exemple où un comportement suspect a été bloqué.

Cependant, comme nous le verrons ci-dessous, une série de mesures préventives peuvent être prises pour protéger les serveurs.