Qu’est-ce que le réseau Tor et quels avantages peut-il m’apporter ?

La confidentialité et la sécurité sur Internet étant à l’honneur depuis quelques années, de plus en plus de personnes entendent parler du réseau Tor. De nombreux utilisateurs ne savent pas ce que c’est, à quoi il sert et ce que vous pouvez y trouver. Aujourd’hui, dans RedesZone, nous allons expliquer toutes les clés concernant le réseau Tor et comment nous pouvons les saisir.

Histoire de Tor

Bien qu’en 2002 une version alpha ait été annoncée avec le réseau Tor fonctionnant, ce n’est que l’année suivante, en 2003, lorsqu’elle a été créée par Roger Dingledine, Nick Mathewson et Paul Syverson comme une évolution du projet Onion Routing, développé par le Laboratoire de recherche naval des États-Unis.

Initialement cette évolution était financée par le United States Naval Research Laboratory, mais, fin 2004 jusqu’en novembre 2005, elle est devenue parrainée par l’Electronic Frontier Foundation, qui est l’organisation de défense des libertés civiles aux États-Unis. . Actuellement, le projet Tor est géré par The Tor Project, qui est une organisation à but non lucratif orientée vers la recherche et l’éducation, et qui est financée par différentes organisations. Actuellement, le projet Tor est composé d’une équipe dirigée par Roger Dingledine, l’un de ses créateurs.

Comme récompenses dans son histoire, Tor a reçu de la Free Software Foundation le prix des projets d’utilité sociale de l’année 2010 pour avoir permis à environ 36 millions de personnes à travers le monde, en utilisant des logiciels libres, de faire l’expérience de la liberté d’accès et d’expression sur Internet. tout en préservant votre vie privée et votre anonymat. Son réseau a été crucial dans les mouvements dissidents en Iran et en Égypte.

Qu’est-ce que le réseau Tor et comment ça marche

Le réseau Tor, ou également connu sous le nom de « The Onion Router »«Or» the onion router «, est un projet qui vise à offrir la meilleure sécurité et confidentialité lors de la navigation sur Internet. C’est un réseau distribué dans lequel le routage des paquets transmis ne révèle pas son identité sur Internet, c’est-à-dire qu’il ne révèle pas son adresse IP. Bien entendu, il est capable de maintenir l’intégrité mais aussi la confidentialité des paquets transmis. Nous devons garder à l’esprit que Tor est un réseau parallèle et totalement gratuit. Il a été développé pour contourner les mesures de contrôle que certains gouvernements exercent envers les utilisateurs. Pour obtenir l’anonymat et le secret des informations consultées ou transmises via le réseau Tor, nous avons des nœuds intermédiaires et des nœuds de sortie. Cependant, vous devez garder à l’esprit que l’anonymat à 100% sur Internet n’existe pas,

Bien qu’il s’agisse d’un réseau distribué, nous devons garder à l’esprit qu’il ne s’agit pas d’un réseau P2P, car nous avons les utilisateurs du réseau, les utilisateurs qui acheminent le trafic du réseau Tor et enfin certains utilisateurs qui remplissent la fonction de service .répertoire pour naviguer dans Tor. L’un des principaux objectifs des développeurs du réseau Tor est de s’assurer que quiconque utilise Internet a son identité protégée, c’est-à-dire que le trafic envoyé par un utilisateur ne peut en aucun cas être tracé, afin de ne pas pouvoir l’atteindre. ou elle moins, qu’il est vraiment difficile de retracer. Actuellement, le réseau Tor est principalement utilisé par de nombreux utilisateurs pour garantir leur confidentialité sur les pages Web qu’ils consultent.

Bien que le réseau Tor ne soit pas spécialement conçu pour cela, il a été constaté que l’utilisation de son réseau est beaucoup plus difficile pour les programmes ou les pays qui surveillent et bloquent l’accès à certains contenus, et, par conséquent, l’utilisateur peut accéder et ne pas être détecté. . Pour cette raison, le réseau Tor est largement utilisé dans des pays ou des lieux où les communications sont extrêmement surveillées et où les personnes qui tentent d’accéder à ce type d’informations sont persécutées.

Le routage anonyme ne garantit pas que si vous vous connectez à un site Web, il ne saura pas d’où vient la connexion. Cela se produit parce que les protocoles de niveau supérieur peuvent transmettre des informations sur l’identité, c’est-à-dire que le réseau Tor fonctionne en cryptant toutes les informations dans l’entrée (navigateur de l’utilisateur) et les déchiffre dans la sortie (serveur où le Web est hébergé), donc, quiconque dispose d’un routeur de sortie du réseau Tor, peut voir toutes les informations déchiffrées afin que, même s’ils ne connaissent pas l’expéditeur, ils puissent accéder aux informations. C’est l’une des faiblesses utilisées par ceux qui tentent d’identifier le trafic du réseau Tor.

Nous avons l’exemple de Dan Egerstad, un expert en sécurité informatique, qui a créé un serveur sur le réseau Tor et contrôlé toutes les informations qui le traversaient vers Internet. Grâce à cela, il a obtenu des mots de passe pour des entreprises importantes, des ambassades à travers le monde et d’autres institutions. Pour tenter de corriger cette faille majeure du réseau Tor, et pour s’assurer que personne ne puisse accéder aux informations envoyées, il est conseillé d’utiliser HTTPS, car il utilise le protocole sécurisé TLS.

Le réseau Tor est composé d’une série de nœuds qui communiquent à l’aide du protocole TLS. Ces nœuds peuvent être

- Nœuds OU : ces nœuds fonctionnent comme des routeurs et, dans certains cas, en plus, comme DNS. Les nœuds OU maintiennent une connexion TLS avec chacun des autres OU.

- Nœuds OP : lorsque nous exécutons le navigateur Web Tor, ils agissent comme un nœud OP et leur fonction est d’obtenir des informations du service d’annuaire, d’établir des circuits aléatoires à travers le réseau et de gérer les connexions des applications utilisateur.

Service d’annuaire

Le service d’annuaire est une base de données qui associe une série d’informations à chaque OU. Ces informations sont accessibles à tous les autres OR et utilisateurs finaux. Il est utilisé pour avoir une connaissance du réseau, c’est-à-dire que si vous avez peu de serveurs d’annuaire vous courez le risque d’atteindre un point dont la défaillance peut entraîner la défaillance de l’ensemble du système, cela pourrait être un moyen simple de détruire le réseau Tor . Les OR sont divisés en OR principaux qui sont des autorités de répertoire, puis il y a les OR secondaires qui sont en charge du cache et de la sauvegarde.

Points de rendez-vous

Les points de rendez-vous sont des lieux intermédiaires où les colis peuvent être envoyés, et lorsqu’ils y arrivent, ils seront envoyés à leur destination. C’est-à-dire que chaque extrémité de la communication envoie ses messages à ce point de rencontre, et de là, ils sont envoyés là où ils correspondent en utilisant des circuits qui cachent l’emplacement de la destination.

Pourquoi utiliser le réseau Tor

Il existe de nombreuses raisons pour lesquelles on peut utiliser le réseau Tor, certaines légales, d’autres illégales. Mais les principaux avantages pourraient être classés dans les catégories suivantes :

- Bloquer les trackers : il nous est arrivé à tous que, lors de la recherche d’un produit sur le réseau, quelques heures plus tard, nous voyions de la publicité sur ce produit ou des produits connexes. C’est pourquoi l’une des raisons d’utiliser un navigateur Tor est que chaque site Web que vous consultez est isolé, de cette façon, les trackers et générateurs de publicité tiers ne peuvent pas vous «suivre» et, par conséquent, ne peuvent pas vous montrer de la publicité sur votre site Web. requêtes. Un autre avantage est que les cookies, l’historique de navigation et le cache Web ne sont pas enregistrés dans les navigateurs Tor.

- Surveillance : si quelqu’un s’infiltre dans notre réseau local d’origine, il peut connaître, voir et même consulter en ligne toute notre activité que nous réalisons, quelle qu’elle soit. C’est pourquoi l’utilisation du réseau Tor garantit que, si quelqu’un s’est infiltré dans notre réseau, il ne pourra pas savoir ce que nous faisons sur Internet.

- Identification : lorsque nous naviguons avec un navigateur couramment utilisé, sans nous en rendre compte, nous générons et laissons une trace unique qui peut nous permettre de nous identifier et de savoir tout ce que nous faisons. Cela est dû à l’utilisation de supercookies, de cookies et bien sûr de notre adresse IP publique. D’un autre côté, si nous utilisons un navigateur Web Tor, cela ne sera pas possible, ou du moins, ce sera beaucoup plus difficile que si nous ne l’utilisions pas.

- Sécurité : le réseau Tor et ses navigateurs fonctionnent en cryptant tous les paquets que nous transmettons et recevons lorsque nous naviguons plusieurs fois, en passant par plusieurs nœuds Tor ajoutant plusieurs couches de sécurité. Grâce à cela, la sécurité et la confidentialité sont presque garanties, même si nous devons garder à l’esprit que tout laisse une trace et que la sécurité à 100% n’existe pas.

- Liberté : sans aucun doute, l’une des raisons les plus importantes d’utiliser le réseau Tor est de pouvoir accéder à toutes les informations sans censure. Actuellement, de nombreux gouvernements de pays tentent de cacher certaines informations à leurs citoyens, limitant l’accès à différents sites Web ou portails sur Internet.

De nombreux utilisateurs se demanderont pourquoi vous devriez utiliser le réseau Tor si vous n’avez rien à cacher. Et la réponse, comme nous l’avons indiqué plus haut, est très simple : il nous est déjà arrivé à tous de chercher un produit sur Internet, ensuite ils n’arrêtaient pas de recevoir des publicités sur ce que nous avions consulté, parfois ils mettent des heures à s’afficher nous annonces, et à d’autres occasions quelques jours. Ce que beaucoup d’utilisateurs prennent comme un non-sens, un jour cela peut se retourner contre vous, puisque vous pouvez consulter quelque chose que vous ne voulez pas savoir, par exemple, un cadeau à un proche, et qu’à cause des trackers ils savent ce que vous avez été à la recherche de.

En utilisant un navigateur Tor, vous empêchez, comme nous l’avons mentionné précédemment, les trackers tiers de collecter vos données de navigation afin que les entreprises puissent ensuite vous montrer de la publicité. De plus, si vous vivez dans un pays où votre gouvernement vous cache des informations, en utilisant le réseau Tor, vous pouvez contourner les blocages appliqués pour accéder à ces informations.

Comment puis-je utiliser le réseau Tor

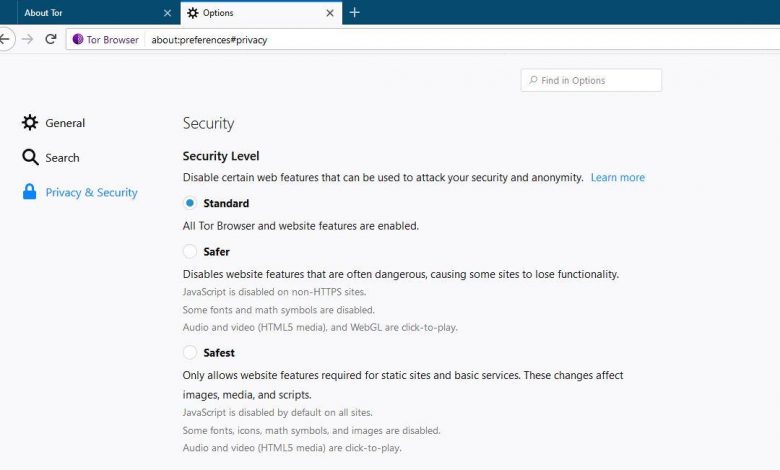

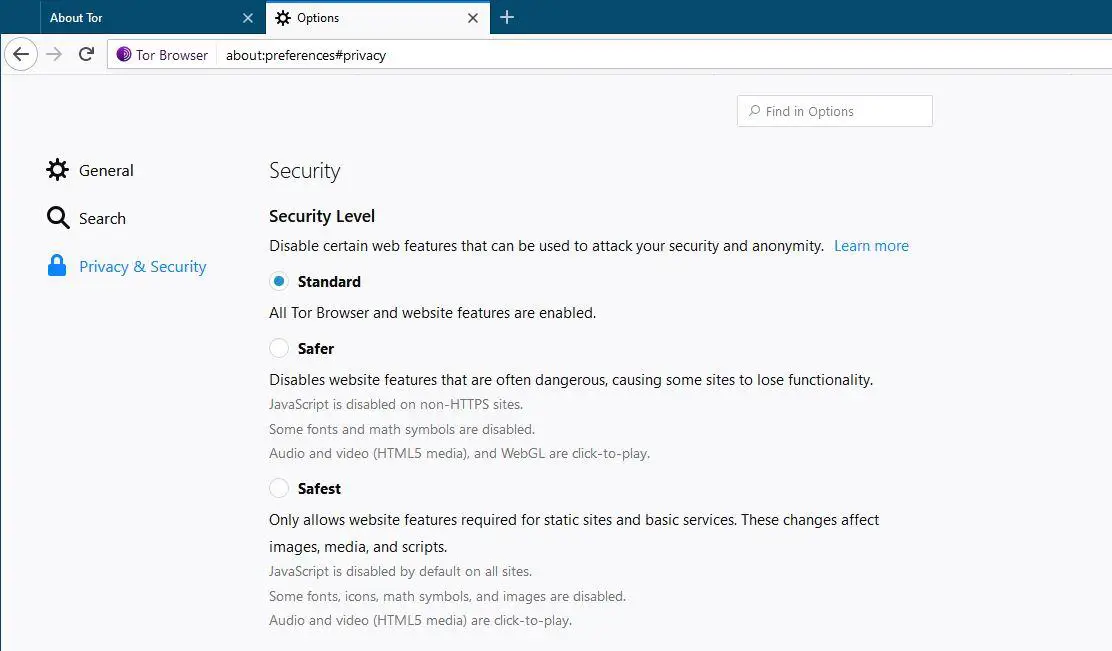

Le moyen le plus simple d’utiliser le réseau Tor est de télécharger un navigateur Web Tor. L’un des navigateurs les plus connus est Tor Browser, que vous pouvez télécharger sur le site officiel . Cependant, il existe de nombreux autres navigateurs que vous pouvez utiliser, mais qui dépendent des extensions ou entrez un code pour activer l’option de navigation sur le réseau Tor, tels que Mozilla Firefox, Brave, etc. Notre conseil est que vous utilisiez le navigateur Tor, car vous êtes prêt à naviguer sans avoir à faire quoi que ce soit d’autre.

Une chose que nous devons être clairs sur le réseau Tor est qu’il n’y a pas de moteurs de recherche de contenu, comme avec Google ou Bing, et que nous devons entrer le lien du site Web vers lequel nous voulons aller. Un moyen simple de commencer serait de consulter The Hidden Wiki , à partir d’un navigateur Tor.

Au cas où vous voudriez avoir autant de sécurité et de confidentialité que possible, nous vous recommandons de télécharger le système d’exploitation Tails , un système d’exploitation spécialement conçu pour être aussi anonyme que possible sur Internet, et qui est entièrement gratuit.

Polémique du réseau Tor

Alors que le réseau Tor a ses points très positifs, comme pouvoir être plus anonyme (on ne sera jamais à 100% anonyme) sur Internet, éviter les trackers, et même échapper à la censure imposée par un certain pays. Il y a des aspects terribles, comme, par exemple, des sites Web cachés de vente de drogue, des tueurs à gages, des fuites privées ou tout ce que nous pouvons imaginer. Ce réseau Tor est également utilisé pour communiquer entre groupes terroristes, sectes et bien plus encore, c’est pourquoi il est surveillé en permanence par la police, dans le but de pouvoir les démasquer et les arrêter.

Bien que le réseau Tor puisse être une excellente solution pour certains pays lorsque leurs gouvernements cachent des informations à leurs citoyens, et pour pouvoir accéder à des connaissances partagées ou à la confidentialité de nos communications, les utilisateurs qui décident de l’utiliser doivent garder à l’esprit que dans ce réseau, vous pouvez tout trouver, et vous devez naviguer prudemment et sous votre responsabilité pour savoir où vous entrez.