Spear Phishing : pourquoi c’est si dangereux et comment l’éviter

Le courrier électronique est un outil essentiel pour de nombreux utilisateurs. C’est un moyen de communication largement utilisé aussi bien par les particuliers que par les entreprises. Il offre un large éventail de possibilités et nous pouvons également l’utiliser sur plusieurs appareils. Le fait est que c’est aussi un type de plate-forme où les pirates introduisent leurs menaces. Surtout ces derniers temps, différentes méthodes de génération de conflits ont émergé. Aujourd’hui, nous parlons de ce qu’est le Spear Phishing et de ce que nous pouvons faire pour l’éviter.

Qu’est-ce que le Spear Phishing

Comme nous le savons, une attaque de phishing est cette technique par laquelle un cybercriminel cherche à voler les mots de passe des utilisateurs. Fondamentalement, ils se font passer pour une entreprise ou un service et cherchent ainsi à gagner la confiance de la victime. Ils peuvent nous demander de changer le mot de passe, de remplir un formulaire ou d’envoyer des informations de quelque nature que ce soit.

Ce sont généralement des e-mails génériques. Cela peut aussi venir par SMS ou même via les réseaux sociaux. C’est un message qui est souvent traduit en plusieurs langues. Nous pouvons même recevoir des e-mails de ce type d’une banque supposée où nous n’avons pas de compte.

Cependant, le Spear Phishing va au-delà . Ce type d’attaque est basé sur l’analyse des pirates. Ils enquêtent sur la victime, se renseignent sur ses goûts, son fonctionnement au quotidien, les informations qu’il peut recueillir, etc. De cette façon, ils parviennent à capter encore plus l’attention de la victime.

Pourquoi est-ce plus dangereux que les attaques de phishing normales ? Un simple e-mail de phishing est plus facile à rater. C’est-à-dire, disons que nous recevons un message du type «cher client», «nous avons besoin que vous confirmiez votre mot de passe»… Maintenant, disons que nous en recevons un autre qui nous est directement envoyé . Par exemple, nous appeler par nos nom et prénom, nous informer d’une prétendue irrégularité sur une plateforme sur laquelle nous avons un compte, etc. Des données qui, en somme, sont réelles. Cela permet à la victime de croire plus facilement qu’il y a vraiment un problème et qu’elle doit agir.

Comment fonctionne le Spear Phishing

Les pirates utilisent essentiellement quatre étapes lors de la réalisation d’attaques de Spear Phishing . La première étape consiste à identifier la cible . C’est-à-dire que parmi toutes les options dont ils disposent, ils sélectionnent une série d’utilisateurs qui correspondent vraiment à la campagne qu’ils vont mener. Ils essaient de faire en sorte que leurs e-mails ne soient adressés qu’aux victimes potentielles qui peuvent vraiment prendre l’appât et correspondre à ce qu’elles recherchent.

Le prochain point que nous pouvons dire est d’ analyser l’objectif . Cette étape consiste à collecter toutes sortes d’informations sur votre façon d’agir, vos goûts, les éventuels services ou plateformes que vous utilisez, etc. Bref, en savoir plus sur cette personne pour créer une attaque plus personnelle.

La troisième étape consiste à capturer toutes les informations qu’ils ont précédemment collectées. C’est le processus de « personnalisation » . Rendez cette attaque plus personnelle, y compris toutes les informations et données qu’ils ont pu collecter.

Enfin, la quatrième étape consiste à préparer l’attaque et finalement à envoyer les e-mails. Voici comment se déroule une attaque de Spear Phishing.

Comment éviter d’être victime

Heureusement, ce type d’attaque nécessitera toujours une interaction de l’utilisateur. C’est-à-dire que pour de nombreux e-mails frauduleux de ce type que nous recevons, si nous n’exécutons pas quelque chose, si nous ne prenons aucune mesure, nous ne subirons aucun problème.

C’est pourquoi le bon sens dans ce type de cas semble fondamental. Il s’agit d’être toujours attentif à tout e-mail que nous recevons, de ne jamais accéder aux liens qui nous sont envoyés par ces moyens, de ne pas télécharger de pièces jointes qui peuvent être suspectes, de ne jamais répondre à un e-mail de ce type, etc.

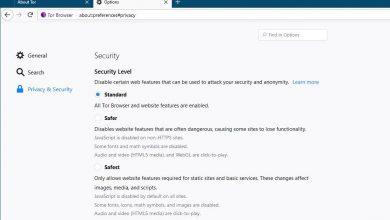

Mais aussi, au-delà du bon sens, il est important d’ avoir nos appareils protégés . Nous ne savons jamais quel fichier peut nous parvenir et télécharger par inadvertance, ou si nous accédons à une page contenant des logiciels malveillants. Pour cette raison, il est également essentiel d’avoir un logiciel de sécurité.

De la même manière, il est intéressant de faire mettre à jour nos appareils . Un moyen de toujours conserver les derniers correctifs et de corriger d’éventuelles vulnérabilités pouvant être exploitées par les pirates pour déployer leurs attaques.