TOTP MFA : la méthode d’authentification multifacteur la plus fiable

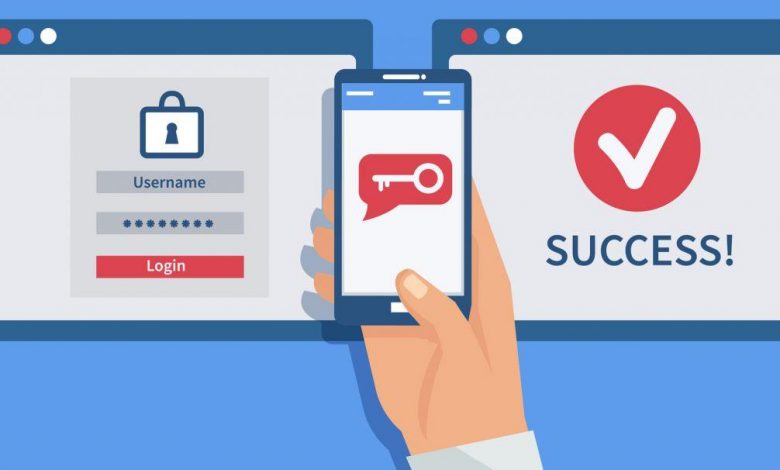

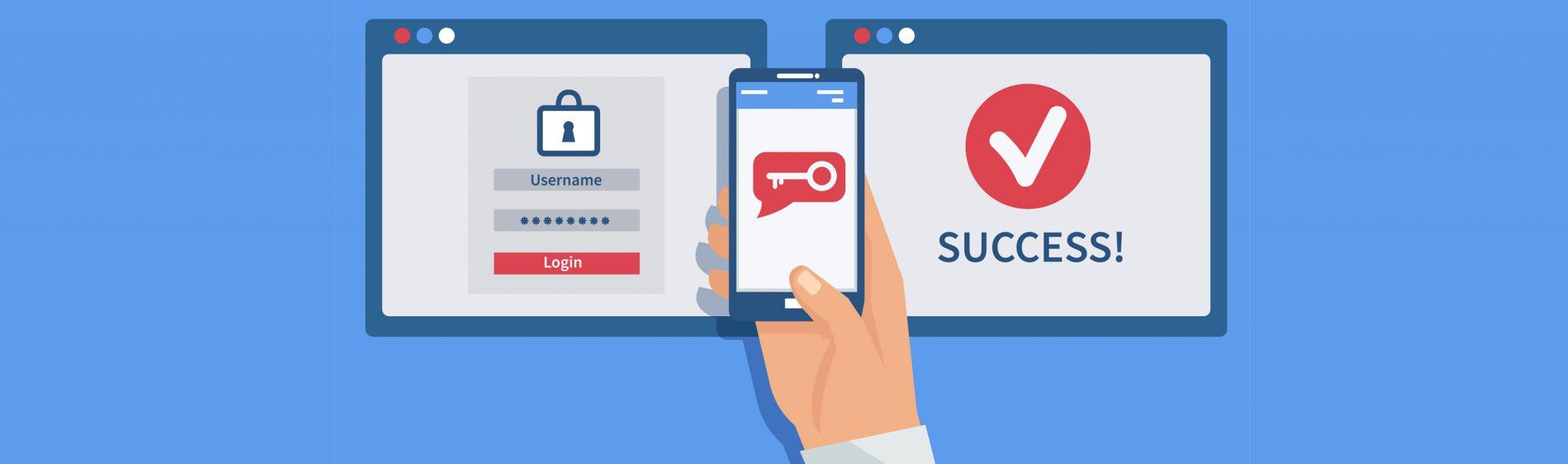

Si vous avez déjà utilisé des applications telles que Google Authenticator qui vous permettent d’ajouter une étape d’ authentification supplémentaire pour les applications et les services, vous connaissez déjà le concept de TOTP MFA . L’authentification multifacteur, ou authentification à deux facteurs, est l’un des supports les plus importants pour garantir la sécurité d’accès aux applications et aux services. Ainsi, nous aurons la garantie que la personne qui veut y accéder, est légitime et sans fins malveillantes.

Passons maintenant en revue ces acronymes. MFA répond à l’authentification multifacteur. Elle consiste à demander une authentification supplémentaire, en plus de la saisie de notre identifiant et mot de passe habituels. C’est un allié lorsqu’il s’agit d’atténuer les attaques et les violations de différents types de comptes, car les étapes d’authentification qui sont ajoutées se situent en dernier lieu avant de pouvoir accéder aux comptes.

Un point intéressant de la MFA est que chaque étape ajoutée fonctionne indépendamment. Si, pour une raison quelconque, l’une des étapes est violée, cela n’affectera pas les autres. Cela rend plus difficile pour un cyberattaquant de violer des comptes.

TOTP et sa comparaison avec d’autres méthodes MFA

Désormais, TOTP signifie mot de passe à usage unique basé sur le temps . Il s’agit d’une variante de l’authentification multifacteur qui fonctionne grâce à un code généré aléatoirement. Ce dernier agit comme un jeton d’authentification (token). Les codes sont générés par des applications, telles que le bien connu Google Authenticatoret ils changent après une courte période de temps. Si un attaquant veut violer vos accès avec MFA intégré, il doit également disposer de votre mobile ou d’autres appareils que vous avez autorisés. En effet, les codes sont générés dans lesdits appareils de sorte qu’il est certain que l’accès à l’application ou au service a une origine légitime. Malgré le fait que le temps de validité des codes générés par TOTP MFA soit assez court, il est considéré comme une méthode assez fiable .

Comparez, par exemple, avec une méthode bien connue. Celui pour l’envoi de SMS . Cela se caractérise par la génération du code aléatoire à l’extérieur de l’appareil, au lieu d’être créé par le mobile lui-même via une application d’authentification. Une grande vulnérabilité est que le message que vous recevez pourrait provenir d’un attaquant. Puisqu’il peut modifier l’origine de l’envoi de ces messages texte. C’est d’autant plus dangereux que les destinataires de ces messages ne nous sont pas connus, dans de nombreux cas. Même si les destinataires sont connus, le SMS et ses modes de livraison sont très vulnérables.

Une autre façon de mettre en œuvre une méthode d’authentification multifacteur consiste à utiliser les notifications push mobiles . Cela facilite la visibilité pour l’utilisateur lors de l’exécution des étapes d’authentification. Un avantage important est que l’utilisateur reçoit la notification push avec des données importantes telles que l’emplacement et l’heure à laquelle il souhaite avoir accès. Ceci est important pour déterminer si un tel utilisateur pourrait être victime d’une attaque. Cependant, il a un coût supplémentaire pour pouvoir le développer et le mettre en œuvre. S’il n’est pas possible ou souhaité de payer pour cette méthode d’authentification, le TOTP est disponible gratuitement.

Enfin, nous avons également une méthode d’authentification multifacteur, qui est biométrique , et c’est qu’actuellement les smartphones intègrent des lecteurs d’empreintes digitales et d’iris, nous pourrions donc utiliser ces données biométriques pour accéder aux différents services. Par exemple, la populaire application Latch nous permet de nous connecter rapidement avec notre empreinte digitale sur le smartphone, pour voir plus tard le code TOTP qu’elle a généré automatiquement, de cette manière, nous ajouterons une autre couche de sécurité au système, bien que dans le cas de Latch Nous pourrions également nous connecter avec le nom d’utilisateur et le mot de passe typiques pour accéder à tous les TOTP stockés dans le cloud.